提供收費或免費無線Wi-Fi上網已是各大咖啡廳、便利商店等公共場所的標準配備,而智慧型手機的普及也使得無線網路被廣泛地運用。但網路駭客手法不斷翻新,該如何兼顧方便性並同時確保資訊安全,相關之防範確屬必要。本篇文章特針對公共場所無線網路通訊環境下,駭客可能使用之偽造無線AP進行說明與模擬,並討論鑑識可能的跡證,提高民眾使用公共場所網路資源的安全意識。

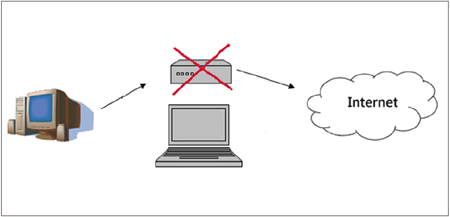

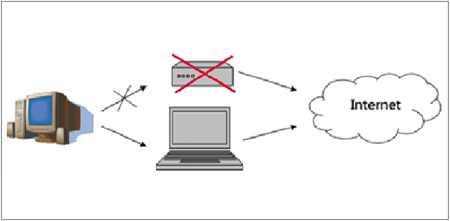

遮蔽原AP的訊號或破壞其裝置(圖7)。而不知情的使用者被名稱所欺騙,透過嫌犯設置的AP網點進行上網,如圖8所示。

|

| ▲圖7 破壞原有AP裝置。 |

|

| ▲圖8 透過駭客所設網點進行上網。 |

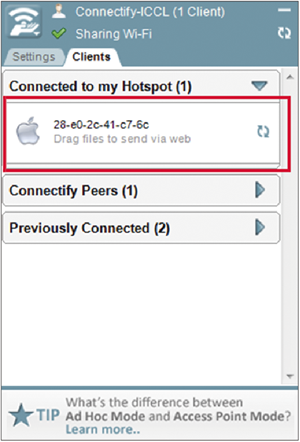

當連線成功,非法企圖者即可在Connectify上看見相關資訊,如圖9所示。

|

| ▲圖9 被害者已連線Connectify。 |

一旦有使用者連結至非法者提供的偽造虛擬AP上網。嫌犯即可透過Wireshark程式擷取封包,獲取敏感資訊。若傳遞的封包協定是以明文的方式做傳遞,則不會對封包裡面的訊息做加密。

攻擊者就可以直接得知受害者傳遞的資訊。例如Telnet協定所傳輸的封包明文,可取得帳號、密碼等資訊。

所以,如果使用者不經意連結至攻擊者偽造的AP並上網從事各項活動,則所有傳遞與接收的封包都將完全被攻擊者側錄下來。

經由上述介紹,說明此攻擊手法是確實可行,並且相當容易,技術性要求不高。然而,在發覺上當受害並鎖定非法者之後,又有何方法能證明攻擊者的罪刑呢?以下說明非法者在犯罪之後,會在哪些地方留下犯罪跡證。

留下何種跡證

非法者利用偽造的無線AP側錄使用者在網路上面傳遞與接收的封包。雖然很容易讓人疏於防範,但是凡走過必留下痕跡。依然可以在許多地方發現攻擊者的犯案跡證,可找到跡證如下:

- 軟體使用的Log檔:例如架設無線AP、攔截封包所使用的程式可能留下的紀錄檔。

- 網路連線紀錄:在一般使用人或非法企圖者的網路使用紀錄會登錄各項連線詳細情形,過濾時間點可找到目標IP或MAC。

- 其他:若這些資訊有遭到刪除的跡象,則可使用各項鑑識工具將被刪除的資料還原,以利於辦案。

預防方法

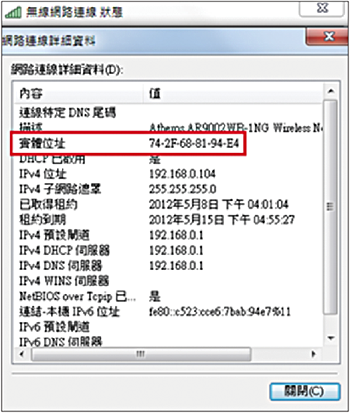

在筆記型電腦方面,有一個可行的預防方式。在不清楚無線網點的真偽時,可在連線後按下滑鼠右鍵點選連線,選擇顯示狀態-詳細資料,即可看到所連線裝置的實體位址,如圖10所示。因每一張無線網卡的實體位址皆不相同,可以確認是否為可信任的裝置。

|

| ▲圖10 顯示網路連線詳細資料。 |

但在手機部分,經實測結果顯示,iPhone並不會顯示如此詳盡的訊息,防範上就相當困難。建議在外享受無線網路方便的同時,盡量避免傳輸敏感性的資料以避免相關資訊有被竊取的風險。

接著,以一情境模擬的案例來為讀者示範說明相關的數位鑑識步驟。

實際範例演練

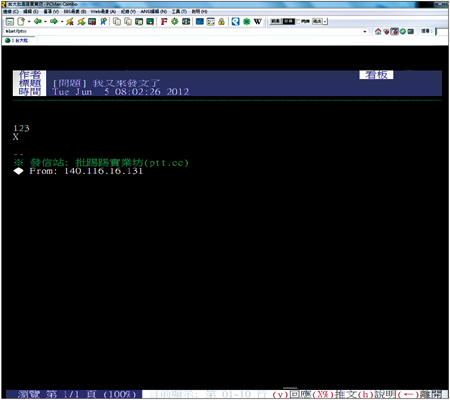

在BBS平台內進行訊息溝通,由通訊過程的用語與對話之中,查覺當事者似乎並非原始的本人,如圖11所示。

|

| ▲圖11 BBS中出現的不當訊息。 |

經由另一管道詢問之下,才知道當事者被盜帳號,利用所盜取的身分在BBS活動。由於被盜的當事人對於帳號密碼保護相當地縝密,也認為沒有造訪過一些不安全的網站。但提及曾在一間咖啡廳利用店家提供的無線上網服務瀏覽BBS。