加密貨幣價值不斷攀升,而挖礦者又能從中取得財務報酬,在此兩項誘因交互推波助瀾之下,駭客組織找到了新的獲利來源,發動規模龐大且不斷滋長的加密貨幣挖礦攻擊。如何有效防範加密貨幣挖礦攻擊,已經成為現今網路安全領域中亟待解決的課題。

判別是否已成加密貨幣挖礦者的加害對象

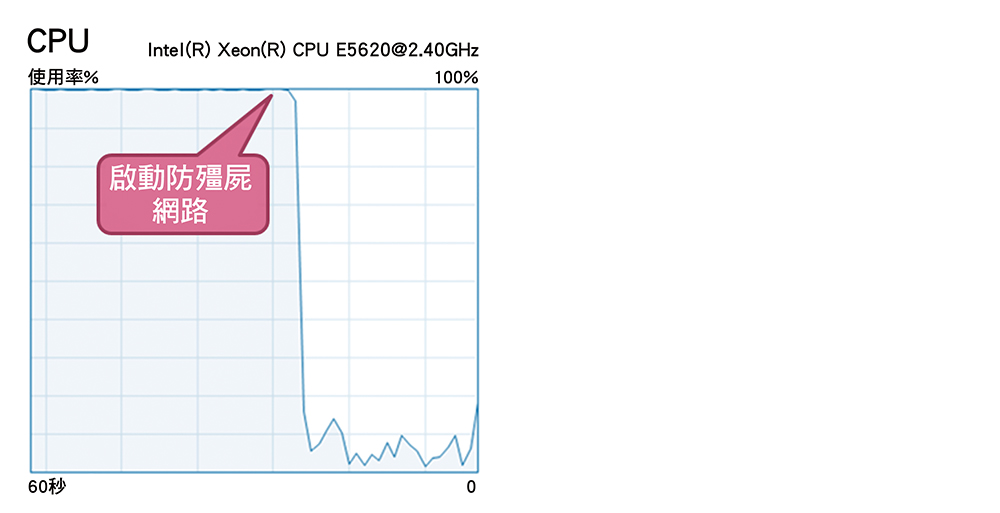

如何判別組織是否已經成為加密貨幣挖礦者的加害對象?監控CPU使用量就是其中之一。要嘗試並瞭解組織是否已經遭受毒手,可以透過監控整個組織內部伺服器和端點的CPU使用量,同時細查異常使用模式。若發現CPU始終處於奇高無比的狀態,則表示挖礦惡意軟體可能已經入侵系統,勢必要仔細調查。

但這種方式顯然不切實際,原因是相當複雜、耗時,難以實行。建議的解決方案是使用防殭屍網路(Anti-Bot)。加密貨幣挖礦就像所有惡意軟體一樣,需要透過命令與控制(Command-and-control,CnC)通訊管道才能運作。在挖礦世界中,CnC通訊的作用是讓挖礦軟體與區塊鏈保持同步,以發動不間斷的攻擊。

因此,在挑選威脅防護套裝產品時,應選擇有提供防殭屍網路技術的產品,以進行偵測及封鎖所有感染的CnC通訊。當這類流量能夠受到偵測和封鎖,就能迫使挖礦惡意軟體遏止攻勢,從而強制軟體進入休眠狀態(圖6)。

|

| ▲圖6 判別組織是否已經成為加密貨幣挖礦者的加害對象。 |

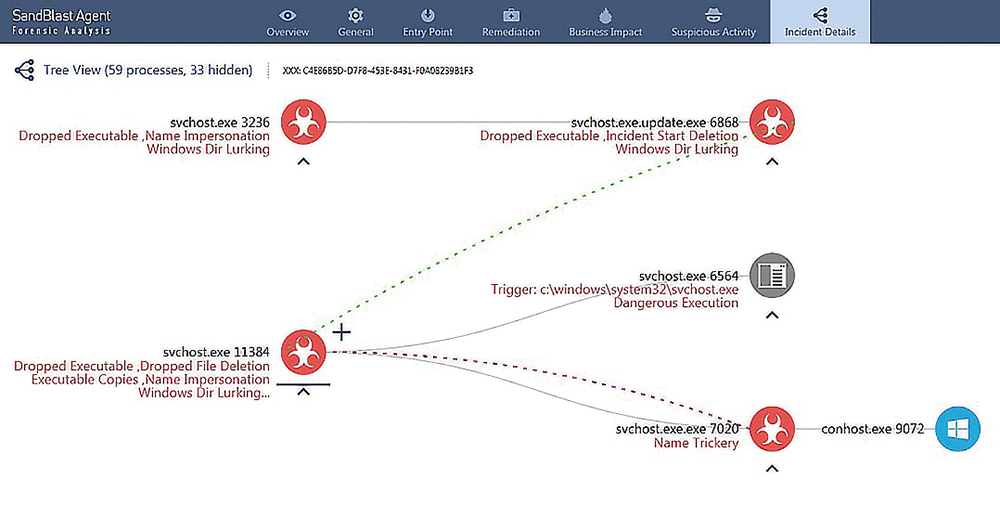

有鑑於近來挖礦攻擊越來越猖獗,各方研究人員也開始嚴密監控這類攻擊活動,進而分析並繪製無數的CnC網域及通訊模式。讓分析出來的情資能即時送入防殭屍網路,因此能夠全面發揮感染後偵測功能並圍堵已經感染挖礦綁架惡意軟體的主機,是一項非常先進的端點防護技術(圖7)。

|

| ▲圖7 嚴密監控攻擊活動並分析繪製CnC網域及通訊模式。 |

結語

加密貨幣價值水漲船高、挖礦者又能獲得財務報酬,受此兩項原因的驅動,加密貨幣挖礦攻擊已氾濫成災,而能有效防範加密貨幣挖礦攻擊的解決方案是網路安全領域中成為了不可或缺的元素之一。例如SandBlast能夠跨網路、雲端、端點及行動裝置等所有IT要素防範全部攻擊向量,是一套用於防禦所有進階威脅的完整解決方案。組織只要針對整個網路全面實施先進防護措施,就能有效防禦這類攻擊。同時,也應採用相同的防護措施去遏止任何形式的網路攻擊。

<本文作者劉基章為Check Point台灣區總經理>