外部資安威脅型態變化莫測,固守閘道端或終端的防禦體系已不足以因應,近兩年國際資安大廠陸續透過併購的方式,例如趨勢科技併購TippingPoint、賽門鐵克(Symantec)併購Blue Coat,以及Palo Alto Networks旗下的Traps亦為2014年收購Cyvera取得的技術,目的皆為了打造雲端、終端、閘道端的聯合防禦平台。

趨勢科技台灣暨香港區總經理洪偉淦指出,其實趨勢科技早在2016年初併購TippingPoint之前,彼此就已經是合作夥伴關係,藉此補強IPS防禦機制,因此相當了解TippingPoint在網路端的封包攔截、偵測等能力。更關鍵的是,其建置部署並非以Off-line模式將流量Mirror後再分析檢查,而是在In-line模式下,既要執行深度封包檢測,又不能影響效能,對產品而言是相當大的挑戰,必須具備足夠吞吐量,以便處理大量網路封包,可說是TippingPoint具競爭力之處。也因此在得知HPE有意把TippingPoint出售的消息,趨勢科技即順勢承接,整合到既有產品線,除了動態與靜態分析外,亦強化執行攔截機制,建構完整的防禦體系。

整併漏洞研究專責機構 藉此強化辨識

除了建立更完整的防禦體系外,趨勢科技看重TippingPoint的另一個關鍵是旗下的資安漏洞研究組織ZDI(Zero Day Initiative),自2005年成立迄今,宗旨是促進零時差漏洞經由負責任並嚴格控管的方式通報給相關廠商。日前國際市場研究顧問機構Frost & Sullivan在新發布的「2015年全球公開漏洞研究市場分析」報告中指出,去年全球所有公開揭露的漏洞當中,有49.1%是來自ZDI所通報。如今收歸趨勢科技麾下,將有助於提升未來防禦機制設計的有效性。

洪偉淦進一步提到,趨勢科技原本的SPN(Smart Protection Network)雲端安全平台,主要是提供檔案、網頁、郵件信譽評等的資料庫,以此為基礎比對分析發現問題點及其關聯的屬性。例如,以網站存活時間與連線頻率為觀察指標,若網站短時間即下架且連線頻率很低,則可合理懷疑為中繼站,透過SPN建立的全球資料庫,快速地找到問題點。但是對於漏洞,SPN當然也有這方面的功能,但大多是以公開的漏洞為主,在Deep Discovery與Deep Security平台中建立Virtual Patch防止漏洞被攻擊。

|

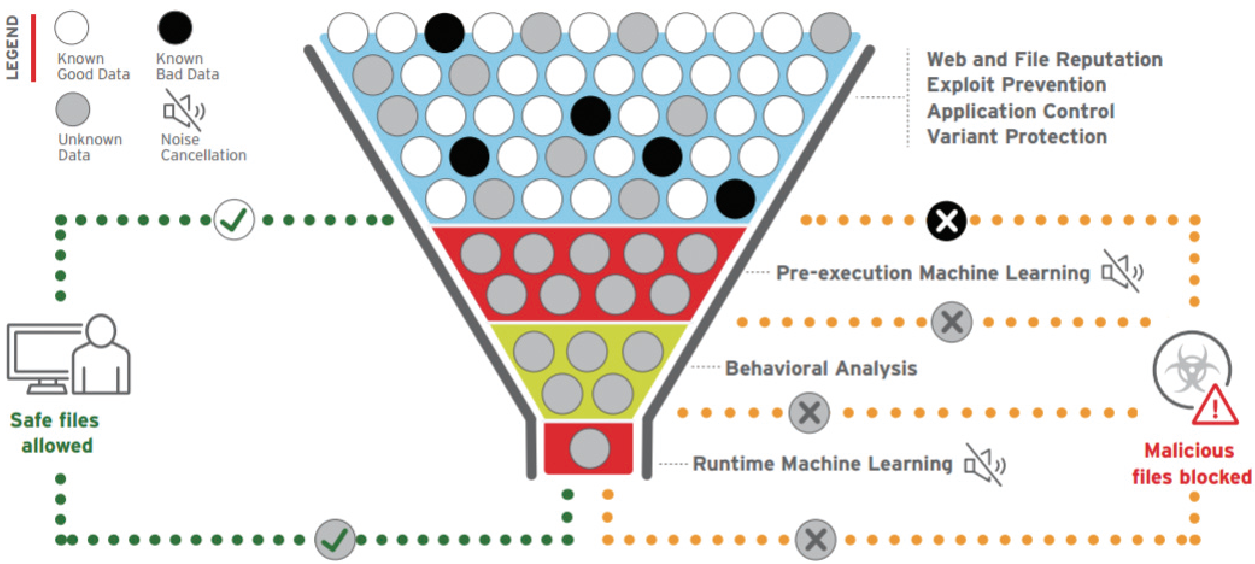

| ▲趨勢科技最新發布的XGen Endpoint Security,引進機器學習演算法辨識刁鑽的攻擊。 |

新版XGen以機器學習 辨識惡意攻擊

「前述的作法主要是針對已知型態的攻擊行為,當然趨勢科技也發現,勒索軟體、APT攻擊等新型態的資安事件,主要是利用漏洞執行滲透,因此擁有ZDI組織,對於趨勢科技因應零時差攻擊有相當大的幫助,可加強資料庫能量。」洪偉淦說。

現階段的攻擊行為,不外乎透過系統漏洞先行滲透建立灘頭堡,而防毒軟體廠商的運作模式,只能在事發之後追趕滲透程式,以強化辨識能力,也就是說,主要著重於辨識與攔截已知型的惡意程式。但接下來的演化,洪偉淦認為,勢必需要朝向辨識未知型態攻擊發展。

「對此,趨勢科技近期在英語系國家已發布新一代端點安全防護軟體Trend Micro XGen,稍晚中文化完成後也會在台灣市場發布。」洪偉淦說。XGen主要是以既有的OfficeScan為基礎,引進機器學習(Machine Learning)技術來執行偵測,因此變更產品命名以示區別。

趨勢科技在端點安全領域已深耕二十?多年,自然清楚惡意程式演變的歷程,已發展到具有繞過防毒軟體偵測的能力,例如今年在台灣橫行的勒索軟體(Ransomware),已開始採用APT手法,先鎖定目標再發送勒索病毒,也就是犯罪者已事前調查目標對象的組織結構、業務來往狀態等資訊,針對性地設計郵件,為了取得攻擊目標的信任,誘使點選附加檔案,甚至是以整個部門為單位,發送內嵌勒索病毒的郵件。

洪偉淦觀察,從2015年下半年開始至今,可說是駭客組織生態圈里程碑的轉換。從早期僅為炫耀技巧,到後來開始被運用在資訊戰爭,也就是APT攻擊,背後的目的是為了竊取情資,緊接著是黑市地下經濟開始活絡,駭客組織想要將竊得的機敏資料「變現」,須先轉售給用於非法謀利的犯罪者。但隨著勒索軟體肆虐的狀況得以很明確地發現,「最後一哩路」駭客組織已可自行解決,例如近期針對銀行業者的攻擊,不管是孟加拉央行被盜轉、台灣第一銀行ATM、日本、曼谷等案件,皆為攻擊得手後直接取財,不須再經販售或轉換。

就是因為有效的獲利模式,再加上勒索式攻擊大多會要求以比特幣支付避免被追蹤,使得任何可能的手法都可能被用於謀利。在如此嚴峻的情況下,端點系統勢必得強化針對未知型攻擊的偵測率,於是趨勢科技新一代防毒軟體中加入機器學習技術來協助辨識。

Traps 3.4搭配WildFire 已知與未知威脅皆可防

同樣是著眼於未知型攻擊的增長,僅仰賴特徵碼無法確實攔阻的現象,Palo Alto Networks於近期新發布的Traps 3.4版本,搭配WildFire全球威脅情報,已可替代傳統的防毒軟體,保護端點不受已知與未知威脅侵擾。Palo Alto Networks大中華區技術總監耿強指出,根據WildFire雲端情資平台具備的動態與靜態檢測機制統計,傳統以特徵碼的防護,只能夠發現41%的威脅,因此提出防毒軟體的替代方案,包含:以預防為重點、惡意軟體防護、漏洞入侵防護、自動化防禦及威脅情報、持續的保護。

耿強進一步說明,Gartner在2015年調查報告指出,97%的成功攻擊,都是利用已知的漏洞與惡意程式,因此防禦機制必須從已知的惡意程式攔阻著手,不僅是即時檢測,更應該具備執行阻斷的能力來防禦。至於難以辨別的未知型檔案,WildFire可運用靜態與動態分析機制,進而關聯所有資訊,藉此識別,五分鐘之內即可完成。

另一方面,變種病毒每天不斷地產生,例如Ransomware家族中尤其是Locky變種最快,Palo Alto威脅情報雲AutoFocus自2月統計至今,共發現一萬九千支變種,平均每天新增約七十?種,之所以有驚人的增長,主因是攻擊工具設計精良,只要簡單點選即可快速地產生新的變種病毒。因此能夠掌握駭客所採用的核心技術進行防禦,相較於僅提供特徵碼比對分析,更能有效地偵測到威脅;至於端點,以機器學習來實作防禦新威脅,勢必為端點安全方案發展的重點。