IP Camera除保存關鍵畫面外,也可從遠端連線即時監看,若有不法分子加以利用時,可能造成機密資訊的外流。本文將針對IP Camera在電腦端使用情形,探討可能留存的跡證,挖掘出登入電腦端錄影程式的帳號密碼,進一步找出有連線的監視器資訊。

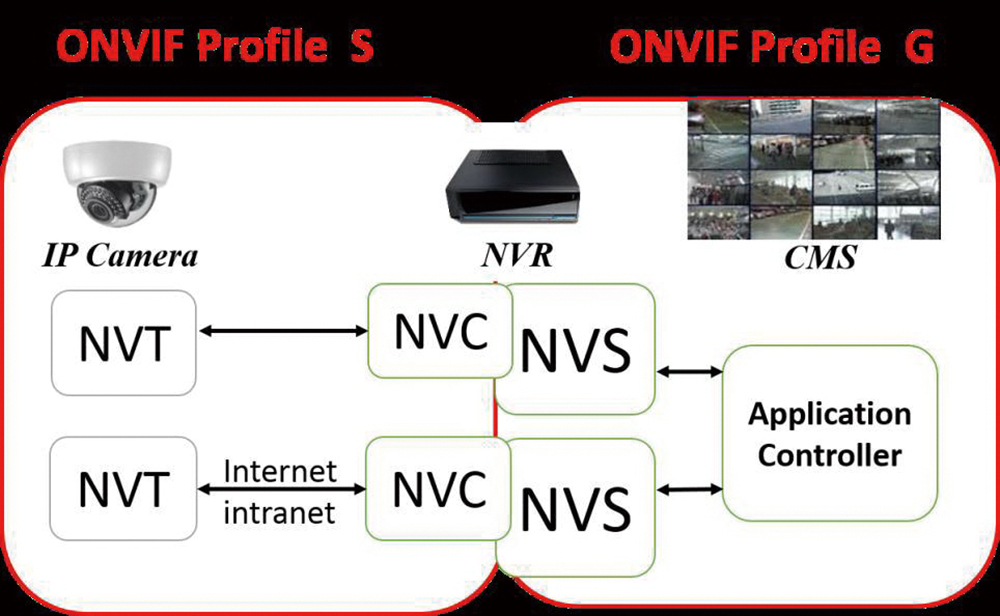

Profile C、A是電子門禁系統的標準,Profile S是IP網路監控的標準,範圍主要包含IP監視器(Network Video Transmission,NVT)與監看客戶端(Network Video Client,NVC)的溝通,其內容則包含了設備參數設定、事件警示、PTZ控制、即時畫面播放等。Profile G也是IP網路監控的標準,範圍則主要包含IP型監視錄影端(如NVR)與使用端(如CMS)的溝通。圖1說明了Profile S與Profile G之間的關聯。

|

| ▲圖1 ONVIF Profile S與Profile G的關係。 |

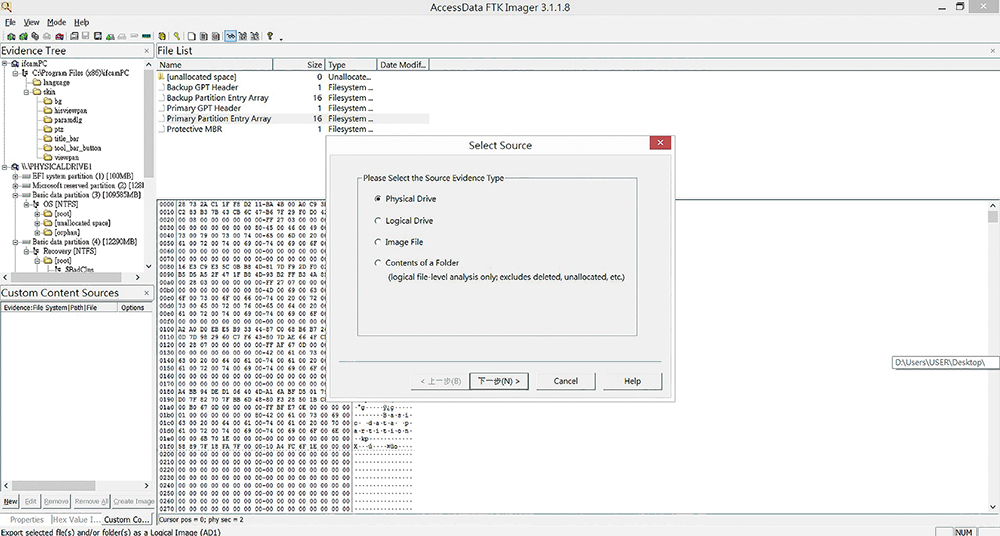

FTK Imager Lite

FTK Imager Lite是由AccessData所開發的一款免費鑑識工具軟體,可讓鑑識人員執行完整的鑑識檢驗。它提供以實體方式和邏輯方式萃取鑑識映像檔、讀取鑑識映像檔、解密資料以及製作鑑識報告。

Autopsy

Autopsy是開放原始碼的圖形化數位鑑識工具,支援Windows與UNIX的檔案系統格式,可匯入映像檔或直接對實體硬碟進行數位鑑識調查。可針對目標範圍檔案種類、大小進行分類,搜尋所有可疑的字串包含電子郵件、密碼等,並且支援關鍵字搜尋。

本次實驗設備I-Family IF-002D

本次採用的I-Family IF-002D監視器是一款符合ONVIF規範的IP Camera,該公司本身有提供主機端的監看錄影程式IFCAM PC-V1.5以及手機連線監看的App「ifcam」。本款監視器支援PTZ鏡頭移動,畫質可達1080P,可收聽及播放聲音,支援SD卡錄影,其使用流程如下:

1. 登入使用者

後端部分可以選用電腦或手機進行監控,在使用前必須先申請一組帳號密碼。電腦監控平台有一組預設的帳號/密碼(admin/admin),但使用預設帳號密碼登入時,僅可監看本地端連線的監視器,如果要監看遠端監視器時,仍須先註冊一組帳號。

2. 新增設備至手機監控平台

這款設備本身必須利用手機來進行設備新增,如圖2所示,使用ifcam App,輸入設備ID、預設密碼為888888,成功連線後,系統會建議修改密碼,此部分可以選擇馬上更改或跳過。成功連線之後,系統會詢問是否設定Wi-Fi,如果希望監視器以無線方式連線,須設定Wi-Fi,若使用有線連結則不需要。

|

| ▲圖2 新增設備流程。 |

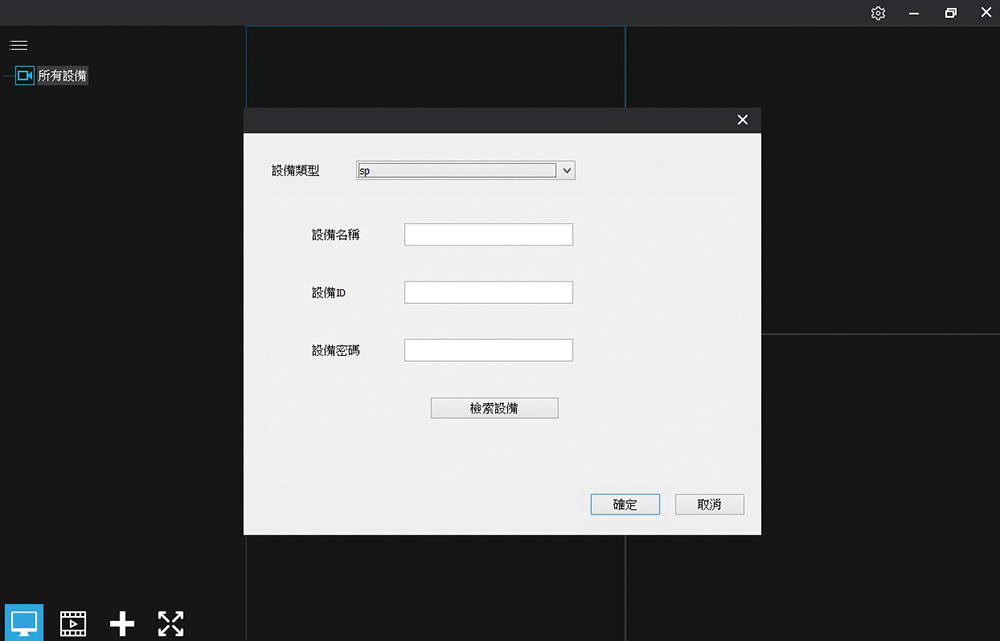

3. 新增設備至電腦監控平台

成功連線後,在電腦端IFCAM PC-V1.5也需要添加設備。同樣以設備的ID、密碼,再自訂個名稱就可以連線,如圖3所示。

|

| ▲圖3 PC端新增設備。 |

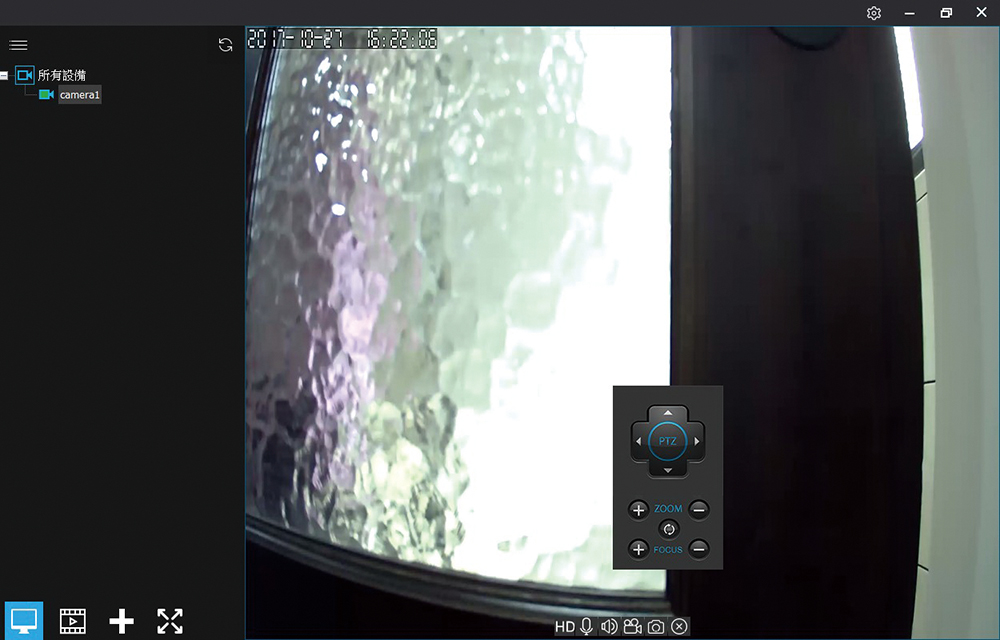

4. PTZ控制

本款監視器可支援PTZ控制調整監視器的拍攝方向,如圖4所示。

|

| ▲圖4 監視器PTZ控制。 |

進行IP Camera鑑識

關於IP Camera的鑑識,可分成以下四個步驟來加以說明。

使用IP Camera可能存有的跡證

數位鑑識調查時,必須先識別現場有哪些數位載體可能留存數位跡證,以進行鑑識分析,在本文實驗,一共有兩個可能的地點,一個是IP Camera本體,另一個是用來監看的電腦,本次實驗用的電腦作業系統為Windows 10。

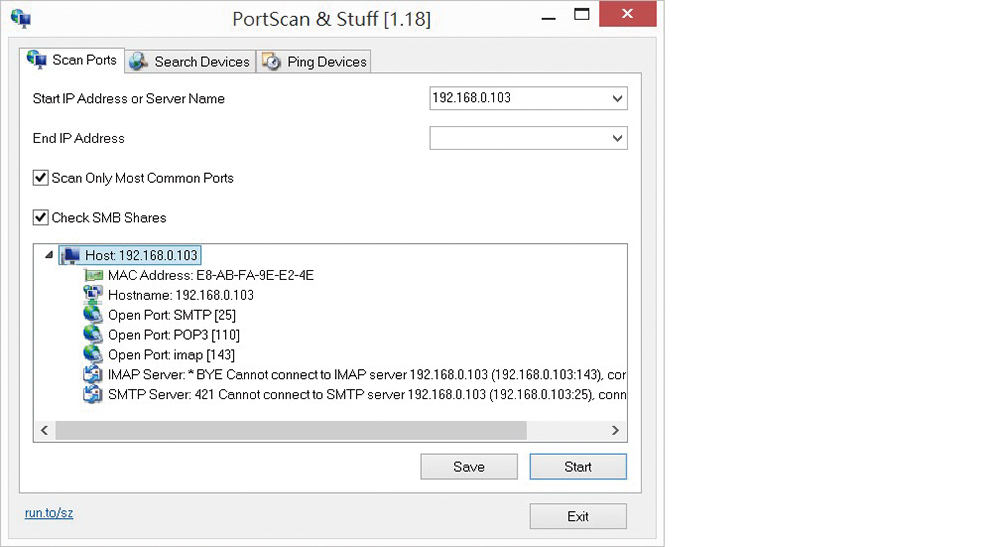

以IP Camera來看,其並無提供管理介面,嘗試以IP(192.168.0.103)直接連線顯示拒絕連線。如圖5所示,試著以PortScan掃描其他開啟的連接埠,25、110、143埠皆無法連線,代表此監視器可能本身並不支援後台管理介面。

|

| ▲圖5 掃描監視器開啟連接埠。 |

因為無法對監視器本體進行存取,故僅能對I-Family IF-002D監視器在PC端所使用的監看錄影程式IFCAM PC-V1.5找尋數位跡證,這裡透過FTK Imager Lite進行映像檔萃取、Autopsy進行資料分析。

擷取映像檔

使用FTK Imager Lite製作映像檔工具,進行Bit Stream複製方式將原始數位證據拷貝成完全相同的備份檔,對其進行萃取和分析的動作,如圖6所示。鑑識人員得視其資源狀況,採取邏輯萃取或實體萃取的方式進行萃取分析。

|

| ▲圖6 使用FTK擷取映像檔。 |