在應用軟體中,手機通訊軟體App的下載率是排行相當前面的App,但在這樣方便通訊的優點下,也藏有安全上的缺失。這些安全上的缺失會讓智慧型手機的資訊安全受到威脅,對此,本文將討論智慧型手機的缺失並讓使用者了解安全性,且懂得防範非法者採取的攻擊。另外,也會列出智慧手機中相關的數位跡證,讓證據說話藉以公開非法者的不當行為。

何謂列舉(Enumeration)

通訊軟體會主動上傳使用者的通訊錄到伺服器,並與已經註冊的使用者資料做比對。若使用者通訊錄中,有同樣與使用者使用相同通訊軟體的註冊者,伺服器就會回傳給使用者這位通訊軟體註冊者的相關訊息,讓使用者能方便地增加通訊朋友。

但是,這樣的好意卻被攻擊者利用來得知使用者設備的資訊,如使用者的作業系統。假如一個特別的應用軟體只在特定的系統(例如某些作業系統版本)運作,當攻擊者知道系統後,就能著手查詢使用者所採用的系統是否存在安全性漏洞,若有安全性漏洞,則攻擊者就能透過系統的安全漏洞對系統執行特定的攻擊,而這樣的攻擊模式就是「列舉」。

實例演練

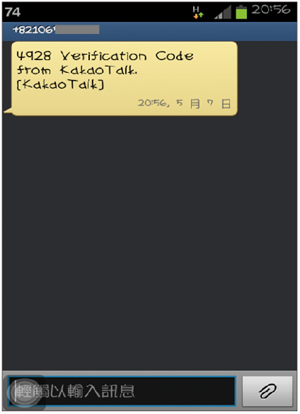

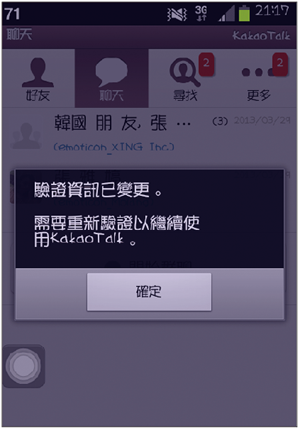

小明為智慧型手機通訊軟體KakaoTalk的使用者。某天他收到了一封含有驗證碼的簡訊,如圖4所示。在此同時,小明發現其智慧型手機上的KakaoTalk帳號突然就無法使用了,如圖5所示。

|

| ▲圖4 小明收到一封驗證簡訊。 |

|

| ▲圖5 小明的KakaoTalk已無法使用。 |

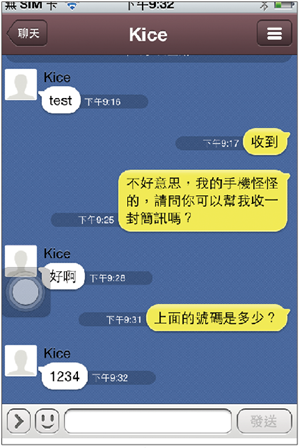

不知所以的小明,在不久之後,就有小明的好友在KakaoTalk上收到該帳號寄發的詐騙簡訊。如圖6所示,該帳號以手機損壞無法使用且有急需為由,透過即時訊息功能,請大華幫忙購買網路遊戲點數並代收網路遊戲認證碼簡訊。

|

| ▲圖6 藉由即時訊息功能進行詐騙。 |

之後更請大華告知認證碼,但該帳號在收取認證碼後即失去聯絡。感到事有蹊蹺的大華向好友小明求證此事,在查證的過程中,小明告知大華自己的KakaoTalk帳號已遭到截取,之前的訊息並非自己所發。無辜的大華遭到歹徒詐騙,損失了金錢。

鑑識流程剖析

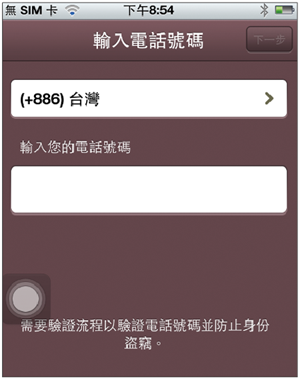

如圖7所示,由於KakaoTalk的安裝驗證機制只需要使用手機電話號碼,攻擊者只要攔截發出的驗證碼便可截取帳號。在這樣的情形,攻擊者的智慧型手機必定有其註冊時所用的電話號碼。雖然使用者的帳號遭到截取,但之前使用者在KakaoTalk中所使用的暱稱及通訊錄,並不會隨著新手機的註冊而轉移到新註冊的手機上。此時,攻擊者藉著小明的帳號對大華進行詐欺行為,必定是了解小明與大華的朋友關係,並且熟知小明的暱稱、交友狀況,於是鑑識人員朝著這個想法作為調查方向。

|

| ▲圖7 KakaoTalk註冊畫面。 |

在蒐集相關的資料後,鎖定一名可疑非法者A君,但A君矢口否認使用該KakaoTalk帳號,且也沒有對大華進行詐騙。

在無直接證據下,執法單位只得先將A君所使用的iPhone進行扣留,並交由鑑識人員進行鑑識。為證實A君曾冒用小明的KakaoTalk帳號,鑑識人員需將iPhone內KakaoTalk的通訊紀錄進行萃取並分析。

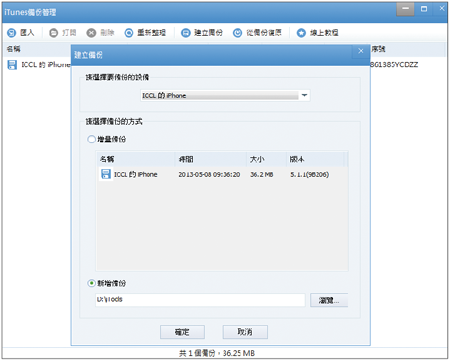

鑑識人員首先將A君的iPhone手機連接上電腦,並利用iTools軟體進行備份。iTools是創想天空第一個核心產品,一款針對蘋果設備的同步管理軟體,可以協助獲取iPhone手機內的資料但不會修改到iPhone手機所儲存的資料與設定值。如圖8所示,鑑識人員將iPhone手機進行備份。

|

| ▲圖8 透過iTools進行備份。 |

接著,鑑識人員利用iTools查看iPhone內KakaoTalk的通訊紀錄,如圖9所示,在路徑「/var /mobile /Applications /com.iwilab.KakaoTalk /Library/Preferences」下,存在一份名為「com.iwilab.KakaoTalk」的plist檔,這份plist檔是KakaoTalk記錄使用者相關訊息的檔案,例如使用者註冊時所用的電話號碼、郵件地址、暱稱。

|

| ▲圖9 註冊之電話號碼。 |

接著,以plist Editor檢視器開啟「com.iwilab.KakaoTalk.plist」檔後,即查看了A君在KakaoTalk註冊時所用的手機號碼。「com.iwilab.KakaoTalk.plist」檔案內的電話號碼,經查證後,的確為小明的電話號碼。