人們經常會混用AI(人工智慧)和ML(機器學習),千萬不要被混淆。ML著重機器與資料互動的能力,AI則具備以多種演算法為基礎的認知能力,在SOC中搭配使用AI,企業可以存取持續累積的強大知識庫來獲取量身定制的建議。

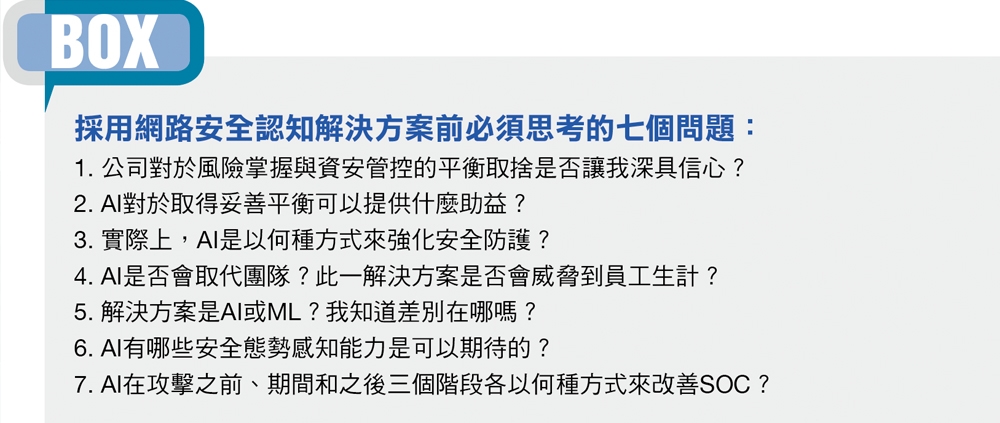

資安長(CISO)面臨到科技環境最艱鉅的任務,他們必須讓使用者存取重要資料,但是也必須保護資料免於內鬼威脅、認證濫用與人為錯誤,他們的工作就是要偵測出所有威脅,進而應對並加以解決。這是無比艱難的任務,尤其此繁重的工作,僅能仰賴一個負擔過重、人手不足的團隊。

更甚者,市場對資安的重視,已達空前之境界,一點也不能鬆懈。組織及其客戶要求安全性,主管機關也在嚴密監管,網路安全保費飆升更讓情況雪上加霜。上至公司高層,下至普通員工,大家都在要求絕對滴水不漏的安全。然而,他們本身卻也都有可能成為入侵的漏洞、威脅的傳播者。

SOC管理的三大課題

第一線的分析師往往都是業界新手。他們需要時間來培養專業技能、產業知識和累積經驗,才能符合在資安監控中心(Security Operation Center,SOC)中所需的資安調查技能。

根據研究機構ESG Research公布的數據顯示,2018年有51%的組織宣稱本身在網路安全技能方面存在「嚴重不足」的問題,相較於2017年公布的45%,有明顯攀升的趨勢。網路安全工作過勞是業界不爭的事實,ESG指出,38%的網路安全專家認為技能不足、跟不上科技演進速度會導致員工高倦怠率和流失率。

除了人才短缺之外,資安事件處理耗時過長也是一大挑戰。平均資安事件處理時間各地不同,約莫有50到200天之間的差異。對比那些在100天之內與超過100天以上才發現缺口並加以解決的公司,前者可省下超過1百萬美元的成本。

更不用說,過多重複性工作和太過細分的定義處理程序,早已讓團隊不堪負荷。當企業添加新的單點式解決方案來應對最新的尖端威脅時,只會將情況弄得更糟。因為更多互不相通系統的資料,不但提高整合的複雜性,更讓分析師必須分析的告警數量遠超過負荷,反而很容易導致錯過真正重要的入侵指標(Indicator of Compromise,IoC)。

AI是安全防護中關鍵角色

若已聽過AI擁護者的說法,但如何確保所投資的AI解決方案,是能夠幫助減輕工作負擔的智慧型認知解決方案?不外乎就是確保AI懂得學習並具備主動性,AI應該要能夠自動進行重複性的工作以緩解人員疲勞,進而解決可能是最大的挑戰,也就是「人」。答案就這麼簡單!

事實上,就算人類的腳步再快,也不可能跟得上以雷霆萬鈞之勢擴大的網路威脅,尤其是同時還必須忙於領導統御、維護組織的安全態勢,以及執行SOC的日常任務。真正需要的是,一套一應俱全的工具來保護自身的SOC。過去幾年來,AI一直被過度神化,但請思考一下:正確應用於SOC的AI,應該是一個高效率的工具,它會持續不斷地自我學習和自行更新,它不是能治百病的萬靈丹,但會成為整套安全防護中最重要的組件。

不少企業對於AI是否會取代我的團隊?此一解決方案是否會威脅到員工生計?感到疑慮。事實上,AI旨於與公司的團隊合作,而非與之對抗。AI負責處理重複性的任務,協助做出更明智的決策。AI應該要能深入分析原生環境,主動關聯外部最新情資並提供建議,明瞭下一步應該採取的行動。不管在什麼樣的情況下,都有主導權決定要讓AI負擔多少工作,包括耗時的任務或重複性的工作。簡而言之,AI始終都在運作,也始終都在學習。但你制定方向,並且掌控全局。

AI不等於ML

當人們使用諸如「AI」和「ML」之類的術語時,經常會混用這些術語。更糟的是,大家還喜歡使用縮寫詞,不過千萬不要被混淆,AI(Artificial Intelligence,人工智慧)和ML(Machine Learning,機器學習)並不一樣,所以當真的想要AI時,千萬不要誤買到機器學習解決方案。機器學習著重於機器與資料互動的能力,它可以「學習」,甚至可以透過接收足夠資料來變更演算法,但它有一個極限在,畢竟機器學習只是AI底下的一環。

AI則具備以多種演算法為基礎的認知能力,可以透過持續學習來自我成長,它可以從公司內部的資料中學習,也可以透過部落格文章、研究報告與安全警示報告從外部學習,無論資料是整齊排列在資料庫(結構化)或社群媒體∕雜誌文章(非結構化),幾乎能從無限多種來源收集資訊而不受形式或空間限制,透過持續充實知識的方式來為SOC賦能。AI與機器學習的區別,便在於這些元素。透過在SOC中搭配使用AI,企業可以存取持續累積的強大知識庫,獲取量身定制的建議。

四大感知能力健全自動化事件回應

運用AI,企業將可能獲得四種安全態勢的感知能力,包含自動鏈結不同事件的潛在威脅、解決人力問題、推動一致並且深入的調查,以及確保健全自動化事件回應(Incident Response,IR)。

自動鏈結不同事件的潛在威脅

AI擅長根本原因分析(Root Cause Analysis)和自動化資訊整合。人員可能因為工作接替、經驗不足或趕時間而遺漏掉的事件中潛在相互關係,誤判某些告警為單純的單一的攻擊事件而關閉告警,疏忽了一些APT(Advanced Persistent Threat,進階持續性威脅)的徵兆。

AI使用認知推理來爬梳攻擊脈絡、捕捉潛在威脅,並洞察風險間的連結找尋事件的共同點,AI還會主動收集整合相關外部威脅情報,針對事件分析增添更多脈絡,進而捕捉其他人可能遺漏掉的內容,最終彙整來龍去脈並提供可採取行動的建議。

解決人力問題

AI能分析判斷根本原因,加速告警分析,並可自動根據威脅分析資料以及組織所建置的工作流程來編排後續步驟。它不需要度假、不會因為另一件工作而將你拋下,而且也不必擔心不認識重要的IOC。

推動一致並且深入的調查

AI能夠透過主動學習讀取遠遠超出人類可讀取的資料非結構化與結構化資料,透過進階分析,偵測已知與未知的威脅,透過更具決策性的呈報處理程序減少平均偵測時間(MTTD)與平均回應時間(MTTR)。特點是AI每次都能推動一致並且深入的調查,這讓分析師能夠依據證據資料驅動決策,而不是光依靠感覺行事。

確保健全自動化事件回應

AI透過資料與證據來引導安全分析師做快速完整的事件回應,涵蓋流程、人員與工具等環節以完成自動化修補。AI讓SOC能夠持續地評估,並精簡其IR流程。

單一平台全方位分析提供有效改善措施

簡而言之,在資料外洩之前、期間和之後,AI能夠讓SOC更妥善地準備好,並且更快回復。舉例而言,企業若將IBM QRadar Security Intelligence Platform整合至SOC中,便能在單一平台上,享有全方位的分析解決方案,不管是攻擊前、攻擊期間或是攻擊之後,都能提供有效地改善。

在攻擊之前,可持續強化偵測能力與健全應變程序。IBM QRadar SIEM提供完整可視性的分析資料,可在攻擊週期早期識別威脅和異常。而IBM QRadar Advisor with Watson則能自動調查所有異常提高識別高風險的攻擊行為徵兆,防範未然。至於IBM Resilient自動化工作流程,主要是讓SOC更系統化地準備好跨越人員、處理程序和工具的健全自動化IR工作流程。

AI可與公司團隊合作,而非與之對抗,負責處理重複性的任務,協助做出更明智的決策。(Photo:fotolia.com/id/186207654)

AI可與公司團隊合作,而非與之對抗,負責處理重複性的任務,協助做出更明智的決策。(Photo:fotolia.com/id/186207654)

若是遇到攻擊,洞察攻擊動機與脈絡並即時回應確保業務運行零中斷是一大重點。QRadar能不斷收集持續證據,並提供易於存取鑑識資料的管道。透過自動化例行的SOC作業、找出調查之間的共同性,並結合Watson AI學習的知識與資安情報,以勾勒出攻擊脈絡,不但提升判斷效率並提供可行的意見給資安分析師,讓資安防禦與調查工作事半功倍,再以證據為基礎,引導安全分析師統整事件回應,自動進行事件工作流程與弱點修補。

從過往的經驗累積,不斷地調教偵測機制與回應流程,將有助於提早偵測與應用變化。Watson透過機器學習理解資安分析師事件分析洞察的模式,持續調整優化模型,以便能夠更準確地回應未來的威脅,並透過AI做全面性的IR分析彙整,讓SOC能夠持續地評估並精簡IR流程,在最小人員流程干擾下維持業務持續性。

<本文由IBM資訊安全研發經理魏志宏編譯>