我國2021年明訂上市櫃公司於2022~2023年底前完成資安長與資安專責單位的設立,以強化資安在組織之位階。另外,針對產品安全,歐盟在2019年通過資安法案(EU Cybersecurity Act),2022年亦修訂網路暨系統安全指令(NIS 2 Directive),擴大其適用範圍。

近年來,資安人才在產業供需與政府政策推動之下,身價在市場上水漲船高,導致企業在資訊安全人力招募上遇到不小的困境。還好主管機關近年一方面加強教育訓練力道,試圖創造更多優質資安技術人力投入市場。

另一方面,亦在2021年修法,明訂上市櫃公司於2022~2023年底前完成資安長與資安專責單位的設立,以強化資安在組織之位階,期待藉此吸引更多年輕新血投入。

這樣的大刀闊斧,的確營造了資安人員的良好職涯機會,近期與許多業界新血、老鳥面談,大家不約而同以企業資安長為職涯目標,企業也藉此願景企圖吸引優秀人才加入。然而,資安長該負責那些任務?

資安長職涯拼圖

業界新血雄心勃勃,轉進資安領域以期能在職涯中踏入「長」字輩位階,光宗耀祖。上市櫃公司人資亦思考資安長應放在哪個部門,對誰報告,還有其職掌為何?筆者以其多年觀察以及業界實務經驗,彙整其人員專業技能與組織設計思維應該涵蓋以下領域:

資訊科技專業知識

既然是資安長,自然資安專業知識是極為重要的基礎,其中又包含管理體系與資安技術。管理體系包含ISO安全管理體系、安全開發流程、系統安全稽核與人員認知提升等;而在資安技術上,則須熟稔軟體安全、硬體安全、作業系統、網路攻防、黑白箱測試等,這部分的重點在於不只找出問題,還要能提供有效的解決方案,才是企業所需的人才。

法規認知

法規認知就筆者來看,一直是資安人才的硬傷。莫忘了,現行資訊安全的要求,除了企業自身需求外,最大的驅動力即為法規,各地資訊安全法令,隱私法規,均是資安人員在事務推動上的重要基石。舉例來說,數位行銷如何符合各地隱私法案的要求,數據分析如何在去識別化的同時又能辨識單一個體,資安事件之通報、數位鑑識等相關議題,均需要強大法規認知方能實現。更重要的是,合法合規是各部門的共同目標,資安在大多數企業內的認知仍是資訊部門的任務。那麼,資安長要從哪個角度推動跨部門合作就不言可喻了。

產品安全

若問大家企業內哪個單位最受重視,在大多數的情境中,大家都會回答是研發、生產單位,畢竟產品是企業營利的關鍵,而產品可以是電子商務網站、各式數位服務,還有更重要的是實體商品。特別是身在電子供應鏈重鎮的台灣,IC設計∕製造、電子產品ODM/OEM一直在台灣50成份股佔據大部分的權重。另外,產品安全也橫跨研發、製造與傳統資訊安全,跨域大且涵蓋多個重要單位,並直接影響企業命脈,因此,橫跨產品安全方為企業資安長的終極思維。

產品安全的最後一哩路

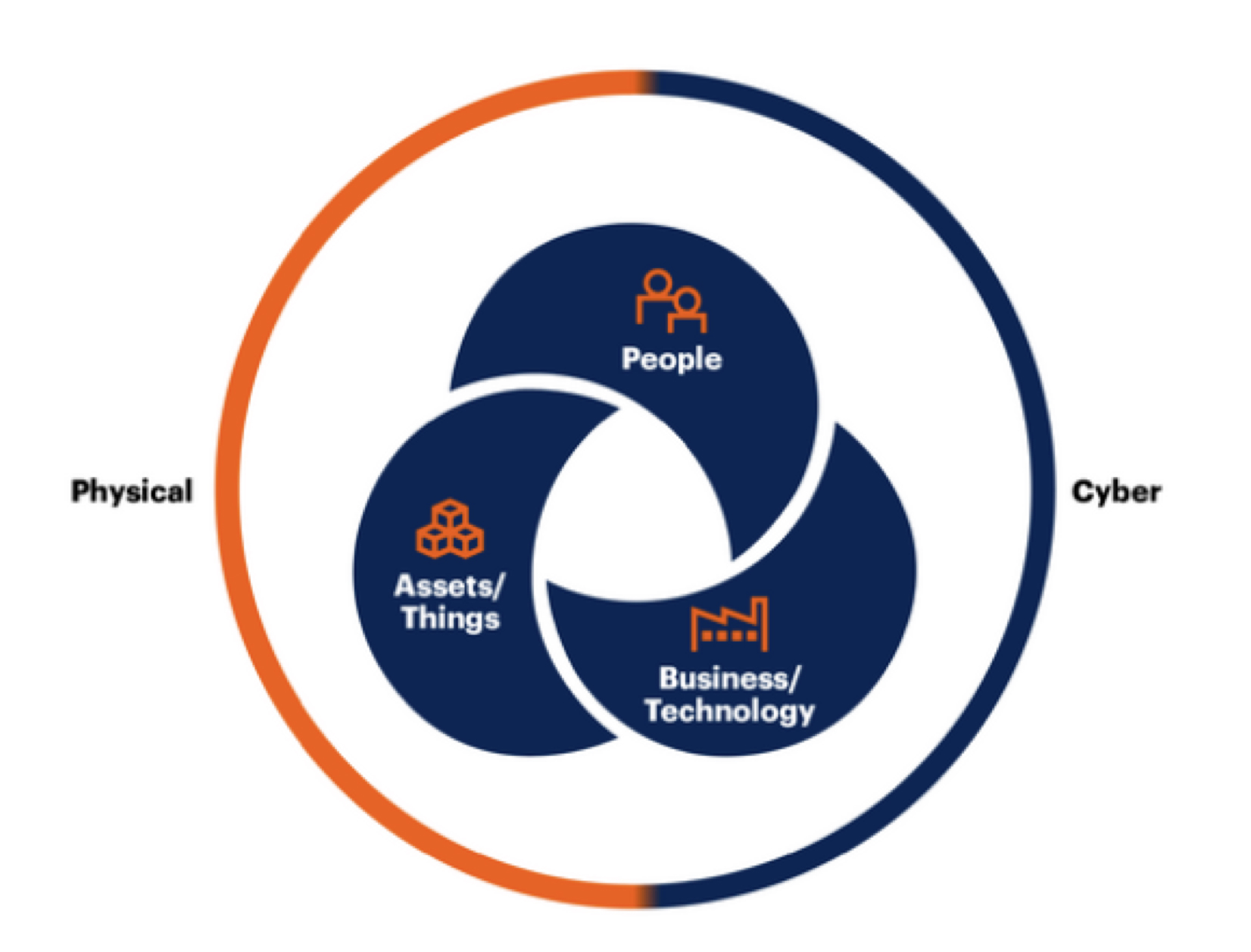

資訊科技走入各式各樣的電子產品,是萬物聯網的時代不變的趨勢。就資訊電子產品架構來看,包含IC晶片、載板、PCB、韌體、作業系統以及相關的感測器,甚至包含後端的大數據分析雲端平台。然而,現今的90%以上的安全要求,全部落在傳統的資訊科技領域,在作業系統以及其上的應用軟體進行測試,在所謂的Cyber-physical環境(圖1),顯然已不合時宜。須知現在的高端駭客,已開始使用各式的硬體攻擊方式,可以更輕易地在不須了解其系統程式邏輯下對裝置進行攻擊。

圖1 Cyber Physical System(資料來源:Gartner)

圖1 Cyber Physical System(資料來源:Gartner)

具體來說,反向組譯(Decompiler)以了解其程式架構進而修改韌體以改變其運作功能是極為耗時費力的工作,並不符合駭客經濟的邏輯。根據資安防禦的木桶理論(木桶理論指木桶的最大裝水量,取決於最短的一根木材),駭客會尋找最易攻破的環節,即可以最小資源攻破系統。舉個例子來說,駭客只要擷取先前感測器送到系統接收平台的訊號,再重送一次訊號擾亂系統,即可輕易使系統平台無法正常運作,這樣的攻擊相對而言簡單易操作、不耗費大量資源,又能達到攻擊的效果。

在現實世界來說,以智慧型胰島素幫浦為例子,原本智慧型胰島素幫浦可以接收即時患者血糖值,進而自動調整胰島素注射量。若駭客在患者血糖值正常之時,持續重送先前血糖過高時的數值給胰島素幫浦,導致過量胰島素注射至患者,則很可能引發生命安全的問題。

又或是在智慧車輛上,雷(光)達感測前車距離僅剩1公尺不到,然而駭客重送先前車距尚有100公尺的訊號給自動駕駛電腦,導致自動駕駛系統做出加速的錯誤判斷,這就很可能造成生命危害甚至公共危險的事件。

產品網路安全法規持續上路

所幸,各國主管機關早先已關注到這樣的議題,例如歐盟在2019年通過資安法案(EU Cybersecurity Act)後,2022年亦修訂網路暨系統安全指令(NIS 2 Directive),擴大其適用範圍,除了原本的關鍵基礎設施外,電子通訊服務供應商、數位服務業者、廢棄物管理業者、重要產品的製造商、郵政服務,以及公共行政單位,均納入其規範範圍。

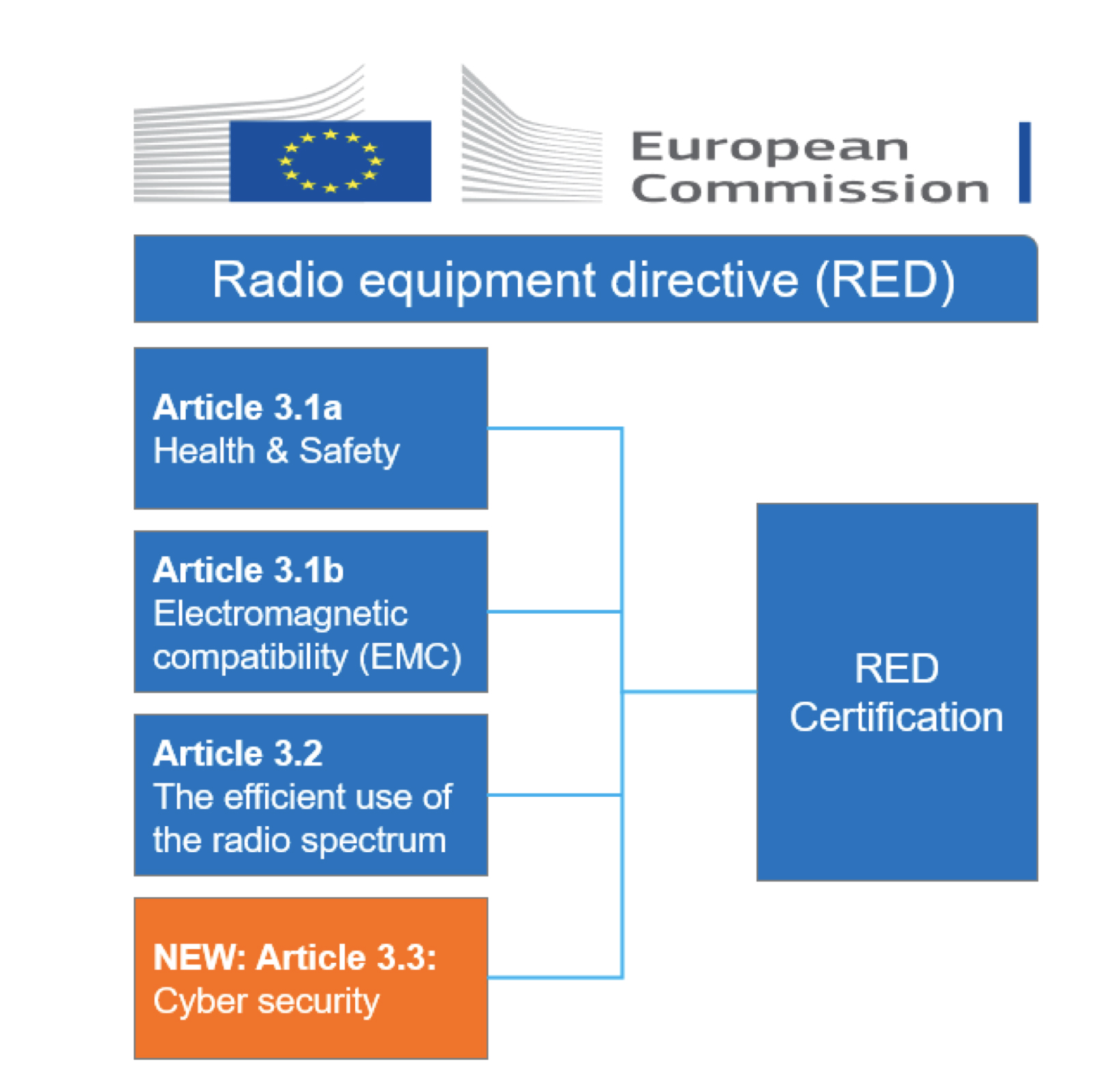

台灣身為全球資訊產品供應鏈重鎮,除關注國際資安法規的發展,更應注重各國在產品安全方面的要求。以現況來說,除了美國加州IoT裝置資安法案、新加坡CLS(Cybersecurity Labelling Scheme)外,最受矚目的產品安全要求就是RED的資安要求,RED是歐盟的無線設備指令(圖2),所有進入歐盟的無線射頻產品均須經其核可方得上市。目前歐盟已頒布Official Journal 2020/30,新增資訊安全要求於無線射頻指令,並明訂於2024年生效,意即未來所有具備Wi-Fi、藍牙、NFC等功能的產品,均須符合其資訊安全要求。

圖2 歐盟無線設備指令。

圖2 歐盟無線設備指令。

產品網路安全要求已不容等待

在全球貿易戰以及資料主權等議題的驅使之下,歐盟的無線設備指令(RED)已開了第一槍,可以預見,接下來會有更多類似要求在各個國家持續上演。身為全球資訊產品供應鏈要角,須知Security by Design的概念,安全必須從設計端做起,方能有效消弭資安疑慮,萬萬不可等到上市審查時方來臨時抱佛腳,延誤了產品上市的時機。

那麼,貴單位的產品開發到上市的週期是多久呢?建議大家要思考完整產品生命週期,早期導入產品安全設計,並思考安全驗證的做法,方能在產品安全法規遵循上取得先機,讓產品安全成為企業的市場驅動力。

<本文作者:Kelvin Yen現為SGS數位信任安全實驗室負責人暨全球資安發展經理。>