目前手機已經成為主要的個人聯繫工具,私人記事、密碼等重要資料也都存放其中,如果不小心被植入惡意App,那後果真的不堪設想,本文將以實例做說明,示範如何抽絲剝繭找出外洩管道,並提供重要的防護

建議。

話說某日軍方爆發重大軍機外洩案,疑似情治單位高階軍官J遭到間諜滲透所致,引起軒然大波,媒體亦窮追不捨,大篇幅報導。檢方主動偵辦,指揮幹員連夜對相關涉案人的辦公室及住處進行全面搜索,並將扣押的所有證物帶回刑鑑中心進行鑑識分析。

對涉案人員進行偵訊

情報官J在偵訊期間十?分配合,將所有案情一五一十?地告訴偵辦人員。他表示,今年年初在酒吧邂逅了一位美女M,之後M女便常到J的住處。但J不曾對M提過在哪任職,也不曾對M提及任何工作相關的事,只說過自己是汽車銷售員。

M則說她的工作是助理,M也不曾過問J的工作狀況。這段期間情報官J唯一感到奇怪的是,情報工作屢屢遇到阻礙,幾個情報管道莫名中斷,連對口人員也失去聯繫。

自那時起,M就消失了,只留下紙條表示家裡有事要回去處理。J有所警覺,便立即向長官報告此事,高層正要展開內部調查,但不知為何消息走漏,引發軒然大波。

檢視證物基本資訊

所扣得的證物包括公務用電腦及一支Android智慧型手機(圖1),在鑑識人員進行初步分析之後,公務用電腦並無任何遭到入侵或植入惡意程式等情形發生。而這支Android手機是J隨身攜帶並用於一切聯繫事宜,因此極有可能問題是出在這支Android手機身上。

|

| ▲圖1 J的Android智慧型手機。 |

鑑識人員不敢大意,準備展開動靜態分析工作。這支Android手機的作業系統版本為Android Lollipop 5.0(圖2),以iTools進行查看,可得知其為已root過的手機,如圖3所示。

|

| ▲圖2 作業系統版本。 |

|

| ▲圖3 iTools查看結果。 |

動態分析可快速鎖定可疑目標

鑑識人員先以檢測工具查看該Android手機上的程序運行狀況(圖4)。

|

| ▲ 圖4 該Android手機上的程序運行狀況。 |

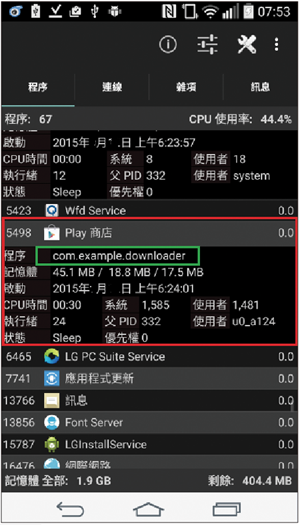

憑藉著敏銳的觀察力,發現一個名為「Play商店」的程序十?分可疑,如圖5所示。

|

| ▲ 圖5 名為「Play商店」的可疑程序。 |