在VMware NSX內,網路服務虛擬機器Edge Service Gateway能夠由雲平台或管理者在需要時隨時動態產出,並提供雲服務內路由器、南北向防火牆、負載平衡器以及VPN等功能。

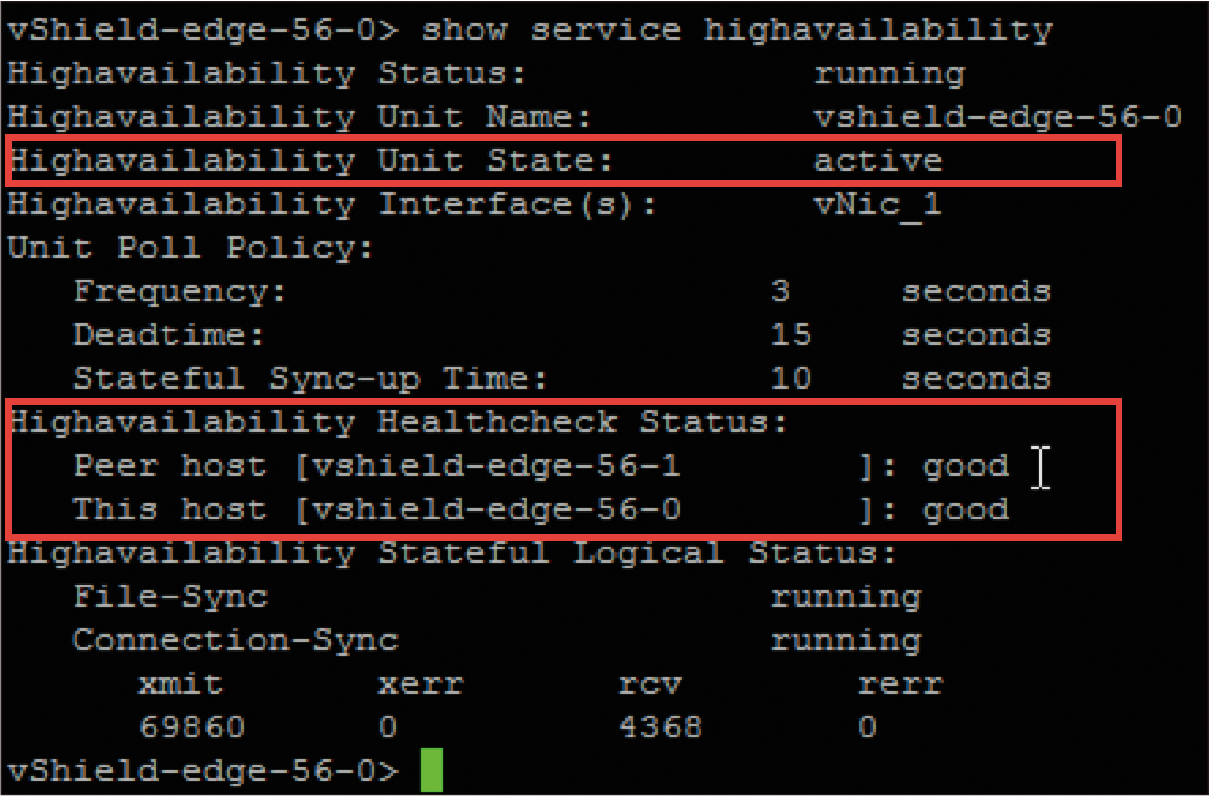

當High Availability功能啟用時,工程師由Edge Service Gateway的Console內,執行「show service highavailability」指令,就可以看到如圖6所示的畫面,包括這台虛機目前是Active或Standby的狀態、Timer的設定、自己與Peer的接取狀態,在這裡都可看到。

|

| ▲圖6 執行「show service highavailability」指令查看結果。 |

因此,在部署Edge Service Gateway時,通常要求ESG所在的Cluster,是Management Cluster或是獨立的Edge Service Cluster,裡面一定至少要有三台以上的實體伺服器,其原因有二:

第一,Active/Standby ESG應該要設定Anti-affinity Rule,不能部署到同一台實體伺服器上,不然這台實體伺服器掛掉,Active/Standby的ESG就同時死了。

第二,單台實體伺服器失效時,需要第三台實體伺服器,讓失效的ESG能夠在還正常運作的實體伺服器上透過vSphere HA重新啟動。

以上說明了NSX內Edge Service Gateway的功能簡述與高可用度設定等機制。如前所述,用戶隨需啟動一台ESG之後,可以用來當作路由器、南北向防火牆、NAT閘道、DHCP伺服器、本地負載平衡器、不同機制的VPN閘道等。

並不是建議大家把資料中心內提供上述服務的大傢伙都換掉,一線廠商的硬體方案有其效能與功能的優勢,但對於大家在資料中心內的中小型、測試或次要的業務,需要上述服務時,強烈建議大家可以考慮採用VMware NSX的Edge Service Gateway來提供相關功能,如同是虛擬機器一樣隨時在需要的時候都能夠動態產生出來,也無需額外的軟體授權成本。

接下來特別拿Edge Service Gateway內的負載平衡器功能來做介紹。想像一下,如果各位在任何專案內要開負載平衡器的規格,會包括哪些呢?

‧ 可以支援One-Arm模式(Proxy mode)或是In-Line模式。企業可依據實際架構與業務需求進行選擇。

‧ 支援L4 UDP/TCP協定的負載平衡,也能夠支援L7 HTTP/HTTPS的負載平衡功能。

‧ 需要能支援Session Persistent功能,確認同一連線均連往後端單一伺服器。

‧ HTTPS協定的負載平衡需要能支援SSL-Offload,負載平衡器可讀取HTTP Header並據以進行後續之判斷處理。

‧ 負載平衡的機制要能支援Round Robin、IP Hash、Least Connection、URL Header等等模式。

‧ 要能夠對後端實體或虛擬伺服器進行健康檢查,例如可以對Web Server發出Get/Post等指令,並依據回應去進行伺服器健康狀態判斷。

‧ 依據後端實體或虛擬伺服器的大小設定不同的權重,讓較大台的伺服器服務較多的連線。另外,可限制單一後端伺服器的連線數目上限,確保每個用戶的連線能有資源提供服務。

‧ 單台負載平衡器可以設定一組或多組的Virtual Server,提供不同服務之負載平衡使用。

‧ 可以設定應用服務限制,例如限制某個Virtual Server僅能由某個指定的網段進行連線。

之前筆者在幫幾個金融或政府客戶準備標案規格時給的負載平衡功能需求也就差不多是這樣或甚至更少。當然,大家考量在軟體內執行這些功能時,可能有不同的考量,包括Performance以及一些大廠所具備的特殊功能。就Performance面再做幾個簡要說明:

‧ 當使用Edge Service Gateway提供負載平衡功能時,若採用的協定是HTTPS,在SSL-Offload等功能開啟的狀況下,內部測試的資訊為單台ESG可跑到近2Gbps的Throughput,同時連線數最大為60K,每秒可增加的連線數約為600。若跑的連線是HTTP時,Throughput約6.5Gbps,最大連線數60K,每秒增加連線數為45K。

‧ 如果採用的僅是L4的Load Balancing,最大Throughput可到9.2Gbps,同時連線數1M,每秒可增加連線數為131K。

‧ 但重點是即使單台負載平衡器的效能不足以符合多個業務需求時,就去開第二台、第三台、第四台Edge Service Gateway,全部的功能在軟體內都可以提供,需要那些功能,生出來就是了。

當然,若與一線大廠的最強功能來比較,當然也沒有到那個等級。例如常被問到一些問題包括:「ESG有沒有支援iRule?嗯,這個功能非常的先進,乾脆地告訴你沒有」、「有沒有支援Web Application Firewall?嗯,這個功能非常的先進」、「有沒有支援WAN Optimization/Cache?嗯,這個功能嘛(以下省略)」、「有沒有支援SSL-VPN?ㄟ有耶,ESG有SSL-VPN功能」。

雖然一直回答沒有會有點不開心,但反過來想,Edge Service Gateway能夠提供的負載平衡功能,在大部分的客戶真的已經能夠滿足八九成的業務負載平衡應用了。

想像如果臨時有個開發或是測試環境得建立,有個新業務要上線但預算不夠;在這些需要採用負載平衡器的環境之中,若可以「隨需建立」地直接在軟體內產出所需要的負載平衡器與其他網路功能,會有多方便呢?

這才是NSX內Edge Service Gateway強調的真正優點:當需要這個網路功能時,直接產生一個新的ESG出來就好。不需要找預算、不需要借設備、不需要等待;需要這個網路功能嗎?那直接像虛機一樣生出來就行了。

在一個全球知名的銀行重新建置軟體定義資料中心並採用VMware NSX方案時,對於Load Balancer的政策是這樣的:生產環境考慮到風險、效能以及應用回應時間,仍然要求採用基於硬體的負載平衡器。

但所有的測試、開發環境全部改用NSX Edge Service Gateway來提供負載平衡功能,而這家銀行的測試及開發環境的作業機器數目超過全部資料中心的50%。

結語

最後將想在這篇文章內提供給大家的訊息整合成以下兩點。第一各位的業務所需要的4~7層網路服務功能,絕大部分其實NSX的Edge Service Gateway都能提供了;第二,只要五分鐘,不需要額外成本,就可以把嶄新的Edge Service Gateway與相關功能開好而且使用。歡迎大家來使用NSX的Edge Service Gateway!

<本文作者:饒康立,VMware資深技術顧問,主要負責VMware NSX產品線,持有VCIX-NV、VCAP-DTD、CCIE、CISSP等證照 ,目前致力於網路虛擬化、軟體定義網路暨分散式安全防護技術方案的介紹與推廣。>