前期內容透過檢視文字檔案內所記錄的偵測資訊來找出惡意攻擊,本期實作將進一步打造具有資料庫功能的網路型入侵偵測系統,並透過網頁管理程式,以管理網頁的方式來檢視偵測紀錄。

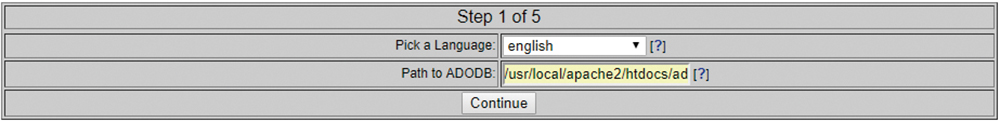

接著,設定ADOdb程式庫所在的系統位置,要特別注意的是,設定ADOdb所在路徑時,最後一個字不能夠是「/」,如圖8所示。舉例來說,如果ADOdb位於「/usr/local/adodb」目錄位置,要設定成「/usr/local/adodb」,而非「/usr/local/adodb/」。

|

| ▲圖8 設定ADOdb程式庫所在的系統位置。 |

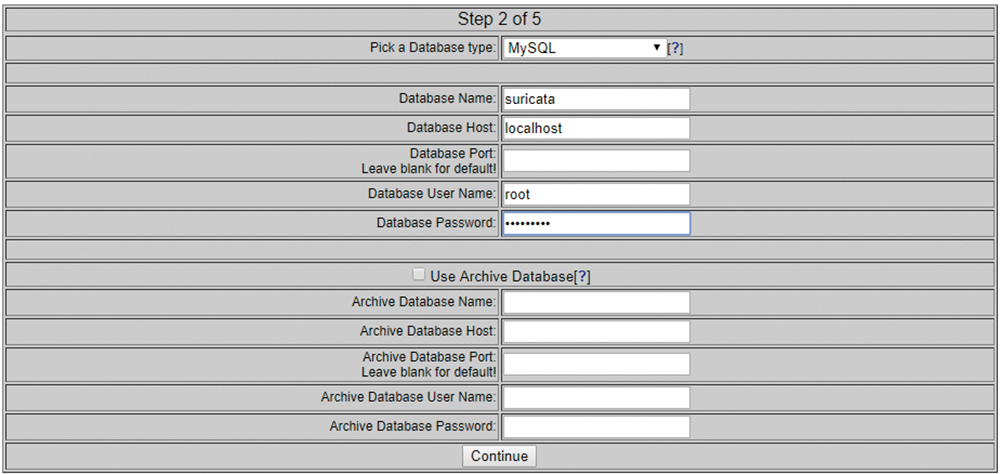

然後設定資料庫的組態設定,例如資料庫主機所在位置、所使用的資料庫帳號、密碼及所使用的資料庫名稱等資訊,如圖9所示。

|

| ▲圖9 設定資料庫組態。 |

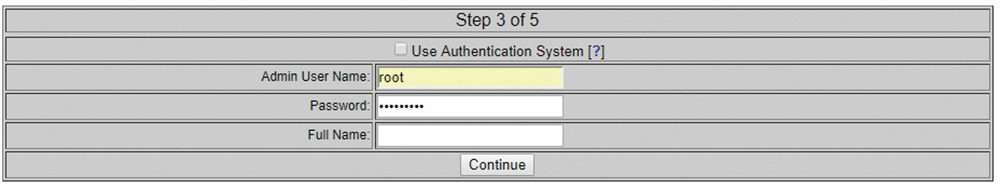

緊接著,設定使用BASE系統時所需的登入帳號及密碼等資訊,如圖10所示。

|

| ▲圖10 設定登入帳號和密碼。 |

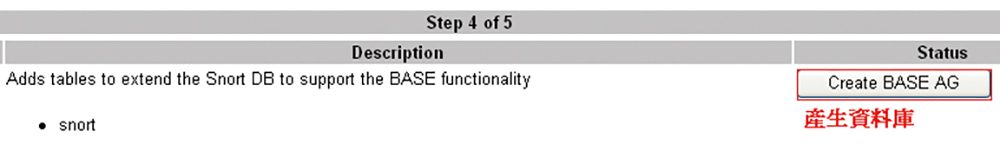

最後一個步驟則如圖11所示,在所設定的資料庫中產生相關的資料庫表格。

|

| ▲圖11 產生相關的資料庫表格。 |

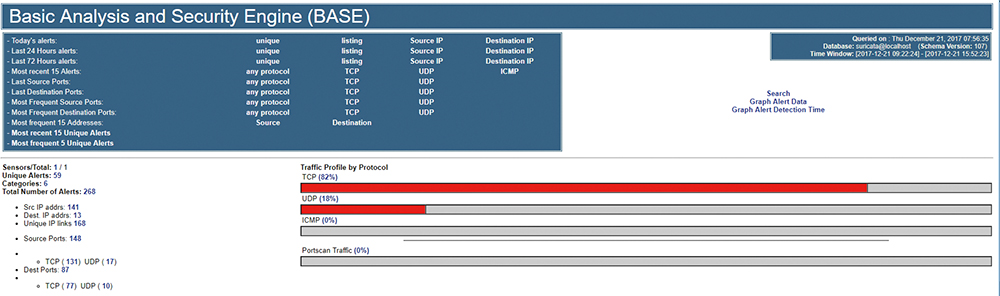

當一切順利完成後,即可利用瀏覽器瀏覽,如果一切順利,在登入BASE後,應該就會看到如圖12所示的畫面,進行到此步驟,就表示一個整合式網路入侵偵測系統已經建置成功。

|

| ▲圖12 成功打造了整合式網路入侵偵測系統。 |

<本文作者:吳惠麟,多年資安經驗,喜好利用開源碼建構相關解決方案,著有「資訊安全原理與實驗」等書。>