IVRE是一個網路滲透測試工具整合框架,可匯入滲透測試工具的掃描結果,儲存於資料庫內並以網頁的方式展示,以利分析與判讀。前面文章已經示範了如何安裝IVRE,並扼要說明過基礎操作方法,因此本文將接著介紹其進階使用方式。

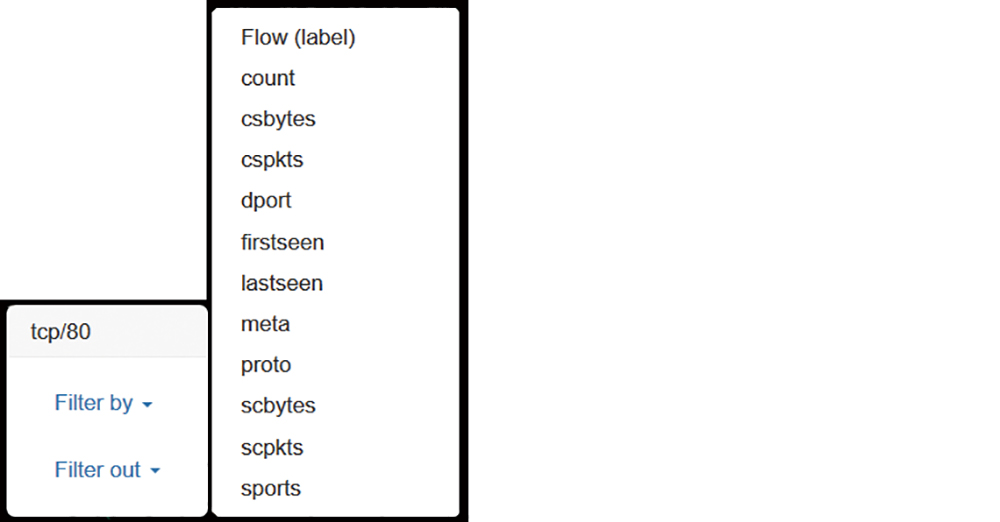

而圖16是Edge的圖形化查詢功能,同樣有Filter by和Filter out,而能查詢的功能就如前所述,包含發生次數、封包大小及封包數量、初次建立的時間及最後建立的時間、協定、Source Port等資訊。

|

| ▲圖16 使用Edge Filter功能。 |

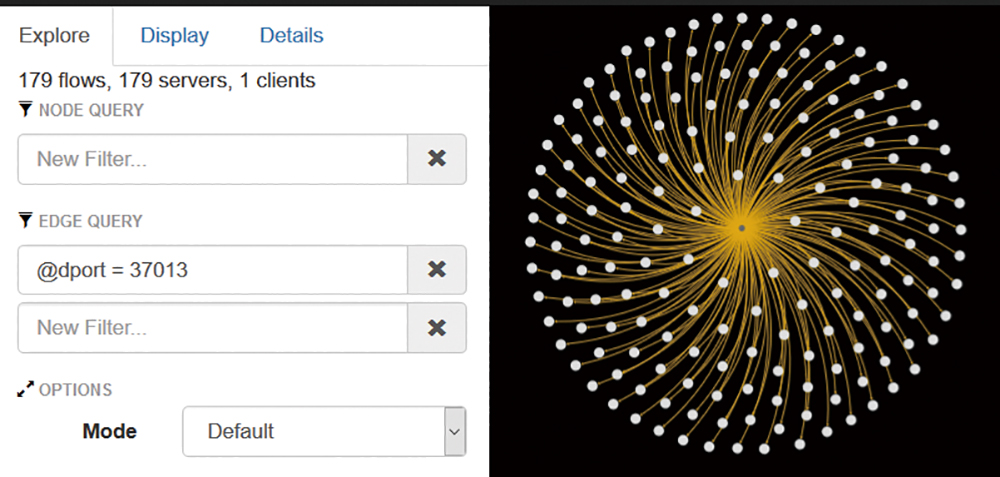

可使用圖形過濾或Explore的過濾功能來展示其效果,在Edge Query輸入@dport = 37013,可以看到其flow圖也跟著改變。如圖17所示。

|

| ▲圖17 使用Edge Query功能進行過濾。 |

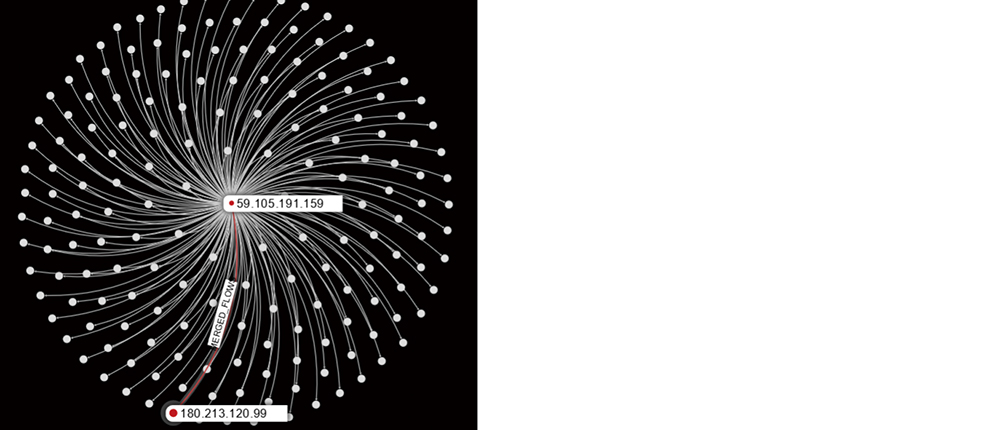

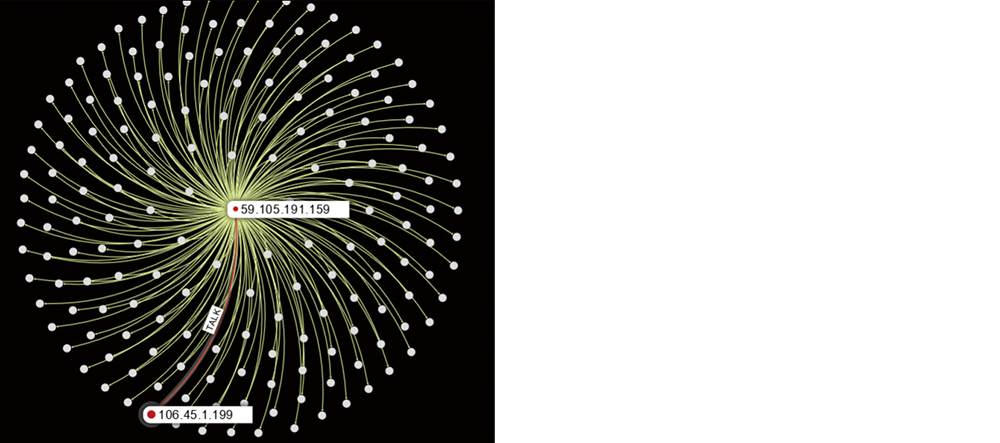

在Explore中的OPTIONS欄位裡,針對Mode,可選擇Default、Flow map或Talk map,之後再點選下方的Refresh,可切換其輸出方式,如圖18~19所示。此部分筆者較無研究,請依自己的需求切換。Order by可選擇Source、Destination及Flow、Limit可設定要查看的數量上限,請依需求調整。

|

| ▲圖18 Flow map。 |

|

| ▲圖19 Talk map。 |

最後Display的部分,主要是用以調整Node的大小、Edge的尺寸、時間軸的間隔之類的參數,由於對flow的使用較無關連性,因此不再花篇幅做介紹。

結語

市面上的網路分析工具有很多,但好用的工具大多是要付費的商業軟體。IVRE不僅可以收集各種不同資安工具的輸出,補強IP及連線的資訊,甚至可以將之繪製成flow圖形,讓管理者可以很輕易地了解目前伺服器是否有異常的連線情形,對於網路環境的維護及伺服器的安全管理都是好用而且便利的方式。

<本文作者:丁光立,在ISP工作多年。對於Cisco設備較熟悉,除此之外也研究Linux,這幾年慢慢把觸角伸到資安的領域,並會在自己的blog(http://tiserle.blogspot.com/)分享一些實務上的經驗和測試心得。>