本文將以Mac OS系統的相關軟體來針對可能的犯罪工具iOS裝置進行鑑識,目標是要找到攻擊者利用iOS裝置進行遠端桌面連線到被害人電腦後所可能留下的足跡。

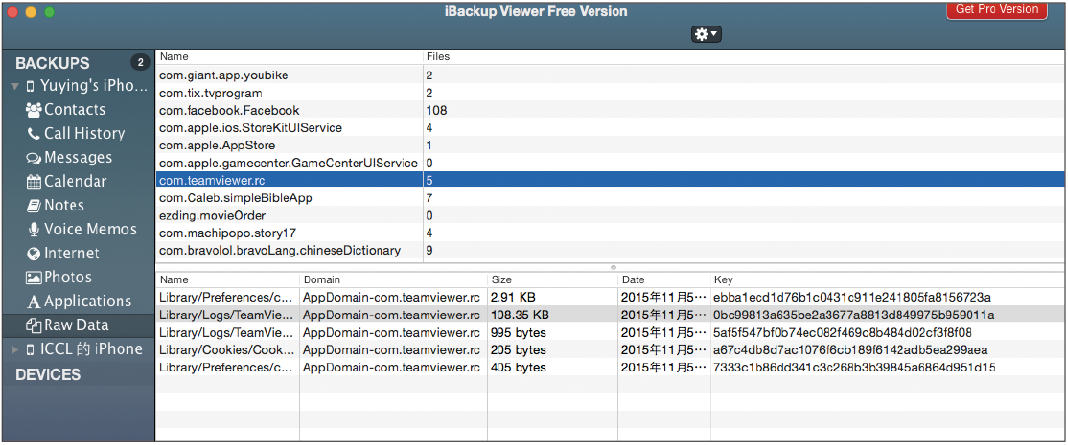

利用iBackup Viewer來檢視系統下的檔案資料,發現Chrome Remote Desktop並沒有相關Cookies或Logs,但TeamViewer軟體中卻疑似有很多使用紀錄,如圖23所示。

|

| ▲圖23 com.teamviewer.rc內疑似有許多檔案紀錄。 |

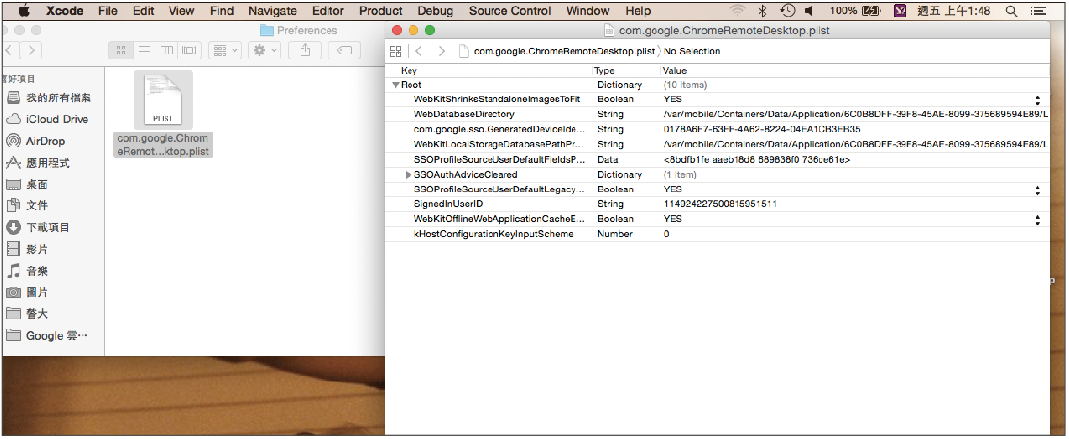

利用iPhone Backup Extractor來對兩個軟體進行檔案萃取。在Chrome Remote Desktop的系統檔案資料「com.google.ChromeRemoteDesktop」內仍然沒有結果,如圖24所示。

|

| ▲圖24 查無相關紀錄資料。 |

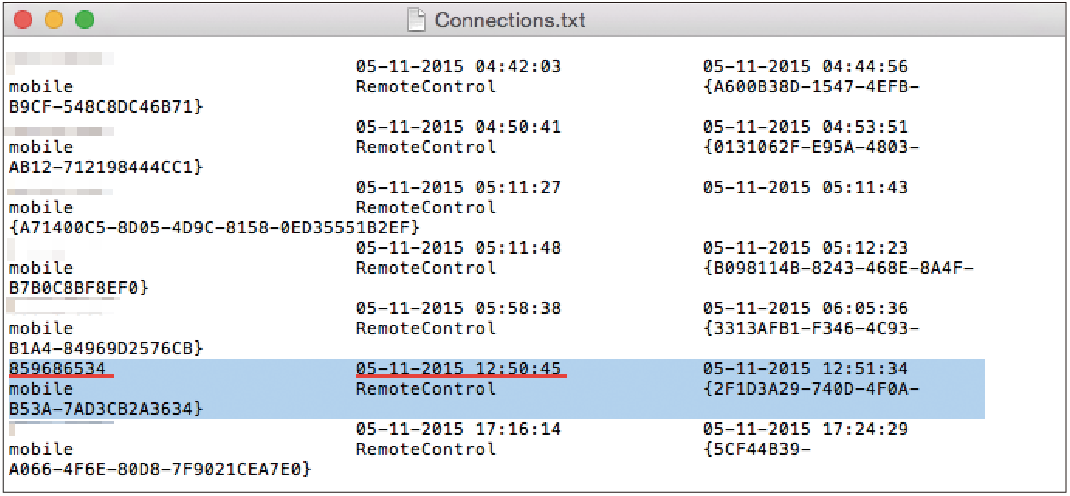

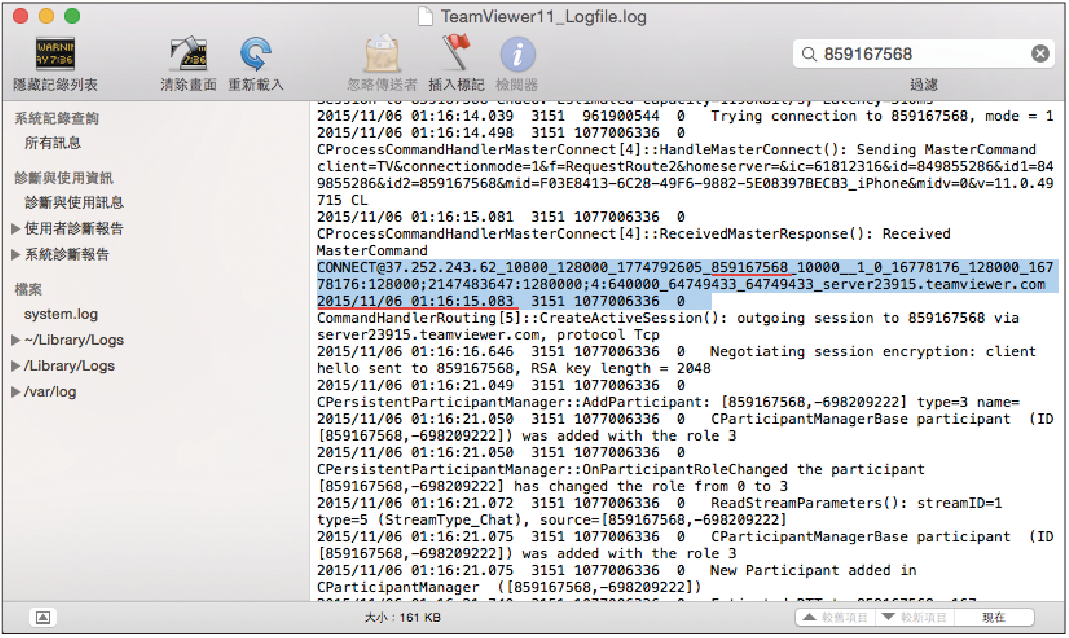

接著,利用iPhone Backup Extractor查看TeamViewer的系統檔案資料「com.teamviewer.rc」,在Log紀錄裡發現兩個相當明顯的線索:

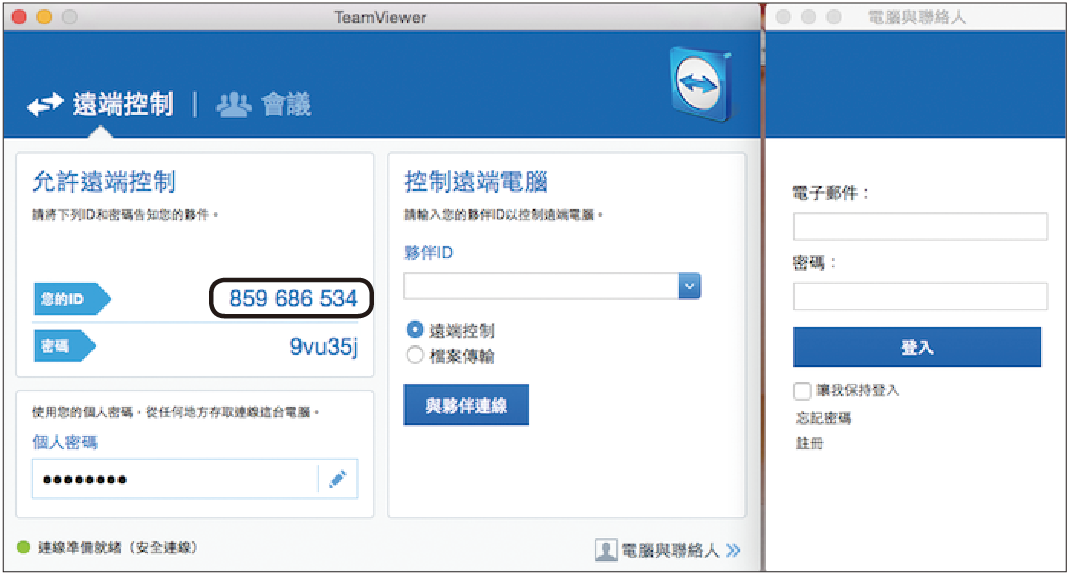

·發現小穎遠端操作小丞電腦之可能,如圖25?26所示。

|

| ▲圖25 檢視TeamViewer連線紀錄。 |

|

| ▲圖26 發現小丞電腦的TeamViewer ID與密碼。 |

·找出小穎遠端操作老吳電腦之可能,如圖27?28所示。

|

| ▲圖27 查看TeamViewer連線Log。 |

|

| ▲圖28 核對老吳電腦的TeamViewer ID與密碼。 |

鑑識人員聯絡老吳公司的網管人員,得知該公司有防火牆並且對遠端控制的Port有做存取端的限制,僅開啟少數公司使用的多人會議模式功能,例如Port 5938,此資訊可推得表1的結果。

表1 各應用程式所使用的Port

將這些檔案紀錄資料經過分析與整理後,可以判斷得到如表2所示的資料,小穎雖有其不在場之事實,卻有其犯罪行為的可能,故將進行後續的法律追訴。

表2 藉由上述檔案紀錄可得的資料

結語

遠端桌面技術的進步與行動裝置的普及,帶給一般人許多生活與商務上的優勢及方便,兩者的結合更讓人能利用這些優勢來完成更多的事情。但方便的背後,同時也附帶了一些潛在的風險,尤其是利用網路與行動運算的隱匿性及無所不在來進行犯罪行為。

這些犯罪行為都會記錄在行動裝置內,故本文先將iPhone的系統資料進行備份,利用iBackup Viewer找出可能出現線索的檔案,再利用iPhone Backup Extractor將這些檔案萃取出來進行檢視分析,即可從裡面的Log檔或Cookies檔找到連線的相關紀錄。找出這些有關遠端桌面軟體的相關紀錄來佐證潛藏的犯罪行為,將有利於往後真相的發掘與法律的判決。

<本文作者:中央警察大學資訊密碼暨建構實驗室(ICCL),民國87年12月成立,目前由王旭正教授領軍,實驗室成員共有20名,並致力於資訊安全、資料隱藏與資料快速搜尋之研究,以確保人們於網際網路世界的安全。(http://hera.im.cpu.edu.tw)>