無論是資料中心,雲端,還是分支機構,安全威脅無所不在,企業必須開始重新考慮安全策略,並將防禦面擴展到分支機構的邊緣和雲邊緣,如果完全只依賴於傳統安全堆疊式架構的保護,那麼在可見性和覆蓋範圍方面將存在潛在的差距,因此本文將介紹一個可適用於現行多變威脅環境的安全架構-零信任安全架構(Zero Trust Architecture)。

隨著雲端與物聯網的蓬勃發展,資訊安全也面臨巨大轉變,過去,安全部署必須是在一個集中的網路環境裡,因為只有一個地方可以執行安全保護策略;而現在,任何一個分散的、零信任的網路環境,無論是資料中心、雲端,還是分支機構,都能夠從本質上實現安全防護。

雲端安全持續面臨一系列獨特的挑戰。特別值得注意的是那些雲的應用,以及它們是如何由不同組件及服務組成,並在兩個或多個雲平台中跨平台運行。此外,雲服務應用組件通常由企業外部且獨立的程式研發團隊提供應用服務。協調這些外部團隊和跨雲平台的安全性是一項挑戰。

物聯網有潛力改善我們的生活,但前提是如何正確管理這些設備的安全風險。當企業試圖實現物聯網規模化時,其中一個主要障礙就是安全性。連接到企業網路的不安全設備,如同無人值守且不上鎖的辦公場所,任何人都可以潛入並拿走他們想要的東西。一旦受到威脅,攻擊者可以使用物聯網設備輕易地進入企業網路蒐集資訊,甚而對企業的其他系統發起攻擊。然而,與大多數聯網系統不同,物聯網設備大多不太可能安裝反病毒軟體或安全控制軟體。這意味著攻擊者可以長時間潛伏在那裡,幾乎沒有被發現的風險。

綜合以上所述,企業開始重新考慮安全策略,並將防禦面擴展到分支機構的邊緣和雲邊緣。不斷擴大邊界,也帶來了新的風險,一切都在更大的範圍內發生。比如使用者可以在自己的設備上安裝和使用有風險的應用程式,敏感資訊暴露(無意或惡意)的風險隨之增加。如果完全只依賴於傳統安全堆疊式架構的保護,那麼在可見性和覆蓋範圍方面將存在潛在的差距。企業安全的新防禦定義正在發生改變,也須調整安全管理的手段。

因此,以下將介紹一個可適用於現行多變威脅環境的安全架構--「零信任安全架構(Zero Trust Architecture)」。這個行之有年的安全架構,不同於全球其他的安全架構方法,不僅是在管理面上安全控制,更多的是貼近各行各業一個更靈活更易部署的安全技術架構。

何謂零信任安全架構

在提及安全架構前,須先了解何謂「零信任」?圖1解釋了什麼是零信任,從圖示中的說明可以清楚得知,信任是根據確認、可信及認可的場景下,因此我們可以說,在IT資訊安全環境內,只要使用者認證及授權、資訊流及風險能夠可見及控制;並且對於該資訊的使用、存取皆有可見、可視,那就是一個可信任的安全管理模型。反之,如果可見、可視為零,例如看不到誰在存取、使用,當然我們就可以假定為零信任。

圖1 信任是建立在確認、可信及認可的場景下。

圖1 信任是建立在確認、可信及認可的場景下。

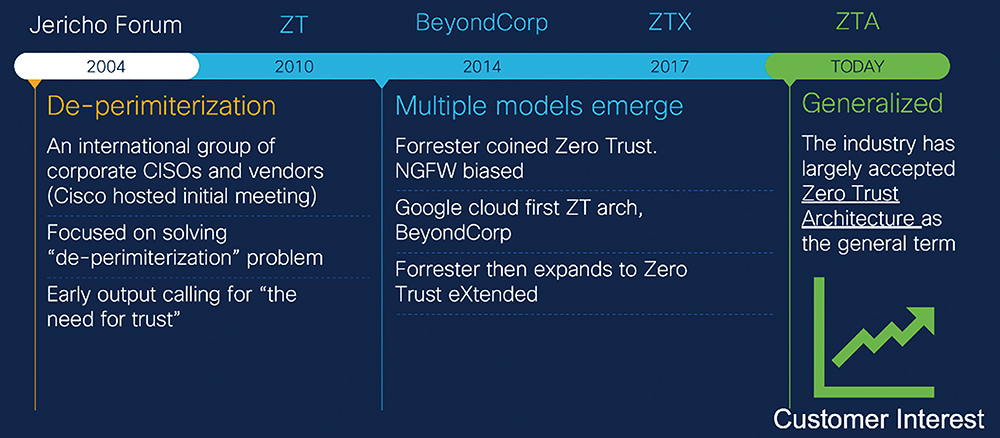

Zero Trust是由John Kindervag of Forrester Research在2010年所提出的安全模型;其中John Kinddervag提及傳統安全防護中既有的信任架構部署,亦使公司企業易於遭受外部和內部攻擊。零信任安全概念的核心是公司企業不應該信任其內部和外部任何連線及實體,應有方法認可每一個連線或存取系統的要求。Google亦挑戰傳統安全防護的概念,認為公司網路不比公共網路安全多少,每家公司都需要一個有基礎認知,也就是不信任任何人的安全架構。圖2為零信任安全模型發展的歷史圖。

圖2 零信任安全模型發展歷史。

圖2 零信任安全模型發展歷史。

因此,Zero Trust的主要方法是資料及身分管理為中心的控制管理模型,並更好地適應現行的公司數位轉型的安全管理趨勢,即使是單一的服務、應用及流程,Zero Trust都是安全防禦最佳實踐方法。當然,也許一開始安全專業人員將Zero Trust與網路安全控管分段聯繫起來。但是隨著現代5G行動的即將上路及各應用在網路上是百倍增加,因此零信任不僅僅是網路安全的應用分區,更是一個完整的整體方法,流程和技術及相關內容將在後面有詳細的描述。

安全管理的六個考量

隨著使用者、設備和雲服務不再單純依賴傳統網路,IT的世界正在發生變革。以下問題是安全管理必須先行考慮的管理方向:

1.每個企業都有不同類型的使用者,包括承包商、第三方供應商和連接到公司網路的遠端工作人員。

2.越來越多的使用者使用自己的設備,比如智慧型手機、平板電腦裡的應用程式來連接網路。 3.同時,應用服務、伺服器、容器,以及其他的工作負載(Workload),都可以通過雲的基礎架構(如AWS和Azure)與資料中心相互通訊。

4.物聯網連接的終端設備,是存取網路的另一個入口點。

5.使用者、設備和雲服務,使得傳統網路之外網路邊界大大地擴展,新的業務挑戰層出不窮。複雜性在不斷增加,攻擊面在不斷擴大,可視性的鴻溝也越來越大。

6.由於無法了解這些跨應用的服務、網路、使用者和設備之間連接的安全性,問題也由此產生:我們能否信任這些連接?

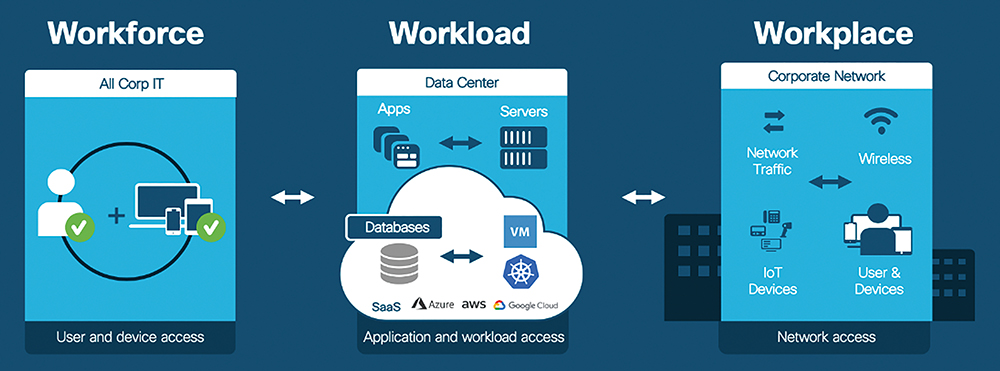

圖3 零信任的願景是從任何設備連接到任何應用服務的所有使用者都能實現安全存取。

圖3 零信任的願景是從任何設備連接到任何應用服務的所有使用者都能實現安全存取。

三大管理原則

零信任的願景、新安全管理賦予IT轉型,存取使用無處不在,從任何設備連接到任何應用服務的用戶都能實現安全存取:

1.Workforce等同於使用者+用於存取應用服務的設備,這些應用服務可能位於雲端(如 AWS、Azure),也可能位於資料中心;為使用應用服務和資源的使用者及其設備建立信任及使用等級。

2.Workload可視為與資料庫、容器和伺服器通信的應用服務;根據風險,控管策略和經過驗證的業務需求限制對資訊、資料及資源的使用及存取。

3.Workplace可提供對網路的特定使用及存取,保護進出網路的所有連線。對需要網際網路接入的客戶、內外部使用者做業務細分,識別是什麼人還是企業的設備(例如員工名牌掃描、銷售點設備等)。許多設備需要存取與使用者相同的某些應用服務和Workload,但它們肯定不需要完全的網路使用資源。

我們需要保護這些連接,透過獲取可見、可視、可控和可管與驗證這些連接是否可信。以下是零信任安全架構的三大管理原則:

1.消除網路既有的可靠信任原則:在流量被認可之前,無論位置如何,所有流量都被視為威脅流量。

2.存取權限最小原則:採用最小權限策略並嚴格執行管理權限,以允許使用者僅存取執行其工作所需資源。

3.可視性及分析:透過持續調查和記錄所有流量來監控惡意活動,並提供即時保護,而不僅僅是外部流量,內部流量亦同。

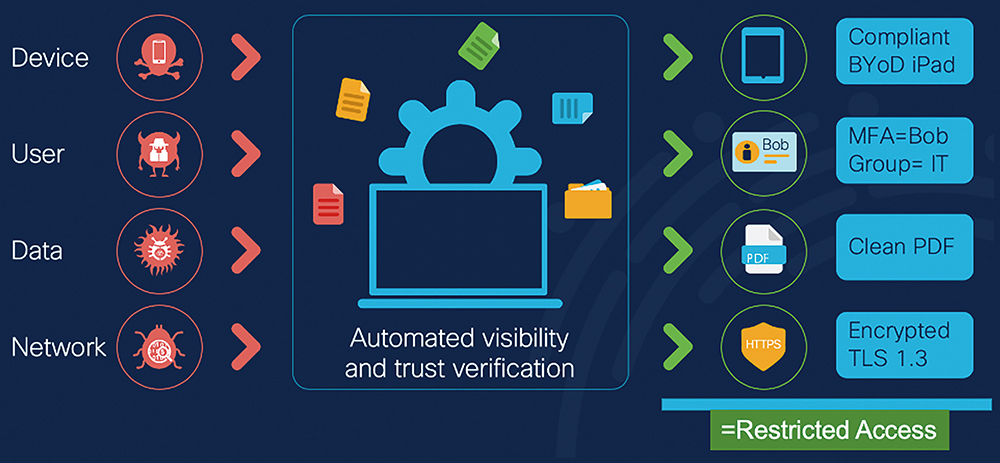

圖4 不管是連接裝置、應用程式或是組件,都視為威脅向量,必須經過認可及驗證。

圖4 不管是連接裝置、應用程式或是組件,都視為威脅向量,必須經過認可及驗證。

從網路到裝置都是控制點

依據零信任安全模型在全球安全技術的進展,同樣是來自Forrester Research的分析報告,更進一步將零信任安全模型,擴展成以下的流程、技術及架構:

1.Zero Trust Networks(網路):安全分區、網路隔離技術和控制網路的使用及存取能力,仍然是Zero Trust的關鍵控制點。許多廠商已經意識到分區和隔離為更好地保護網路提供的強大功能,例如應用服務分區、網路分割或微分區等,使得這個領域的方法論及產品技術的解決方案在經驗豐富的安全專業人員的利用下易於使用且功能強大,同時也有利於零信任網路的技術控制有所發展。

2.Zero Trust Devices(設備):物聯網和網路的設備技術為網路和企業帶來了巨大的潛在危害。安全管理團隊必須在任何基礎架構中監控和處理這些設備資產。為了真正實現零信任安全管理策略,必須能夠控制連網的每個設備。這可能需要傳統的端點安全解決方案、設備安全控管方案,設備隔離阻絕方案以利管理在零信任安全架構中所有的設備。

3.Zero Trust Users(使用者):認證、驗證及管理使用者為任何零信任策略的第一個基礎,在很多安全設備的最後一行都是限制並嚴格執行使用者存取使用,並在使用者與網路及存取資源間保護這些使用者。這些管理技術除傳統的帳號密碼外,對於更重要的系統,甚至可考慮使用多因素認證技術或生物特徵認證技術。其中除了包括認證使用者的身分外,尚須持續監控和管理存取使用所對應的網路及資源,另外對於使用者的分類管理尚可考慮引用RBAC(Role Based Access Control)的認證授權管理方法,將組織初步分為職務性使用者及業務性使用者,將有助於擴展零信任認證存取策略的設計。

4.Zero Trust data(資料):零信任安全架構除了使用者外,另一個控制的重點是資料安全。資料分類模式至為關鍵,而傳輸過程中加密保護亦是Zero Trust安全架構方法的關鍵部分。使用者與資料存取使用間,如何考慮最適合的方法,需要一套固定的規則及技術。

5.Zero Trust Workloads(工作流/負載):Workload對安全管理人員來說,是艱澀、難以理解根本的意義;也許可以用技術的術語來解釋其內容;在整個應用服務上是零信任控制,透過虛擬機或容器管理方式和包含內部處理組件都是不可信的連線及使用,正如Zero Trust的任何其他領域一樣,這些連接或應用程式和組件都視為威脅向量,必須經過認可及驗證,例如公有雲服務中運行的Workload就是一例。

細說零信任安全架構四大支柱

在零信任到可信任過程中,需要考慮一些導入及部署方法。零信任安全架構考量的是任何使用者、任何設備、任何場地及任何應用,只要依據這幾項基本控管標的來源,再導入適當的方法,對於未來數位轉型是莫大的幫助:

1.任何使用者:須考量一般員工、技術人員、合作夥伴、供應商等。

2.任何設備:公司設備、員工自帶設備及物聯網。

3.任何應用:資料中心、公私有雲服務及企業應用等。

4.任何場所:總公司、分支機構、遠端/行動辦公室及其他實體場地。

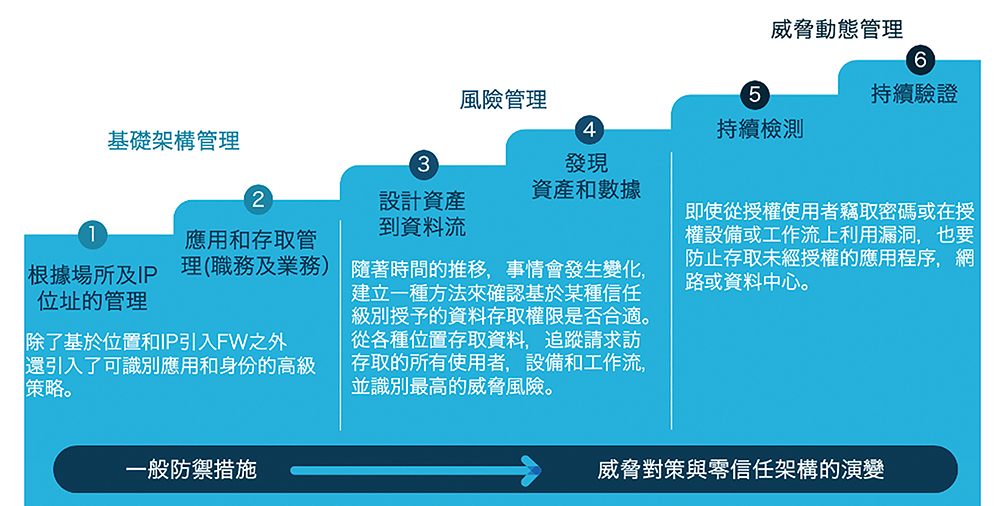

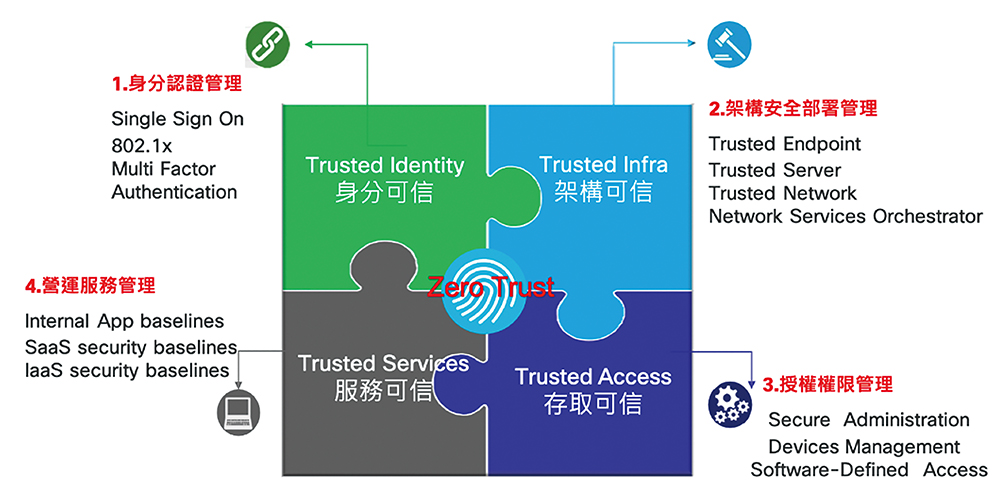

在零信任的安全架構下,反之亦可以提可信任模型為導入的實踐方案。圖5與圖6是零信任安全架構成熟模型及零信任安全架構四大支柱。

圖5 零信任安全架構成熟模型。

圖5 零信任安全架構成熟模型。

圖6 零信任安全架構四大支柱。

圖6 零信任安全架構四大支柱。

以下將細說零信任安全架構四大支柱:

1.Trusted Identity(身分可信):使用者帳號及密碼為一般常用的身分管理手段,僅使用者及密碼本身就容易受到攻擊,容易被入侵及共用等。「感興趣的人」的目標是獲得使用者帳號的資源和特權,因此為了保持所需的認證安全等級(需要搭配應用服務的重要程度設計),使用其他身分管理及技術方法進行各式的身分認證管理,技術方式從單一簽入或使用802.1x及多因素認證技術(Multi-Factor Authentication)都是現行非常成熟且易取得的管理方案。

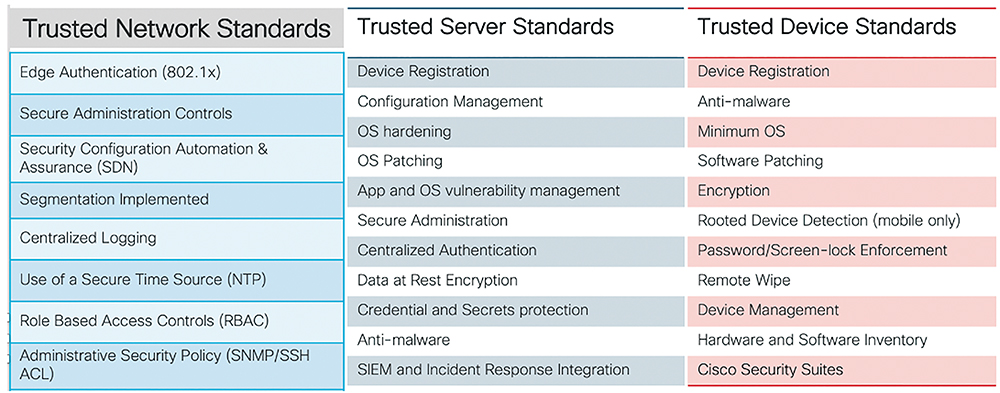

2.Trusted Infrastructure(架構可信):架構安全管理主要可以分為二個面向的設計,一為總體管理面,現行很多的安全標準都是大多企業已在運行的內容,如ISO27001、PCI-DSS、NIST CMF及各行業既有的合規需求,因此對於架構可信的內容,只要加入相關技術控制的考慮項目,即可達成架構可信的目標,如Trusted Network Standards、Trusted Server Standards及Trusted Device Standards等項目,而其設計的內容可參考圖7。

圖7 架構可信的設計內容參考。

圖7 架構可信的設計內容參考。

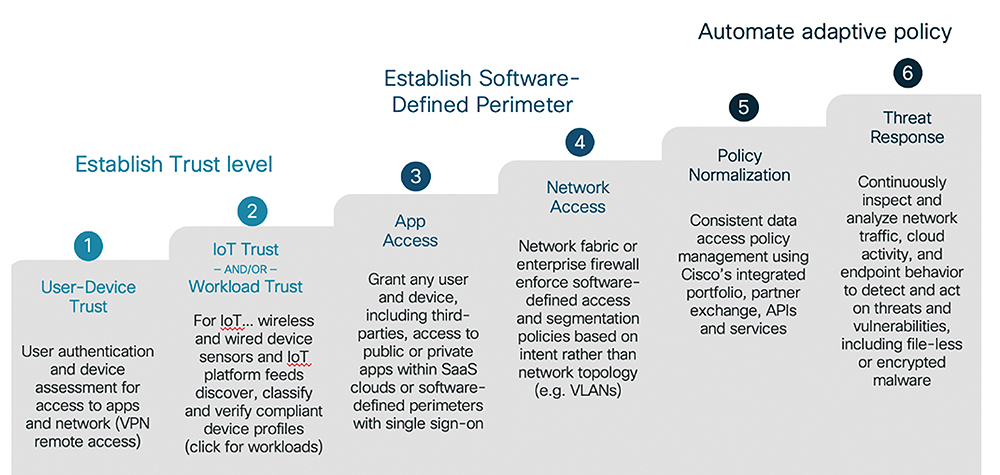

3.Trusted Assess(存取可信):在存取可信的要求內,安全分區或分割是重要的第一步。人、事、時、地、物等五大控管資源之來源,需要設計一個分門別類的控管基礎,再依這些控管基礎設定管理策略或政策。依此為存取路徑與授權資源的來源,而圖8為如何設計存取可信的路徑步驟圖。

圖8 存取可信的設計路徑步驟圖。

圖8 存取可信的設計路徑步驟圖。

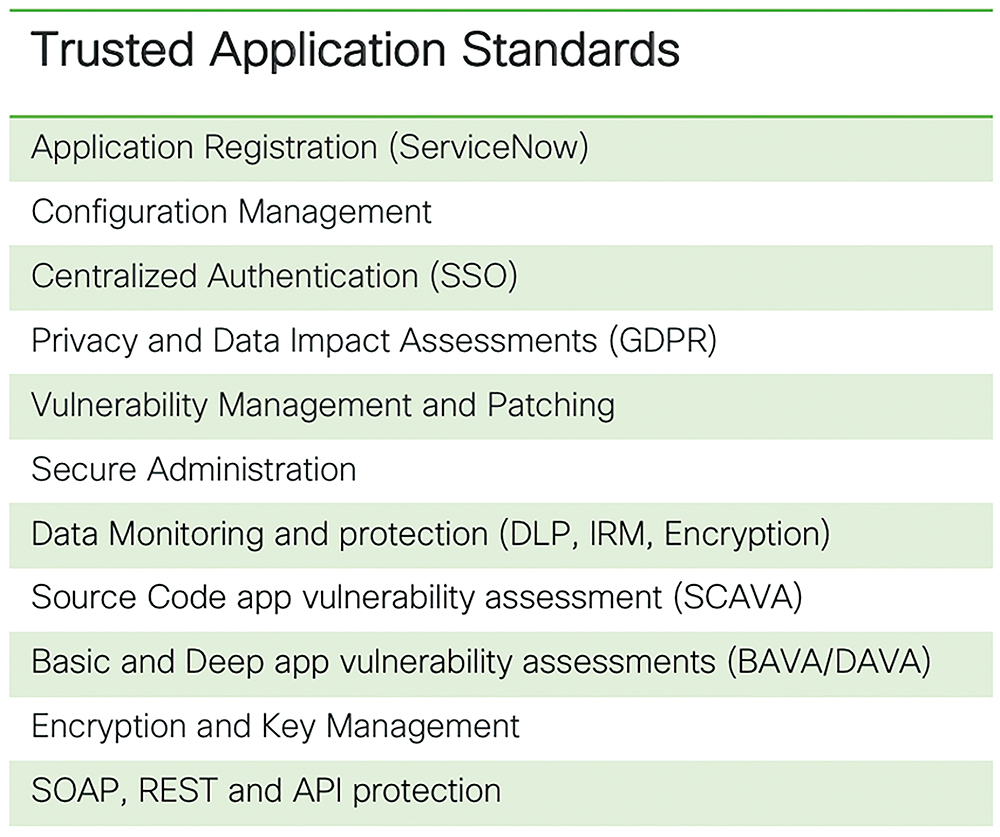

4.Trusted Services(服務可信):一般來說,服務可信要控管是很困難的工作,受限於既有的商業應用服務、公有雲服務及內部自行發展的應用;再者因為來自不同程式語言、不同流程及不同應用內容及資訊,更顯示出安全管理之難處,通常較有規模之企業會使用SSDLC(Secure Software Development Life Cycle)作為應用服務安全管理的規定,另外亦可以圖9所提供之方向進行設計參考。

圖9 可信的應用程式標準參考。

圖9 可信的應用程式標準參考。

結語

在數位轉型的過程中,安全是一項大挑戰,亦是不可或缺的管理及技術,使用零信任安全架構作為基礎,以確保只有正確的人及資源才能獲得使用,有效阻止更多的威脅,確保組織的安全。零信任的好處在於可防止網路內的威脅橫向移動、幫助解決「內部=默認可信」這種不再有效的舊模式、降低未經授權的存取使用風險、幫助以更高的可視性對可疑存取及使用進行檢測、在複雜環境下與安全的頭號敵人作戰,確保使用關鍵工作資源的真實性,以及顯著改善使用者安全體驗和整體工作效率,為最終使用者提供一致的工作流程(無論誰在哪裡操作)。在零信任安全架構下做到身分可信、架構可信、存取可信及服務可信,實為一項繁雜的工作,但在過往所追逐的各項方法論中,就實屬零信任安全架構較為貼近安全營運管理的日常,因此不妨從零信任安全架構的方法來檢視自身的安全設計,將是一個很好的開始。

<本文作者:游証硯(Allen Yu),思科資深安全架構顧問。具有20年以上資訊安全管理及技術科技顧問經驗,並曾任職於國內銀行業擔任資安各項計劃及系統導入的設計規劃。先後任職於國際相關資安廠達15年左右;亦於亞太地區多個國家及地區執行資安規劃專案及講師。>