虛擬貨幣雖然在金融科技應用中展現高度彈性與創新潛力,但其所衍生的風險也不容忽視。本文介紹MetaSleuth於虛擬貨幣金流分析上的主要功能,說明該工具如何將龐大複雜的鏈上資訊轉化為可讀性高的圖像化資料,協助使用者快速掌握可疑資金流向與潛在風險節點。

虛擬貨幣交易常難以追蹤資金來源與去向,特別是在使用混幣器(Mixers)、隱私幣(如門羅幣)、跨鏈轉移等技術手段後,讓執法單位難以掌握資金流動脈絡,加上部分虛擬資產交易所及去中心化平台(Decentralized Exchange,DEX)執行KYC(Know Your Customer,了解你的客戶)與反洗錢(Anti-Money Laundering,AML)措施相對不那麼嚴謹,導致為犯罪分子提供資金洗淨與轉移的管道,使虛擬貨幣成為現代洗錢犯罪的重要工具。

各國政府與國際組織雖積極推動監管政策與技術合作,例如防制洗錢金融行動工作組織(FATF)的虛擬資產轉移規範(Travel Rule),但在技術快速演變及司法管轄權分散的情況下,全面遏止虛擬貨幣洗錢仍面臨極大挑戰。

背景知識說明

在進行虛擬貨幣金流分析之前,有必要先釐清與本主題相關的基礎概念與背景知識。為了讓大家更容易理解後續的金流分析,本節將依序介紹三個重點,包括虛擬貨幣的主要特性、洗錢的典型樣態,以及金流分析的基本原理。

虛擬貨幣主要特性

虛擬貨幣,又稱加密貨幣,是一種基於區塊鏈技術運作的數位資產,其交易與管理通常仰賴去中心化的分散式帳本。其最顯著的特性之一為去中心化(Decentralization),意指交易過程不需要透過單一中央機構或第三方金融機構審核與清算,使用者能夠直接進行點對點(Peer-to-Peer,P2P)的交易。這使虛擬貨幣在國際間的資金流動更具彈性,突破了傳統銀行體系對跨境轉帳的限制。

其次,虛擬貨幣的匿名性或半匿名性也是其重要特徵。大多數虛擬貨幣交易只需一組錢包地址即可完成收付款,並不一定需要綁定真實身分資料,這在部分國家和地區對KYC(Know Your Customer)規範執行不嚴謹,導致犯罪者可以較輕易地隱匿資金來源。

此外,虛擬貨幣的交易紀錄會被寫入區塊鏈中,具有「不可竄改性」及「透明性」,可以查閱所有區塊的交易紀錄。然而,雖然交易資訊透明,但持有人真實身分往往難以直接對應錢包地址,對執法單位在打擊非法活動時造成挑戰。再者,虛擬貨幣的價格波動性大,市場供需、政策規範、社群信任等都可能影響價格,使其在投資和犯罪用途上都具備一定的吸引力。綜合而言,這些特性在推動虛擬貨幣蓬勃發展的同時,也成為洗錢與資金盤點分析的重大挑戰。

虛擬貨幣洗錢樣態

虛擬貨幣的特性雖然帶來金融科技的創新與便捷,但同時也成為犯罪集團進行洗錢活動的重要工具。在典型的虛擬貨幣洗錢流程中,犯罪者通常會利用多種技術與手法來掩蓋資金來源與最終去向:

‧多層轉帳(Layering)是最常見的手法之一,犯罪者將資金在大量不同錢包之間迅速轉移,多次跳轉,使得執法單位在追蹤時須跨越多層級錢包分析,增加調查難度。

‧混幣服務(Mixers)則是透過混合多位使用者的虛擬貨幣,打散每位用戶的交易紀錄,再分配給不同地址,大幅降低資金流向的可追蹤性。這種服務通常以收取手續費的形式營運,對金流追查與執法單位的取證構成莫大的阻礙。

‧跨鏈交易(Cross-chain Transactions)及去中心化交易所(Decentralized Exchanges,DEXs)也是現代洗錢者常利用的工具。犯罪者可以透過不同區塊鏈之間的資產轉換,例如由比特幣換成以太幣,或利用DEX進行無需身分驗證的交易,規避交易所的KYC規範。部分犯罪者還會將虛擬貨幣轉換成其他數位資產(如NFT、遊戲幣等)或在地下市場出售,以換回現金或其他有價資產,達到洗錢目的。

從上述說明可以知道,虛擬貨幣的洗錢樣態多樣化且具跨境性,增加了國際執法合作及反洗錢監管的難度,也突顯金流分析在此領域的重要性。

虛擬貨幣金流分析原理

虛擬貨幣分析原理是基於區塊鏈上所有交易資料公開透明的特性,透過地址追蹤,將特定錢包的收支紀錄串連起來,分析資金的來源與去向。同時透過地址標籤化將已知的交易所、企業或犯罪組織等實體與特定錢包地址關聯在一起,提升辨識度,進一步利用交易群聚分析技術判斷哪些地址可能屬於同一個使用者或組織,例如透過共同花費行為推測地址控制權。再加上金流模式分析,辨識快速分散、小額分批、多跳轉或環形交易等異常行為,結合時間序列分析觀察交易發生的頻率與間隔,找出異常時間點或異常密集活動。

當資金跨鏈轉移時則進行跨鏈追蹤分析,追查資金在不同區塊鏈間的流動,同時對於流入DeFi平台、混幣合約、NFT市場等高風險智慧合約的互動也進行智慧合約互動分析,評估是否涉及洗錢或資產掩蔽行為。

綜合以上各項資料透過風險評分系統對地址或交易活動打分,標示可疑程度,最後以可視化與圖形化分析將交易網路繪製成節點與連線圖,幫助快速識別可疑資金流向與潛在犯罪集團,整體分析過程結合技術、資料科學與犯罪偵查邏輯,形成完整的虛擬貨幣金流追蹤與風險評估體系。

MetaSleuth簡介

MetaSleuth(https://metasleuth.io/)是由區塊鏈安全公司Blocksec開發的鏈上資金流向分析工具,專門用於追蹤加密貨幣交易與錢包之間的資金流動。它支援多條主流公鏈,例如Ethereum、BNB Chain、Arbitrum等,可以協助使用者快速掌握可疑資金的來源與去向。透過視覺化的介面,MetaSleuth能夠清楚呈現一筆交易的上下游關聯,包括資金從哪個錢包來、流經哪些中繼地址、最終轉往哪裡,並可設定追蹤深度,例如追查三層轉帳關係。使用者只須輸入一個錢包地址或交易Hash,即可一鍵生成視覺化圖譜,大幅提升調查效率。

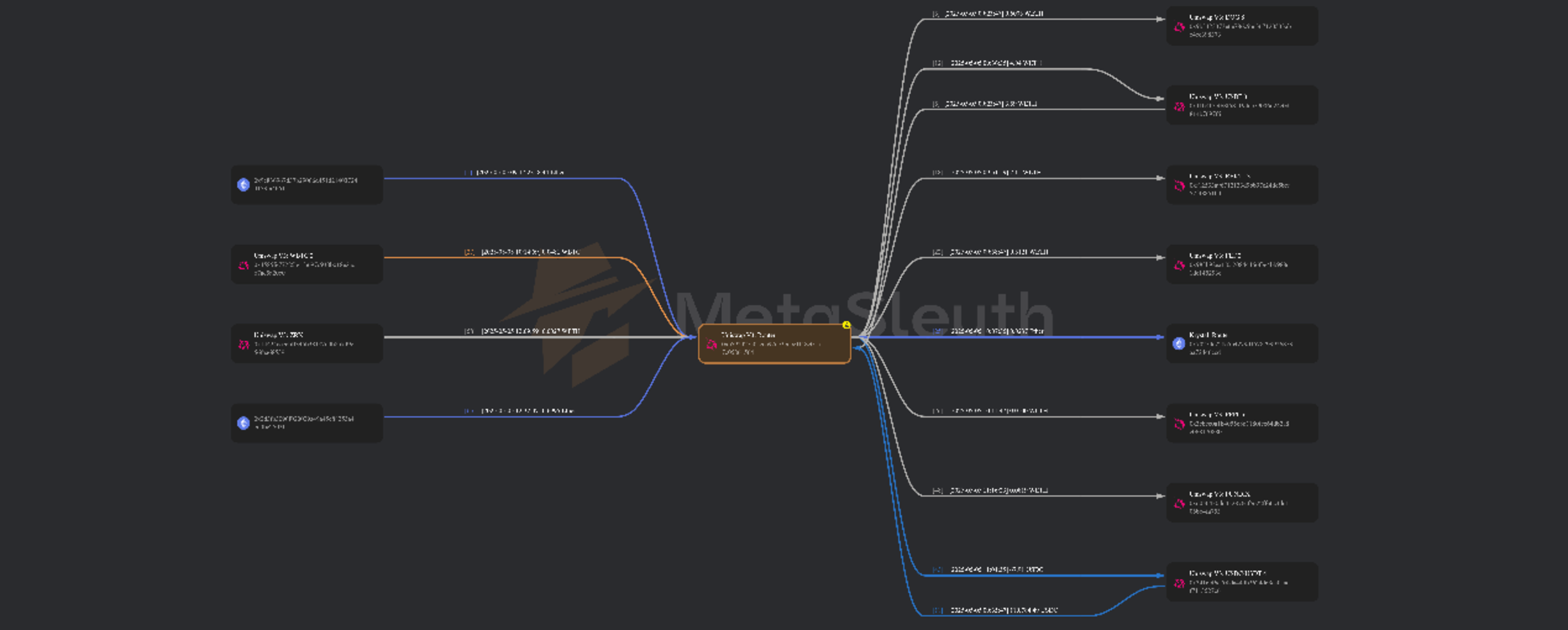

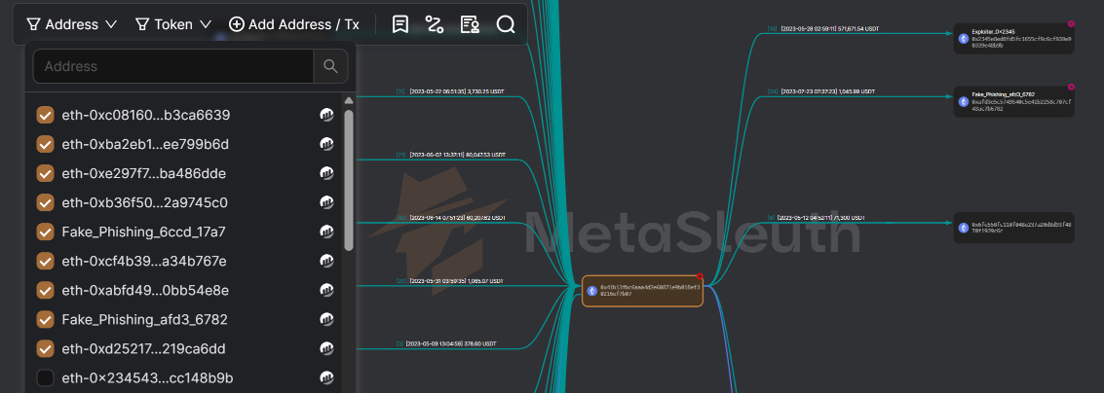

MetaSleuth的功能包含錢包追蹤、跨鏈資金流分析、智慧合約互動紀錄查詢、交易結構以及危險地址標記等,可用於分析駭客攻擊事件、NFT詐騙、DeFi攻擊、以及可疑洗錢行為。系統內建許多已知惡意地址資料庫,並可標記與高風險地址互動的行為,幫助用戶做出風險判斷。MetaSleuth同時支援多種格式的圖譜匯出,便於後續的證據保存與報告撰寫,是數位資安與虛擬貨幣調查中極具價值的工具之一,圖1所示為MetaSleuth圖形化介面,接著說明其各項功能。

圖1 MetaSleuth圖形化介面。

圖1 MetaSleuth圖形化介面。

交易視覺化

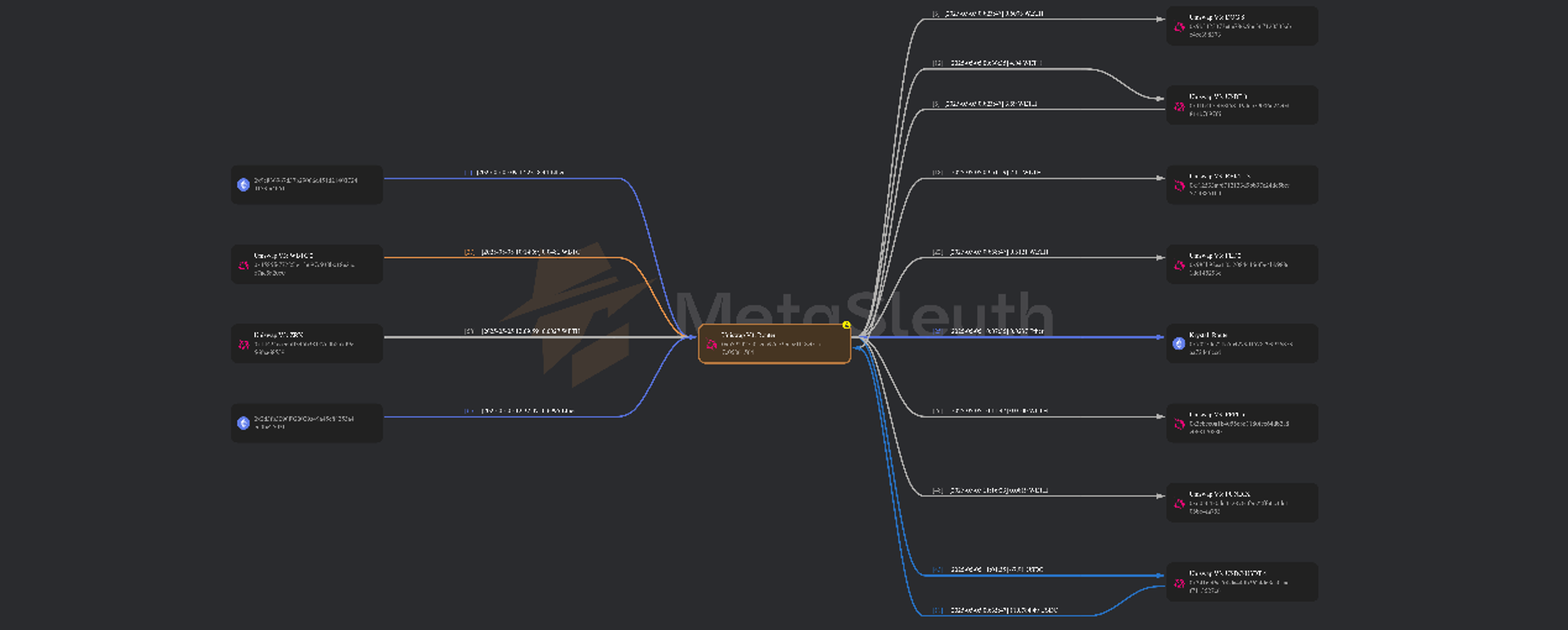

利用個人錢包位址當作範例,將位址輸入後,即可得到此位址的鄰近一層交易節點,如圖2及圖3所示。

圖2 錢包位址輸入欄。

圖2 錢包位址輸入欄。

圖3 圖形化交易圖。

圖3 圖形化交易圖。

交易過程紀錄查詢

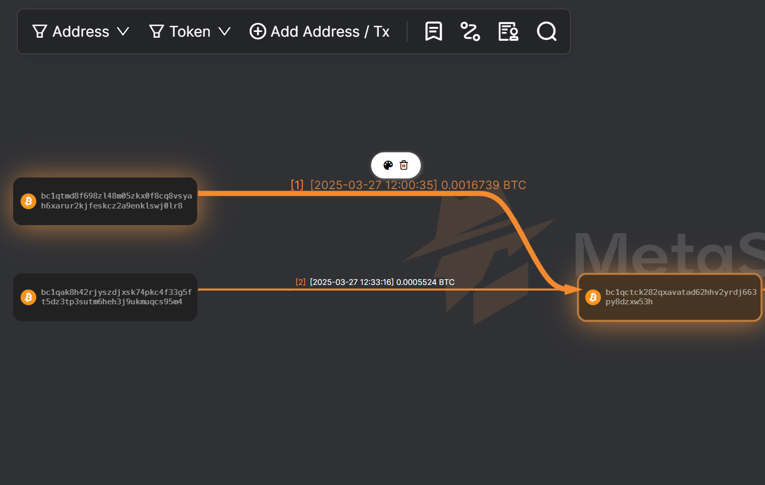

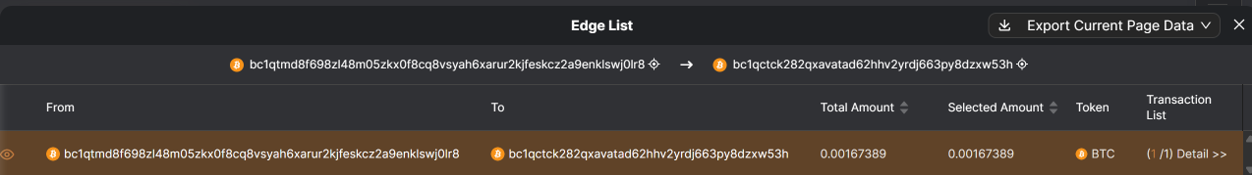

每個點(錢包地址)之間都有一個邊,也就是所謂「交易」,在MetaSleuth中點選一條邊即可查看交易的詳細內容,包含交易雜湊值、交易幣種及交易金額等,如圖4所示,點選後會顯示詳細資訊欄,如圖5所示。若再點選Detail,則可查看Hash Value。

圖4 單筆交易紀錄。

圖4 單筆交易紀錄。

圖5 單筆交易詳細交易資訊。

圖5 單筆交易詳細交易資訊。

錢包位址及幣種過濾

可藉由上方工具列進行錢包位址和特定幣種的篩選,將追蹤目標更清楚地顯示於介面中,如圖6所示。

圖6 位址過濾欄。

圖6 位址過濾欄。

錢包位址名稱標籤

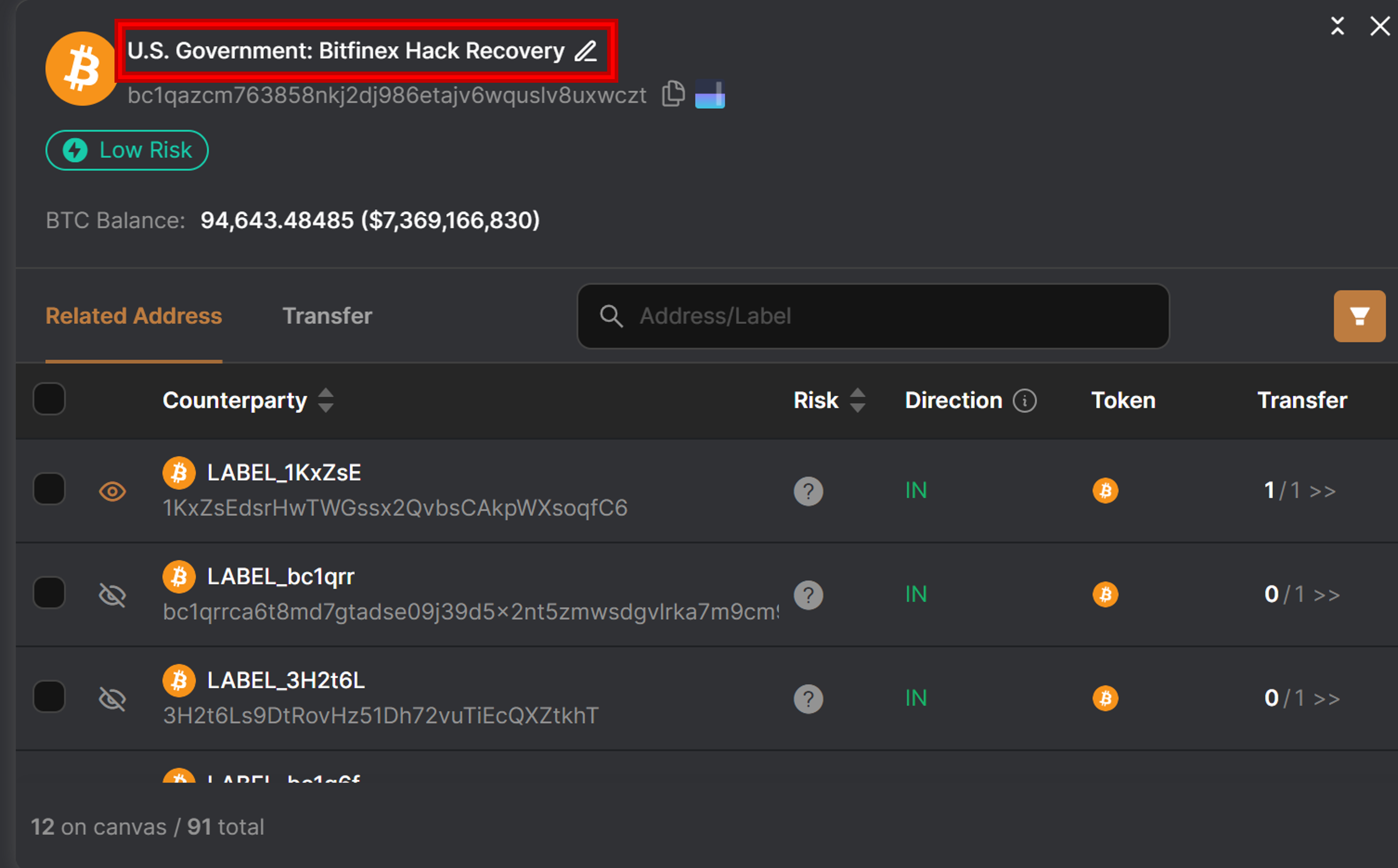

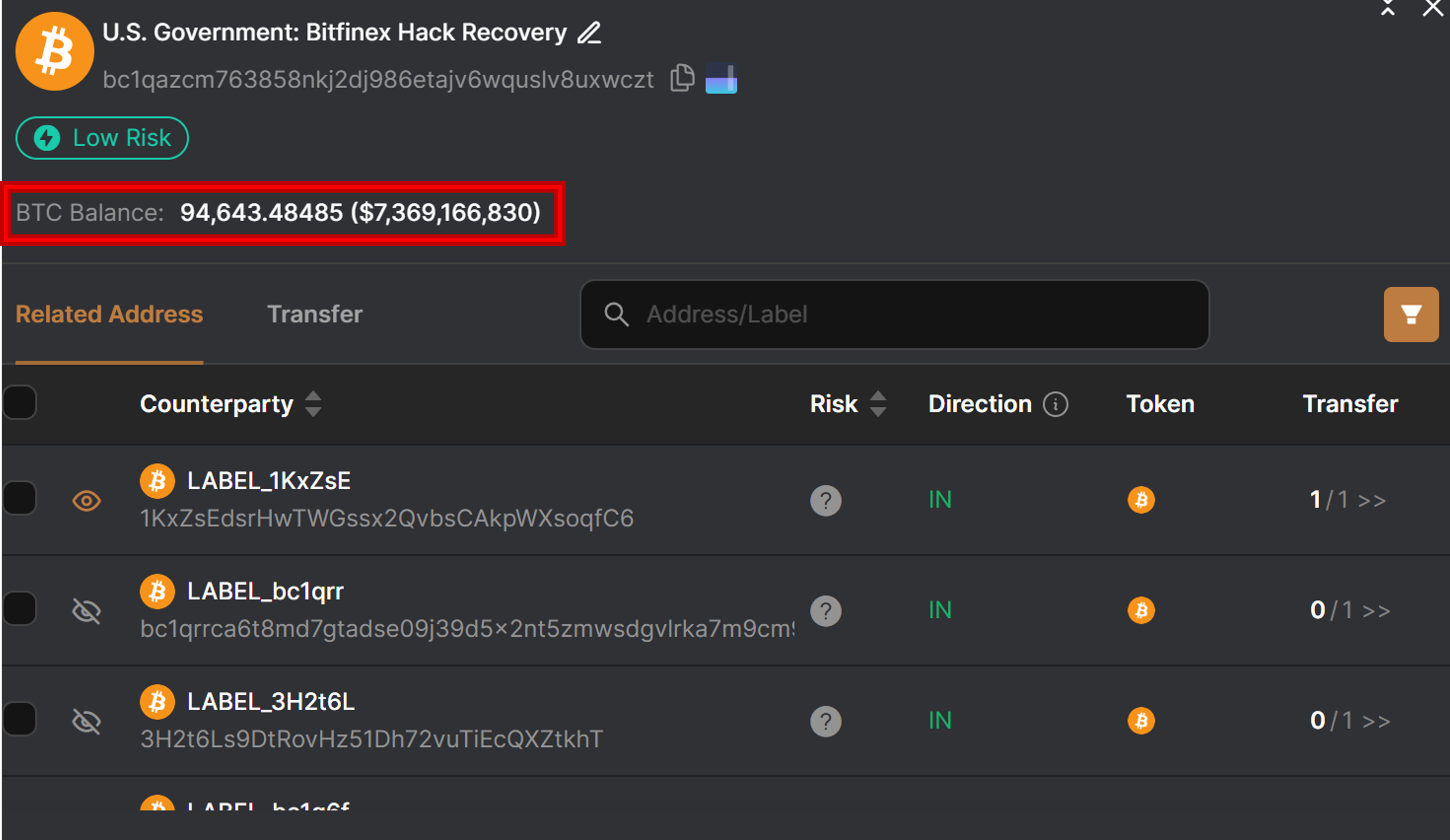

MetaSleuth具有虛擬錢包位址資料庫,支援特定公開錢包位址名稱,讓調查者能夠更清楚地了解此位址的擁有者或用途,如圖7所示,此錢包位址為2016年Bitfinex被駭案件發生後,美國政府破案後的證物託管位址,名稱為「U.S. Government: Bitfinex Hack Recovery」。

圖7 名稱標籤欄。

圖7 名稱標籤欄。

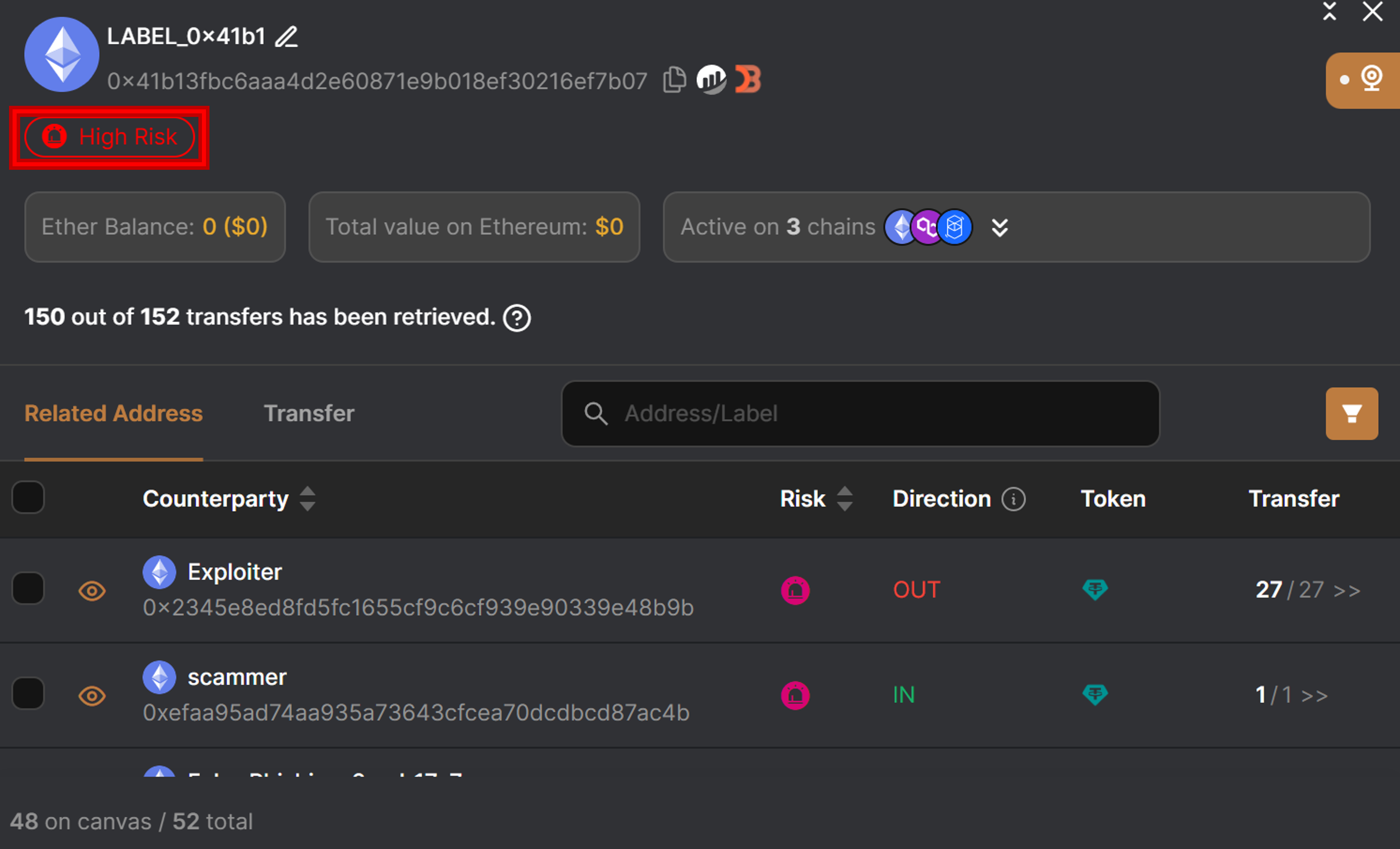

虛擬錢包位址風險評估

MetaSleuth會對錢包位址根據其在區塊鏈的活動或是已知資訊,對位址進行風險分析,分成五個嚴重程度,分別是「No Risk」、「Low Risk」、「Medium Risk」、「High Risk」以及「Critical Risk」,如圖8所示為「High Risk」風險。

圖8 風險程度欄。

圖8 風險程度欄。

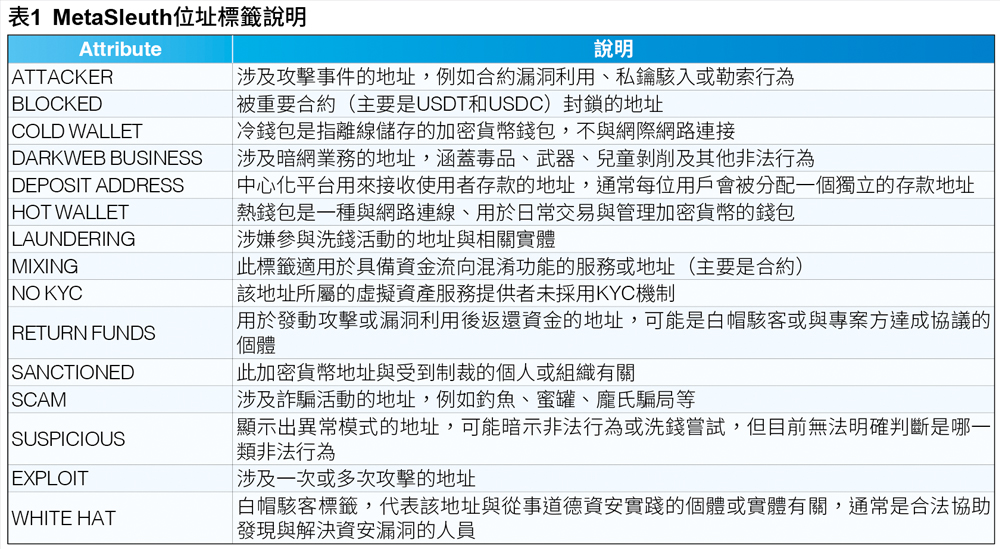

特徵標籤

MetaSleuth會對虛擬錢包位址的特徵進行標籤化,位址標籤有很多,表1列出常見的幾種標籤。

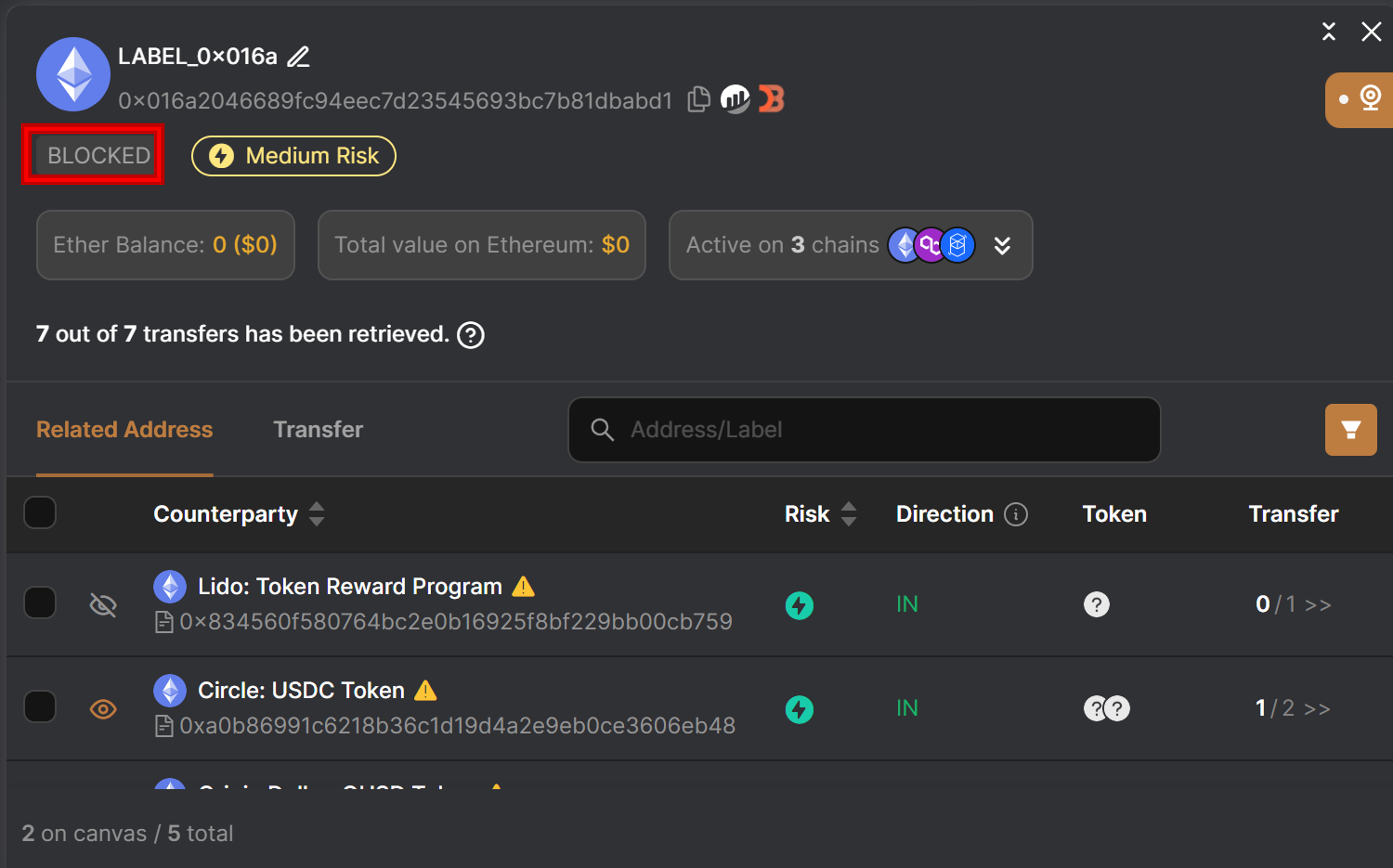

從圖9可以得知,此錢包位址被MetaSleuth標記為「BLOCKED」,表示該地址已被列入「黑名單」,主要是被穩定幣發行方的智慧合約(如USDT和USDC)黑名單化,表示它的交易被阻止或受限。

圖9 MetaSleuth位址標籤。

圖9 MetaSleuth位址標籤。

錢包位址餘額

如圖10所示,可顯示當前位址所在鏈上的餘額以及實際美金價值。

圖10 錢包位址餘額。

圖10 錢包位址餘額。

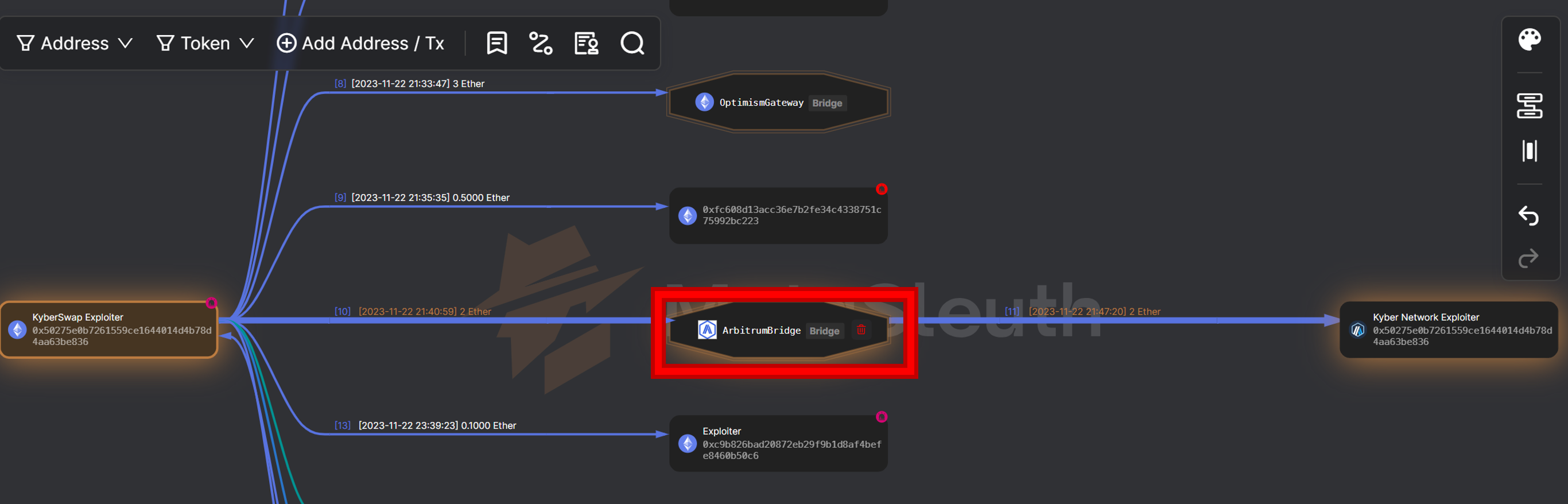

跨鏈橋分析

進行虛擬貨幣資金追蹤時,可能會遇到虛擬位址藉由跨鏈橋進行跨鏈交易,MetaSleuth可分析跨鏈資金流向,並以圖示化的方式顯示跨鏈橋種類和交易紀錄,如圖11所示,圖中顯示的是「Arbitrum bridge跨鏈橋」,將資金從以太坊主網轉移到「Arbitrum Layer 2區塊鏈」。點選該跨鏈橋之後,即可查看交易詳細內容。

圖11 跨鏈橋。

圖11 跨鏈橋。

實際操作與情境演練

2025年暑假金融交易的智慧合約因存在漏洞而遭受攻擊,相關負責人回報資安攻擊事件後,交由執法單位做相關採證處理,調查單位小陳對區塊鏈犯罪有相關的調查經驗。為了進一步瞭解案件,小陳決定利用MetaSleuth這項線上虛擬貨幣金流分析工具來調查案件,目的是追蹤攻擊者身分。

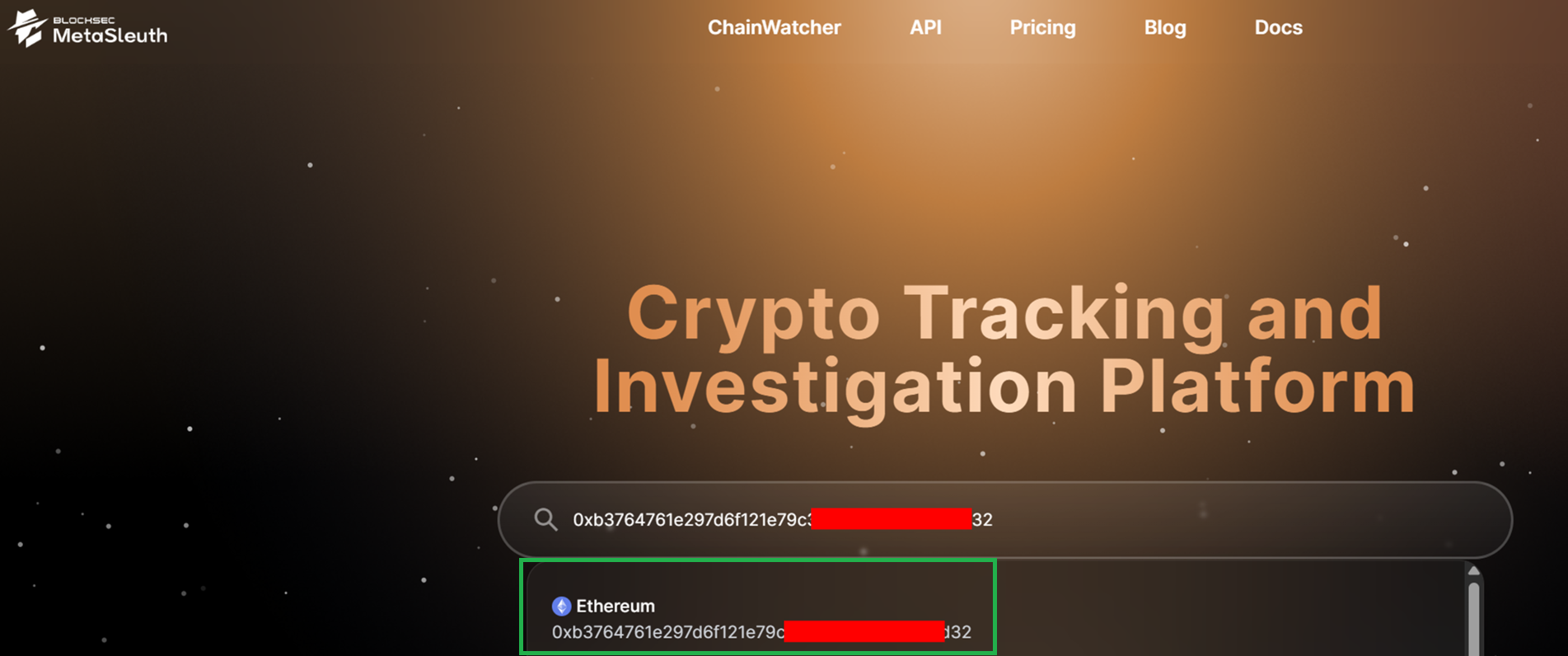

資安攻擊通報攻擊來自於以太鏈上的一個交易地址「0xb3764761e297d6f121e79cxxxxxxxxxxxxxxxx32」,小陳決定開始這個虛擬錢包位址進行分析。首先打開MetaSleuth並將可疑交易地址輸入至搜尋窗格,如圖12所示。

圖12 輸入攻擊者錢包位址。

圖12 輸入攻擊者錢包位址。

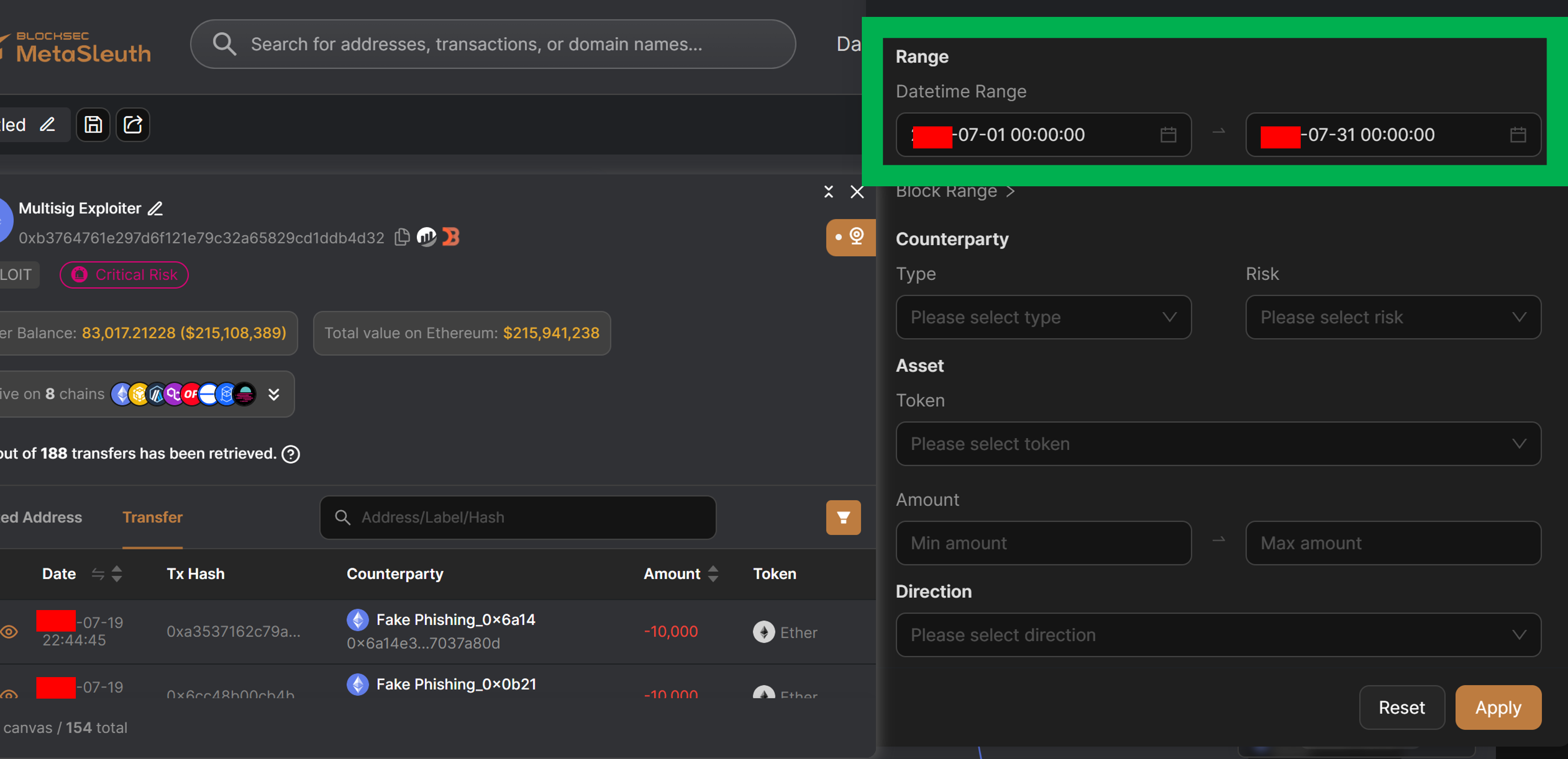

且因攻擊是發生於以太鏈,所以點選Ethereum,代表即將查看這個可疑錢包位址在以太鏈上的活動。點選之後,即可看到視覺化金流圖。因為攻擊是發生在暑假期間,所以點選可疑位址,打開位址分析面板,並將七月份的金流特別過濾出來分析。點開後,將交易紀錄過濾出七月份的交易,如圖13所示。

圖13 選擇七月份交易紀錄。

圖13 選擇七月份交易紀錄。

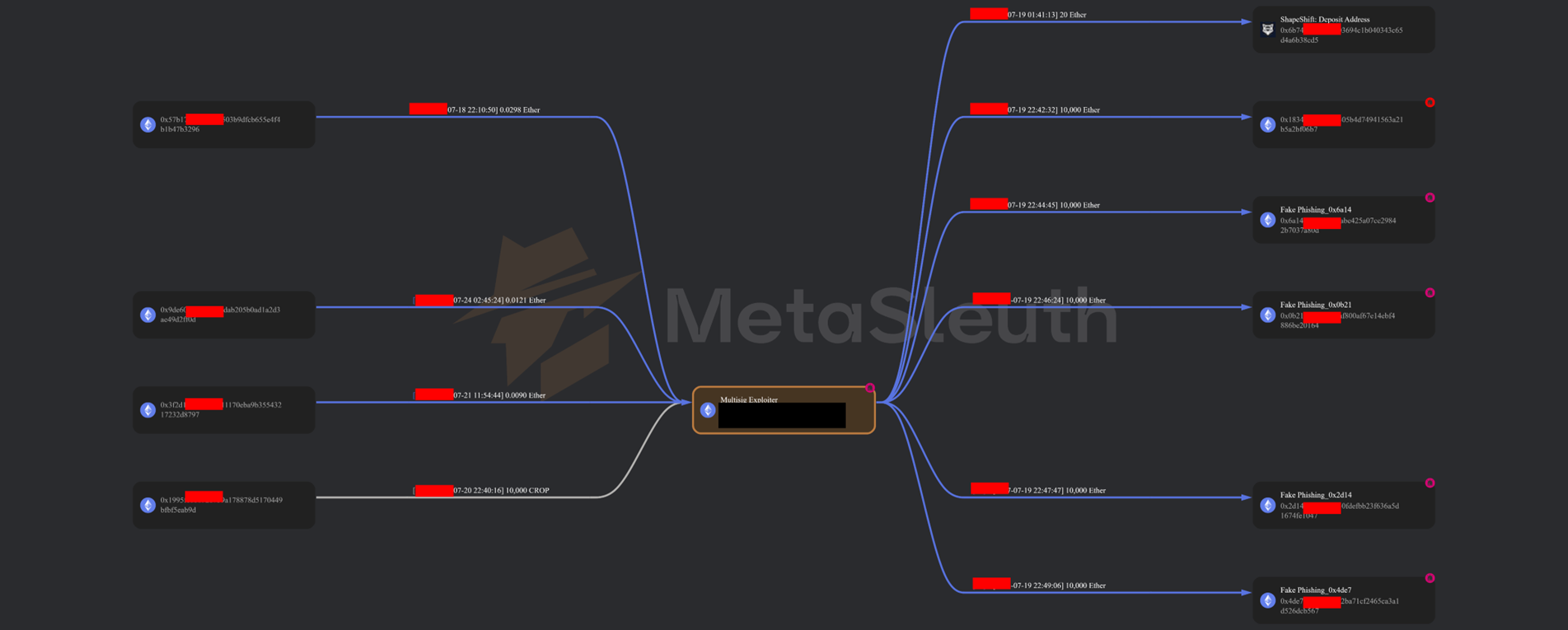

過濾之後,即可得到如圖14所示的新視覺化金流圖。此圖完整顯示事件發生前後幾日的金流圖,從中可以看出,攻擊發生期間有多筆金額轉入攻擊者錢包,而攻擊者短時間內將贓款分散轉移至多個錢包位址當中。

圖14 七月份交易金流圖。

圖14 七月份交易金流圖。

為了嘗試找出攻擊者身分,小陳繼續對金錢包位址做進一步分析,發現大量金流被轉入不同的錢包位址,唯獨右上角有一筆小額金流匯入ShapeShift的單位,可能是攻擊者試圖將虛擬貨幣兌現,因此可以對齊繼續深入分析。緊接著,點擊Analyze進行分析。

點擊之後,由可疑位址交易流向可知,20枚以太幣進入交易單位後,於同一天相同數量的金流進入一個私人的熱錢包,可利用交易單位KYC認證機制進行錢包所有人身分調查。

最後,利用交易單位的身分認證機制查到此帳戶當時建立的人員組織,藉此遏止不法交易的延伸,並有效阻止了攻擊事件的後續災損。

結語

面對虛擬貨幣快速演進的技術與市場,未來仍須結合多元的技術手段與跨國合作,持續強化監管機制及執法能力,才能在保障金融創新的同時,降低虛擬貨幣被非法濫用的風險。

<本文作者:社團法人台灣E化資安分析管理協會(ESAM, https://www.esam.io)中央警察大學資訊密碼暨建構實驗室 & 情資安全與鑑識科學實驗室(ICCL and SECFORENSICS)1998年成立,目前由王旭正教授領軍,並致力於資訊安全、情資安全與鑑識科學、資料隱藏與資料快速搜尋之研究,以為人們於網際網路(Internet)世界探索的安全保障(https://hera.secforensics.org)。>