防火牆、端點防護機制除了執行阻斷駭客攻擊行為,同時也是現代企業IT架構中不可或缺的感知器,可蒐集相當豐富的資料,抑或是從網路封包中擷取端點存取行為,藉由大數據演算分析,幫助IT人員有效地修復問題。

就外部威脅來看,已知型手法持續演進,不僅是難解的零時差攻擊,無檔案攻擊手法更是頭痛。Palo Alto Networks資安顧問藍博彥指出,對於防守方而言,在多年不間斷地持續資安教育下,使用者可能已經具備不得隨意開啟來路不明檔案的意識,但是無檔案的攻擊手法是可讓使用者僅瀏覽網頁就遭受滲透入侵。對IT或資安人員而言,若使用者未察覺系統已遭受感染,IT也無從得知,往往得等到資安事件爆發後才會被發現,難免導致營運損失。

擴展支援新興應用可視能力再進化

攻擊手法持續不斷地改變,而且讓使用者愈來愈無感,這也是Palo Alto Networks之所以提出Cortex的主因。藍博彥認為,現代攻擊手法已無法由單點做出精準的判斷,必須掌握應用全貌,才有能力辨別行為的善意與惡意。他進一步說明,攻擊活動通常混合多種不同手法來達到目的,各個環節可能皆有專屬的偵測機制,然而不同防護機制所產生的記錄皆各自獨立,成為「資料孤島」,無法善加利用來解決眼前的困境。

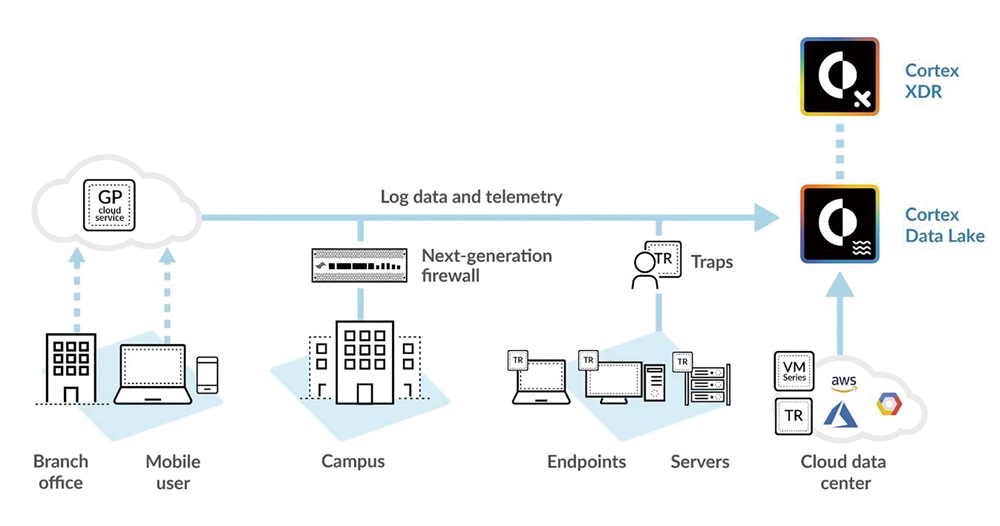

Palo Alto Networks最新發布的Cortex框架,主要由Cortex資料湖(Cortex Data Lake)、Cortex XDR機器學習演算分析大數據,搭配蒐集感知器的Traps 6.0所組成,用以防範遭受已知與未知威脅攻擊。

Palo Alto Networks最新發布的Cortex框架,主要由Cortex資料湖(Cortex Data Lake)、Cortex XDR機器學習演算分析大數據,搭配蒐集感知器的Traps 6.0所組成,用以防範遭受已知與未知威脅攻擊。

欲掌握IT環境的全局,首先要具備可視化能力。事實上,對IT管理而言,可視化能力始終扮演相當關鍵的角色。如今的可視化,必須要能夠完整地建立應用場景,例如以往常見蒐集NetFlow、SNMP等資料,較偏重於網路層,但是完整的資安防護,網路只是其中一環,還必須涵蓋到各式端點、虛擬化平台,甚至是新興的容器環境、無伺服器(Serverless)運算,以及雲端平台上啟用的虛擬主機,應用場景不斷地在改變,可視化能力亦必須隨之跟進。最新的Cortex XDR與Traps 6.0的組合,即可解析各式新興應用平台上的行為資訊。

值得一提的是近期發布的Traps 6.0版本,可對應到美國非營利組織MITRE定義的ATT&CK框架,已可支援Linux作業系統,進而為容器運行環境建立保護措施。Palo Alto Networks資安顧問陳銓耀說明,近兩年,資安廠商紛紛採用MITRE ATT&CK框架為防禦指標,主要是因為該框架是基於駭客思維所整理,從初期調查到最終攻擊成功總共必須歷經超過11個階段,不同階段中皆有許多手法可運用以達到目的,總數多達幾百種,且持續變化中,資安技術供應商正可藉此反映出技術方案的有效程度。

「例如日前Palo Alto Networks基於Cortex XDR搭配Traps端點方案曾參與MITRE評估,從公布的結果顯示,MITRE評估測試攻擊技術的項目共136種,Palo Alto Networks解決方案可辨識出其中的121種,成績可說相當亮眼。」藍博彥說。

強化雲端安全防範已知與未知攻擊

地端的企業IT環境,主要是Palo Alto Networks所擅長的次世代防火牆、Trap端點解決方案,防範遭受已知與未知威脅攻擊。兩種技術方案皆是阻斷駭客攻擊的重要環節,同時也可視為感知器,可蒐集相當豐富的資料,從網路封包中解析端點存取行為,以提高可視化資料的豐富度,進而建立關聯分析,有效地修復弱點。

Palo Alto Networks資安顧問藍博彥認為,每個產業都有不同的問題需要被解決,技術供應商須以客觀的角度來評估,深入理解產業特性與工作流程,建立最佳實作案例、整體框架,才會勾勒出正確的解決方案。

Palo Alto Networks資安顧問藍博彥認為,每個產業都有不同的問題需要被解決,技術供應商須以客觀的角度來評估,深入理解產業特性與工作流程,建立最佳實作案例、整體框架,才會勾勒出正確的解決方案。

問題是企業或組織現階段所面臨的資安缺口,來自於數位轉型轉變了應用場景,許多以前未曾想過的裝置開始出現,都具備連網能力,保護標的有所改變,必須得重新掌握應用模式,才得以部署正確的控管措施。藍博彥表示,對Palo Alto Networks而言,目標主要是協助在數位轉型過程中,可確保穩定與安全性。Cortex以資料湖為核心,保護正在轉型的企業發展中的應用場景,蒐集的資料量勢必較以往更龐大,須仰賴其機器學習技術輔助運行資料演算。

資料湖統一彙整來自網路、端點、不同雲端平台上取得的資料,透過Cortex XDR運行分析,提供偵測與回應,有助於解除資安工具各自為政、形成資料孤島的狀況,藉此加快調查根本原因的速度,同時與執行點緊密整合,適時阻止威脅並調整防禦措施。 日前宣布推出的Prisma雲端安全解決方案,組成要素包含Access(原名GlobalProtect雲端服務)、SaaS(原名Aperture與GlobalProtect雲端服務所結合)、公有雲(併購RedLock取得的技術),以及VM系列,可提供不同產業應用雲端服務所需的資安防護。

「邁向公有雲之後的挑戰,勢必遭遇到可視化程度有限、法規遵循與管理政策不同、難以快速偵測與處理各種威脅。從實際協助客戶建置的案例來看,大量採用公有雲之後,往往每年須支付高額費用,問題是不懂得如何掌握資源用量,況且線上的應用整合來自不同公有雲所提供的服務。當時協助導入RedLock(已整合於Prisma)的首要工作即是進行盤點,先行掌握各個雲端平台的使用狀態,才得以有效的進行監控,進而為雲端平台上的資料建立保護措施。」藍博彥說。

【專題報導】:迎戰IT轉型 資安防線變陣