現今社會許多事物都與網際網路密不可分,只要網路設備出現漏洞,駭客便可透過被植入病毒的設備進行資料竊取或勒索等可怕行為,而當前主要造成大規模資訊安全威脅的罪魁禍首便是殭屍網路,因此有必要深入瞭解,知己知彼方能有效因應。

隨著物聯網(Internet of Things,IoT)技術的發展,駭客的攻擊目標不再局限於電腦或手機設備。而我們周遭的各種事物也隨處可見與IoT結合的場域,無論是工作環境、校園、企業、交通工具、家具甚至醫療設備等,都與網路息息相關。

透過探討物聯網的安全與隱私性,瞭解到雖然IoT生活帶來許多便利與好處,倘若沒有完善的資安考量,將會帶來嚴重的資安風險。許多原以為不會遭受駭客入侵的裝置,儼然已成為駭客攻擊的目標之一,例如監視器、智慧汽車、智慧門等。

在資安思慮方面,IoT設備相較於電腦,缺乏完善的防護機制,只要設備上出現安全弱點,駭客便可輕易地藉由漏洞植入惡意軟體,將其納為麾下進行惡意行為。像是2016年發生的資安網路事件,造成美國東海岸地區許多網站當機的罪魁禍首則是由大量IoT設備所組成的Mirai殭屍網路(Botnet)。除此之外,因為其受害影響範圍相當大,所以各大報章雜誌的科技版都相繼報導與討論。

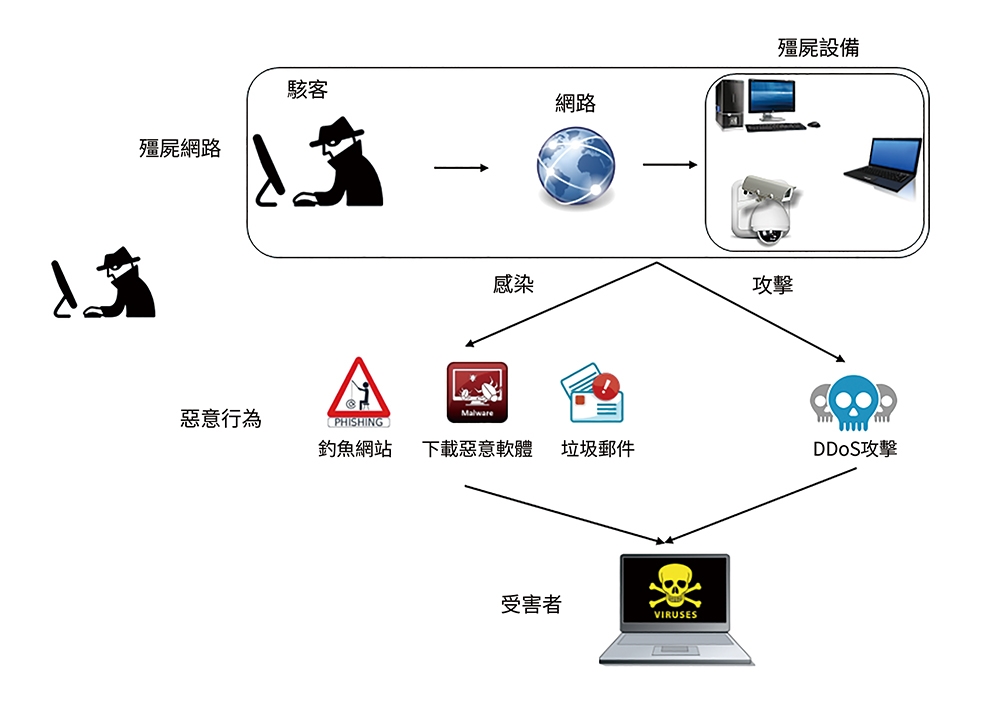

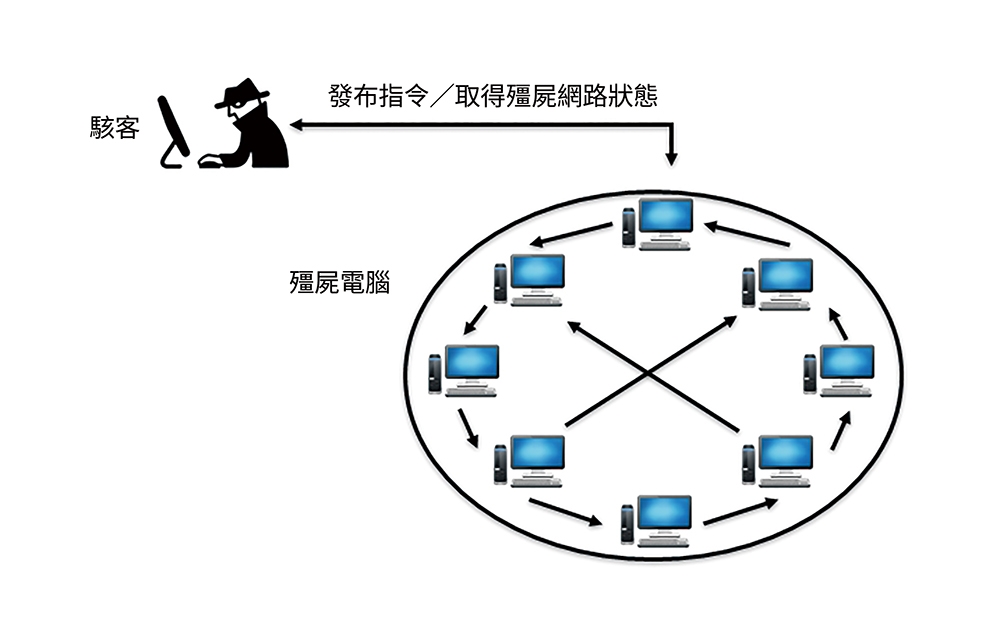

殭屍網路是目前最主要的資安威脅,其運作結構如圖1所示,係由一群被駭客植入病毒的網路設備所構成,而成功被感染病毒的設備稱之為「殭屍」(Bot),駭客可透過這些殭屍將病毒傳播出去,以感染更多的設備,這群殭屍則稱為「殭屍網路」,駭客可透過殭屍進行惡意操作以獲取利益。

圖1 殭屍網路運作結構圖。

圖1 殭屍網路運作結構圖。

根據美國科技公司Neustar提供的電腦安全分析報告顯示,由殭屍網路所發起的分散式阻斷服務(Distributed Denial of Service,DDoS)攻擊將會對企業和政府機構帶來致命的資安威脅。DDoS即是主控者透過控制殭屍向目標的網路設備傳輸大量合法或偽造的請求以占用資源,從而導致受害方無法負荷造成無法提供正常的網路服務。

此外,殭屍網路還有其他的攻擊方式,如竊取機密資料、綁架電腦、下載含有病毒的程式等。殭屍網路的規模成長非常迅速且不易察覺,由此可見,殭屍網路所能造成的威脅不容小覷,被感染成殭屍的電腦等同於讓駭客擁有了該電腦的控制權,並任憑駭客進行所有的惡意操作。

以下將探索殭屍網路架構,在第一階段解析殭屍網路運作的流程,包含指令發布順序及行為模式等。於第二部分,則介紹近年在知名期刊與會議中,被歸類的三種主要類型:典型殭屍網路、Peer-to-Peer(P2P)殭屍網路、混合式P2P殭屍網路。

殭屍網路基本運作與行為模式

殭屍網路是由駭客控制大量感染殭屍病毒的電腦所組成,這些受感染的電腦稱為殭屍。駭客透過操控殭屍網路進行惡意行為,如進行DDoS攻擊、竊取個資與機密資料、散播含有病毒的垃圾郵件、下載惡意程式等,甚至還能出租殭屍進行DDoS攻擊獲取利益。殭屍網路會在社交網路中不斷地散布含有病毒的連結或垃圾郵件,當使用者點開含有殭屍病毒的連結或垃圾郵件時則會受到感染。在殭屍病毒成功感染電腦時,該電腦便成為殭屍網路的一員,亦即駭客能夠隨意地控制該電腦進行惡意行為。

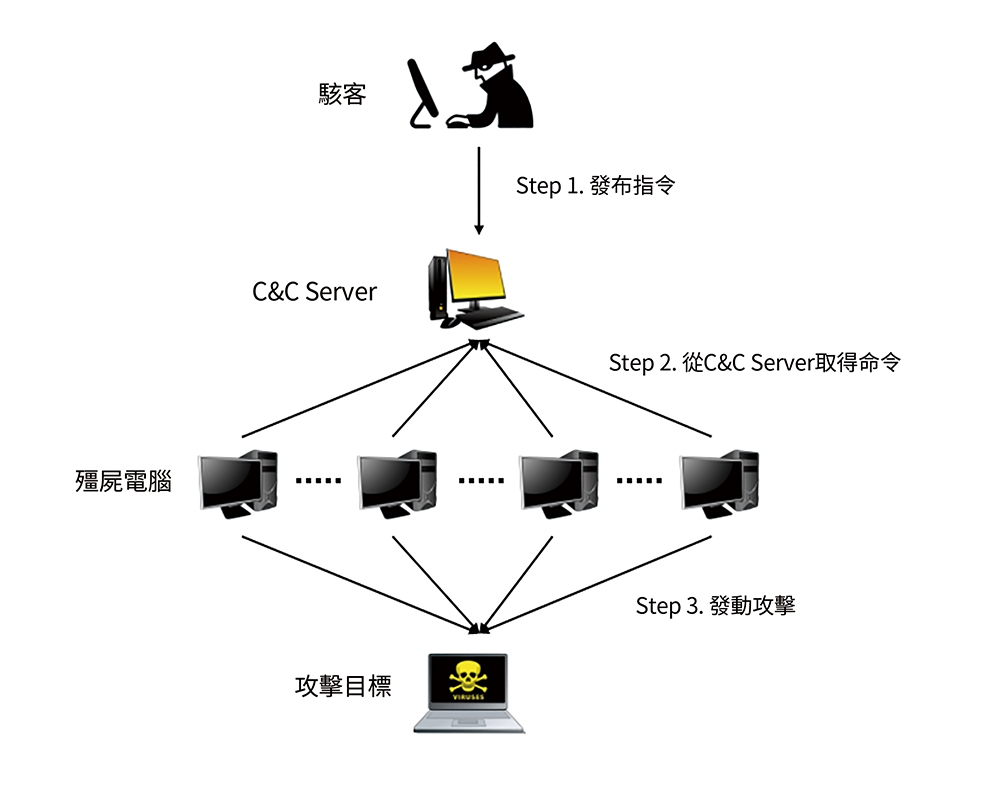

典型的殭屍網路如圖2所示,由駭客、Command & Control(C&C)伺服器與殭屍所組成。殭屍網路為了維持運作與聯繫,殭屍會定時向自身已知的C&C伺服器取得聯繫,獲取近期駭客發布的命令或回報自身的資訊。C&C伺服器是由駭客委任可信任殭屍所擔任的角色,當駭客想對目標進行惡意行為時,只須將攻擊命令發布至擔任C&C伺服器一職的殭屍上,再由殭屍向各自所知的C&C伺服器取得聯繫時,便可從中取得最近駭客所發布的指令。

圖2 典型殭屍網路示意圖。

圖2 典型殭屍網路示意圖。

這種傳遞指令的方式不需要由駭客向所有殭屍發布命令,不僅提升了傳遞命令的速度,而且只有擔任C&C伺服器的殭屍會與駭客進行聯繫,因此減少了所有殭屍與駭客之間的聯繫。此外,這種方式還加強了殭屍網路控制者的隱蔽性,降低曝露的機會。

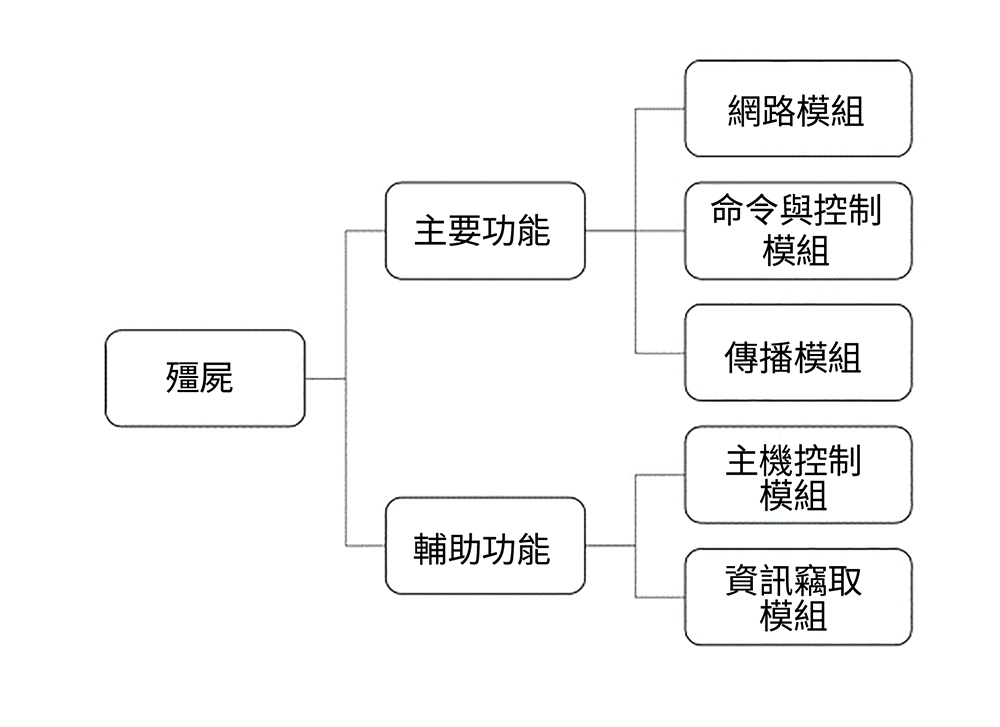

殭屍網路所帶來的威脅主要與殭屍病毒的特性和功能有關,演化至今的殭屍網路,其基本功能與架構已有一定的型態。一般來說,殭屍程式分別由兩個模組所組成:主要功能與輔助功能,如圖3所示。

圖3 殭屍網路主要功能。

圖3 殭屍網路主要功能。

主要功能負責殭屍程式的核心運作,如負責網路通訊的網路模組,用來管理殭屍網路的連結與已使用的網路資源;命令與控制模組,負責處理主控者所發布的命令,判斷命令的真偽與是否執行;傳播模組,負責將殭屍病毒發布出去,使更多的電腦受感染。輔助功能則負責殭屍程式核心運作外的功能,如主機控制模組,包含DDoS攻擊元件、代理伺服器元件、網頁伺服器元件等;資訊竊取模組,可以竊取該電腦裡所儲存的個資;其他功能則有反蜜罐、自動下載等模組。

認識殭屍網路的類型

殭屍網路可分成三種類型,包括集中式殭屍網路(Centralized Botnet)、P2P殭屍網路(Peer-to-Peer Botnet)、混合式P2P殭屍網路(Hybrid Peer-to-Peer Botnet)。

集中式殭屍網路

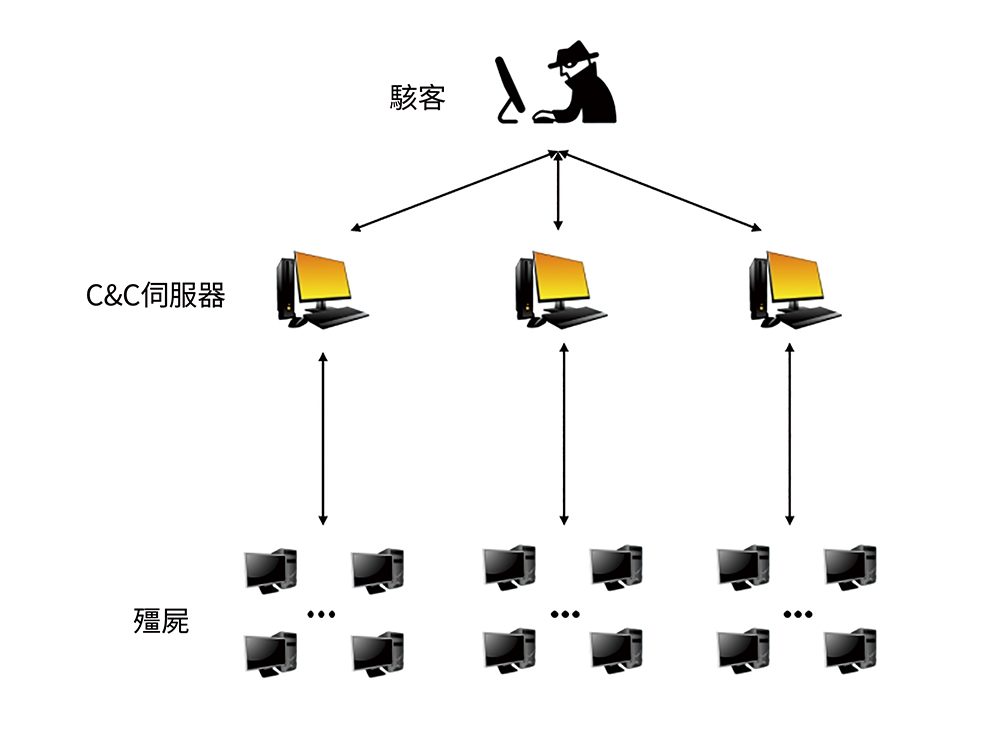

集中式殭屍網路(Centralized Botnet)是目前使用最為廣泛的一種殭屍網路,也是殭屍網路發展初期時最常見的一種。集中式殭屍網路是由少數C&C伺服器作為控制中心,以及大量的殭屍所組成的殭屍網路。透過C&C伺服器組織方式的不同,其網路結構也隨之有所牽連。

如圖4所示,集中式的殭屍網路是由主控者藉由將指令發布到C&C伺服器中,殭屍再從C&C伺服器取得指令的方式管理整個殭屍網路。而最常見的溝通模式可根據通訊協定分為Internet Relay Chat(IRC)與Hypertext Transfer Protocol(HTTP)殭屍網路。

圖4 集中式殭屍網路架構圖。

圖4 集中式殭屍網路架構圖。

IRC協定是一套多人線上即時聊天系統,使用者可透過IRC軟體連接到不同的聊天伺服器上進行多人通訊或一對一的通訊,使用者也擁有權限創建多人聊天頻道(Channel)提供其他使用者加入通訊。

IRC集中式殭屍網路即是利用IRC協定的特性所設計,當電腦被感染成殭屍時,該殭屍會嘗試加入目前已知殭屍網路的IRC聊天伺服器,主控者只需要將指令發布到IRC聊天伺服器上,便能將指令傳達給所有殭屍。

當殭屍到伺服器上查詢指令時,便會發現主控者所發布的命令。此外,殭屍還可檢查指令是否符合規定的格式,若符合便開始執行指令任務。

HTTP殭屍網路是另一種常見的集中式殭屍網路,在HTTP協定進行通訊過程中,IRC通訊網路流量與HTTP網路流量不易被區分,因此而得到隱蔽的效果。為了確保C&C伺服器的穩定性,HTTP殭屍網路主控者還會選擇頻寬大且常駐於線上的殭屍作為伺服器。成為C&C伺服器的殭屍會在主機上提供網頁服務,用來接收其他殭屍的請求與回覆。

集中式殭屍網路由於殭屍與固定的C&C伺服器間的通訊行為頻繁且密集,容易產生大量的異常流量,因此網路安全人員能輕易地發現C&C伺服器的存在,並進一步利用C&C伺服器清除與其相連的殭屍。一旦C&C伺服器被關閉,殭屍網路便會失去所有與此C&C伺服器關聯殭屍的控制權。

除此之外,若網路安全人員針對C&C伺服器的異常流量進行分析,甚至可以追蹤到主控者的位置。由此可見,集中式殭屍網路對於隱蔽性與存活性的能力較低,當受到網路安全人員的攻擊時應變能力較差。

P2P殭屍網路

P2P殭屍網路(Peer-to-Peer Botnet)與集中式殭屍網路最大的不同點,在於它沒有固定的C&C伺服器,所有的殭屍都有可能是C&C伺服器。主控者無須向特定的C&C伺服器殭屍發布指令,只須隨機向任何一個殭屍發布指令,便可把訊息傳達給所有殭屍。殭屍們也會定期向自己的鄰居節點(Peer)通訊取得最新消息,大家都有機會扮演伺服器的角色負責傳遞指令的工作。

如圖5所示,P2P殭屍網路與集中式殭屍網路相比,擁有更高隱蔽性與存活性。在P2P殭屍網路中,主控者不會與固定的C&C伺服器通訊,殭屍間相互通訊是依靠鄰居清單(Peer List)維繫,Peer List即為每個殭屍所擁有的鄰居節點,由於每個殭屍都擁有大量的鄰居,所以當殭屍向鄰居進行通訊時,會從清單中任意選擇一個鄰居進行溝通,以取得主控者所發布的指令,因此殭屍網路不會因為部分的殭屍被清除,從而影響主控者對其他殭屍的控制權。而且,主控者與殭屍沒有直接的聯繫,網路安全人員無法針對單一殭屍的異常流量分析,而追蹤到主控者的位址。

圖5 P2P殭屍網路架構圖。

圖5 P2P殭屍網路架構圖。

然而,由於主控者剛發布指令時,只有少數的殭屍接收到,其他殭屍也無法直接向已收到主控者發布指令的殭屍取得指令,而是必須透過與自身的鄰居以相互聯繫的方式進行傳遞指令,如此會導致殭屍網路在初始傳遞訊息時的傳播率受到嚴重的影響。

另一方面,P2P殭屍網路的通訊結構非常依賴Peer List,一旦網路安全人員發現部分殭屍的Peer List,便能透過Peer List列舉和破壞殭屍網路的連通性,甚至能瓦解整個殭屍網路。

混合式P2P殭屍網路

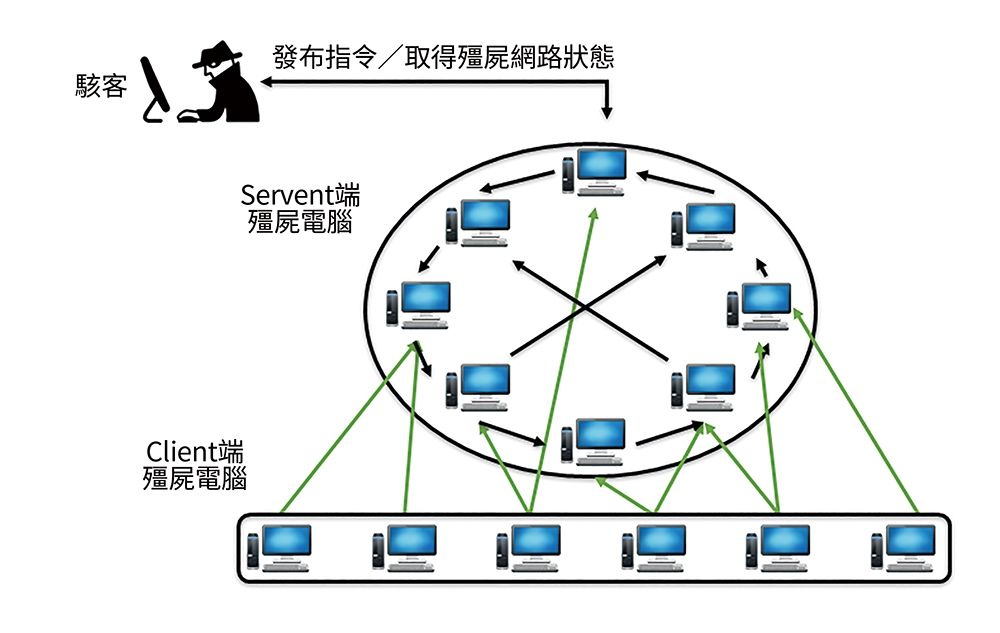

混合式P2P殭屍網路(Hybrid Peer-to-Peer Botnet)是結合了集中式殭屍網路與P2P殭屍網路的特性,所形成的一種殭屍網路架構。混合式P2P殭屍網路分別將殭屍區分成Servent殭屍與Client殭屍,整體由駭客、Servent端和Client端所組成。

Servent端是由可被外界瀏覽的公開且靜態IP殭屍所組成,而Client端則是由不可被外界瀏覽的私有且動態IP殭屍所組成。如圖6所示,Servent殭屍擁有P2P殭屍網路的特性,同時扮演著集中式殭屍網路中的C&C伺服器,可視作一群擁有P2P殭屍網路特性的C&C伺服器,主控者只須將指令發布到其中任何一台殭屍設備,便能將指令傳達給所有Servent殭屍,Servent殭屍能同P2P殭屍網路的通訊行為進行訊息相互傳遞。而Client殭屍則是一般的殭屍,僅會與它已知的Servent殭屍進行通訊,取得主控者所發布的命令。

圖6 混合式P2P殭屍網路架構圖。

圖6 混合式P2P殭屍網路架構圖。

混合式P2P殭屍網路改善了集中式殭屍網路隱蔽性較差的缺點,同時也修復了P2P殭屍傳播率差的問題,提升殭屍網路的存活性與訊息傳播率。但是,混合式P2P殭屍網路與P2P殭屍網路擁有相同的缺點,因為殭屍與殭屍間的通訊行為仍依賴著自身的Peer List,只要網路安全人員針對Peer List進行分析,便能輕易地列舉殭屍並破壞整個殭屍網路的連通性。

結語

殭屍網路對於網路世界的安全威脅一直存在,駭客控制殭屍電腦發動分散式阻斷服務攻擊,造成服務器無法正常運作,導致企業或政府機構產生巨大的衝擊與損失。可藉由深入探索多種類型的殭屍網路架構,瞭解每一種類的特性與其優劣,透過知己知彼的方式,在面臨類似資安威脅時,運用已知的訊息觸類旁通解決之道,來增進資安事件的應變能力。

<本文作者:台灣E化資安分析管理協會(ESAM, http://esam.nctu.me/esam/)/逢甲大學Joint Security Lab(JSLab)逢甲大學Joint Security Lab(JSLab)於2008年創立,由李榮三教授率領子弟兵致力於資訊安全研究,其領域包含但不限於密碼學、電子商務、無線通訊、影像處理。(https://www.iecs.fcu.edu.tw/teacher/leejs/)>