部署VMware vSphere虛擬化平台解決方案時,除了要考量儲存規劃與效能最佳化的問題外,也別忘了Virtualization Security,因為一旦虛擬機器中的Guest OS或Application不小心感染惡意程式,則所有與其相關的備援端點、備份資料、應用程式、用戶端電腦等瞬間皆可能遭到感染,因此建議採用真正屬於vSphere平台架構下的病毒防護整合方案vShield Manager。

TOP 5:怎樣控管虛擬機器防毒策略

一旦確認所有要受保護的虛擬機器皆已經安裝了vShield代理程式後,接著就可以回到Sophos Enterprise Console圖形介面中監視可疑的惡意程式之相關回報資訊,以及控管相關的防護策略。

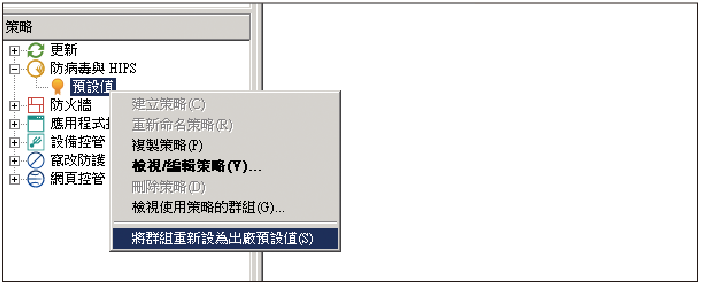

如圖31所示,可以直接針對「策略」窗格中,預設之「防病毒與HIPS」的策略設定,隨時還原成出廠設定值,或是點選開啟【檢視/編輯策略】選項來調整成符合自己公司IT政策需要的設定。建議不妨對於一般用戶端、伺服器以及虛擬機器,建立各自不同的安全策略。

|

| ▲圖31 決定策略管理。 |

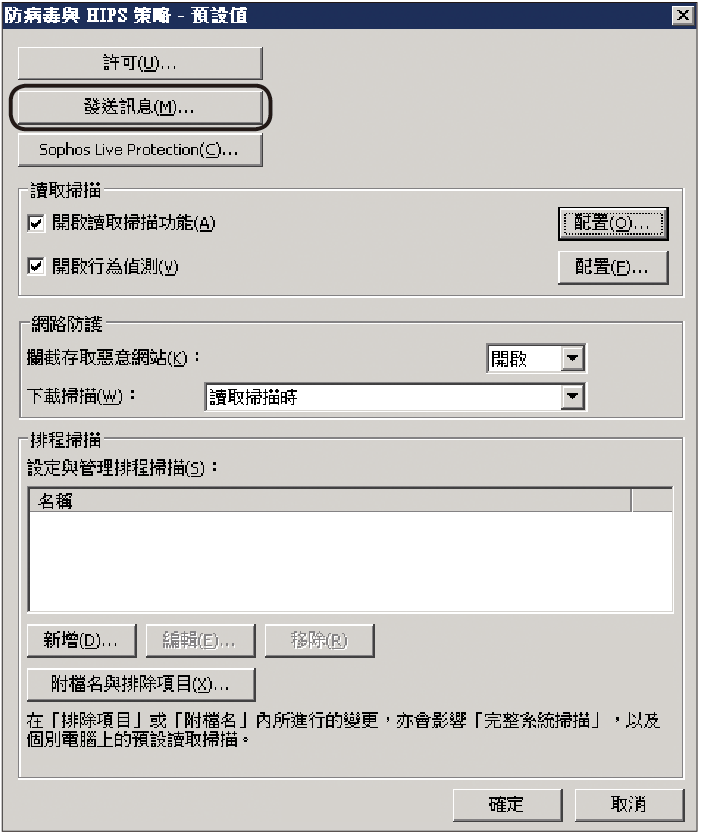

首先,在「防病毒與HIPS策略」頁面中,如圖32所示決定是否要開啟攔截存取惡意網站的功能,以及進行下載檔案時的即時掃描。

|

| ▲圖32 修改策略設定。 |

為了所有虛擬機器Guest OS的安全性,最好能夠新增排程掃描設定。至於「附檔名與排除項目」設定,通常是在虛擬機器中有執行如Microsoft Exchange或IBM Domino方面的應用系統時才需要。最後,按下〔發送訊息〕按鈕繼續。

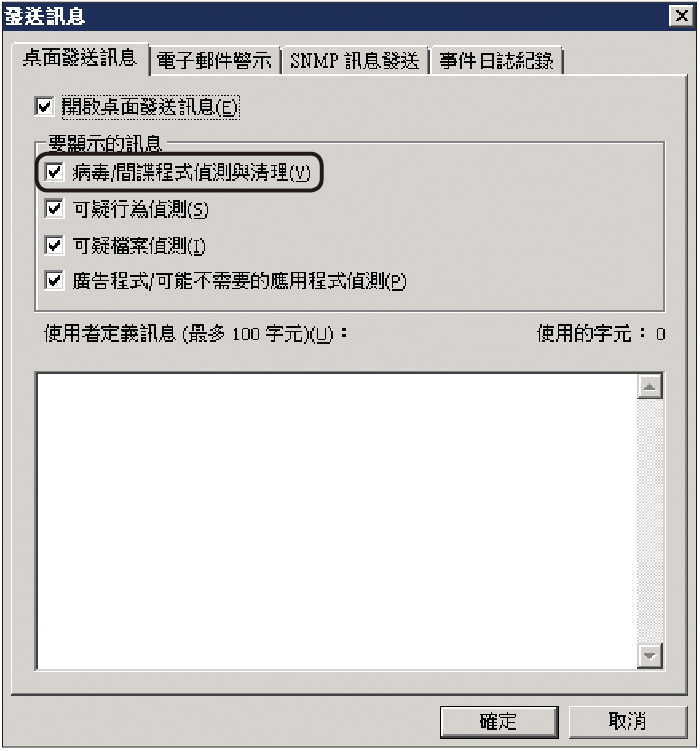

在「發送訊息」頁面中,可以決定是否要開啟桌面發送訊的功能,包含要顯示的訊息類型,如圖33所示,其中的「病毒/間諜程式偵測與清理」設定肯定是要勾選的。

|

| ▲圖33 發送訊息管理。 |

在〔電子郵件警示〕活頁標籤內,除了要勾選「啟用電子郵件警示」設定以及所要發送的訊息類型外,還必須將所有負責資訊安全與vSphere的IT人員之E-mail全部加入到通知的名單之中。隨後,按下〔配置SMTP〕按鈕繼續。

而在〔配置SMTP〕活頁標籤內,必須輸入負責發送E-mail通知的Mail Server位址、寄件者地址、收件者地者以及挑選發送的預設語系。完成設定後,按下〔測試〕按鈕,檢查前面所設定的通知對象是否都有收到測試郵件。如果無法正常發送,通常會與目標Mail Server尚未授權給此主機有關。

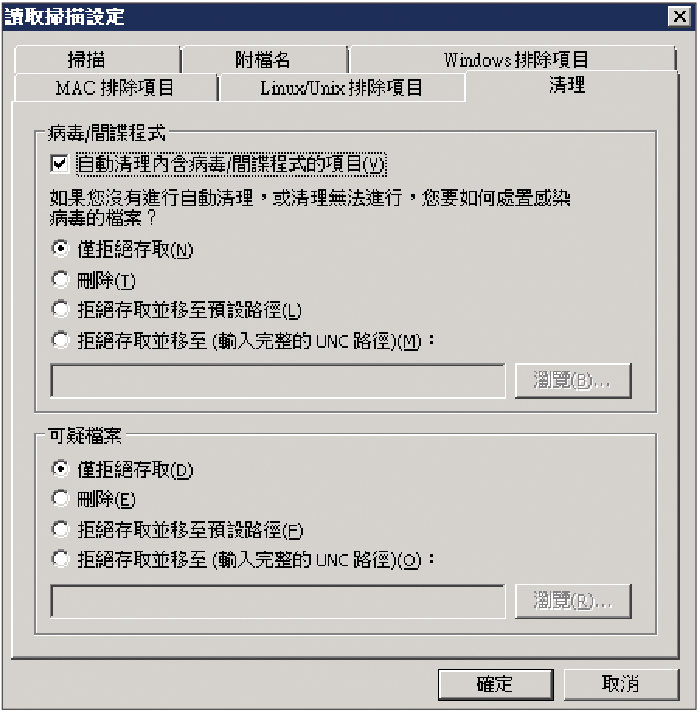

如圖34所示,在「讀取掃描的設定」頁面中,則可以進一步對不同受保護的目標系統設定不同的排除項目,包括MAC、Linux/UNIX以及Windows。

|

| ▲圖34 修改清理設定。 |

此外,建議自訂當病毒程式無法清除時所要自動執行的動作,例如將它們移動到指定的網路共用資料夾中。最後,按下〔確定〕按鈕完成設定步驟。

在電腦分類的檢視中,可以查看所有受保護的目標電腦狀態,包括有個別安裝Sophos代理程式的虛擬機器。不過,對於整合vShield所保護的虛擬機器,由於是透過Sophos Security VM直接保護整個ESXi主機上的虛擬機器,因此在這個檢視中僅能看到受保護ESXi主機下的Sophos Security VM,而無法看到旗下的所有虛擬機器。

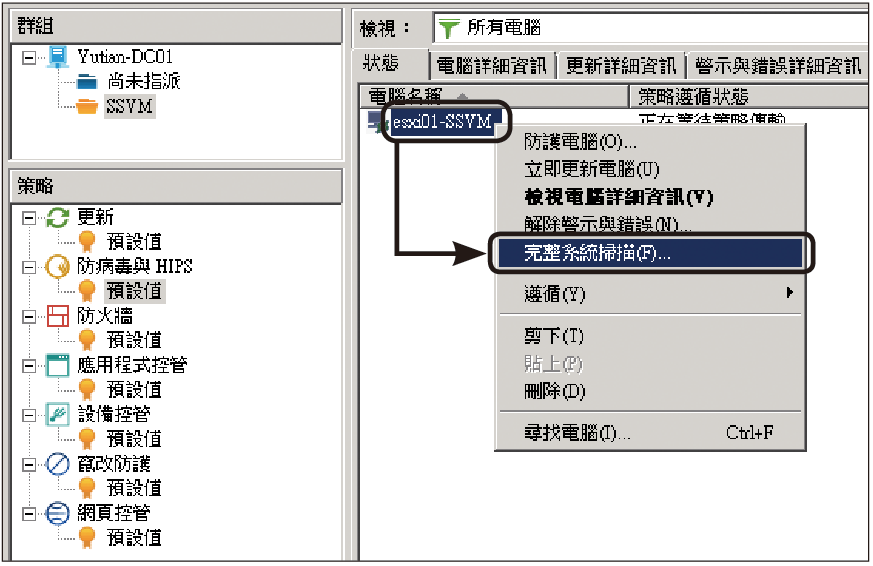

若想要針對這部ESXi主機上的所有受保護虛擬機器進行全面掃毒作業,只要如圖35所示在Sophos Security VM的節點上按一下滑鼠右鍵,並點選快速選單中的【完整系統掃描】即可。

|

| ▲圖35 啟用ESXi主機右鍵選單進行完整系統掃描作業。 |

TOP 6:如何監視虛擬機器病毒活動

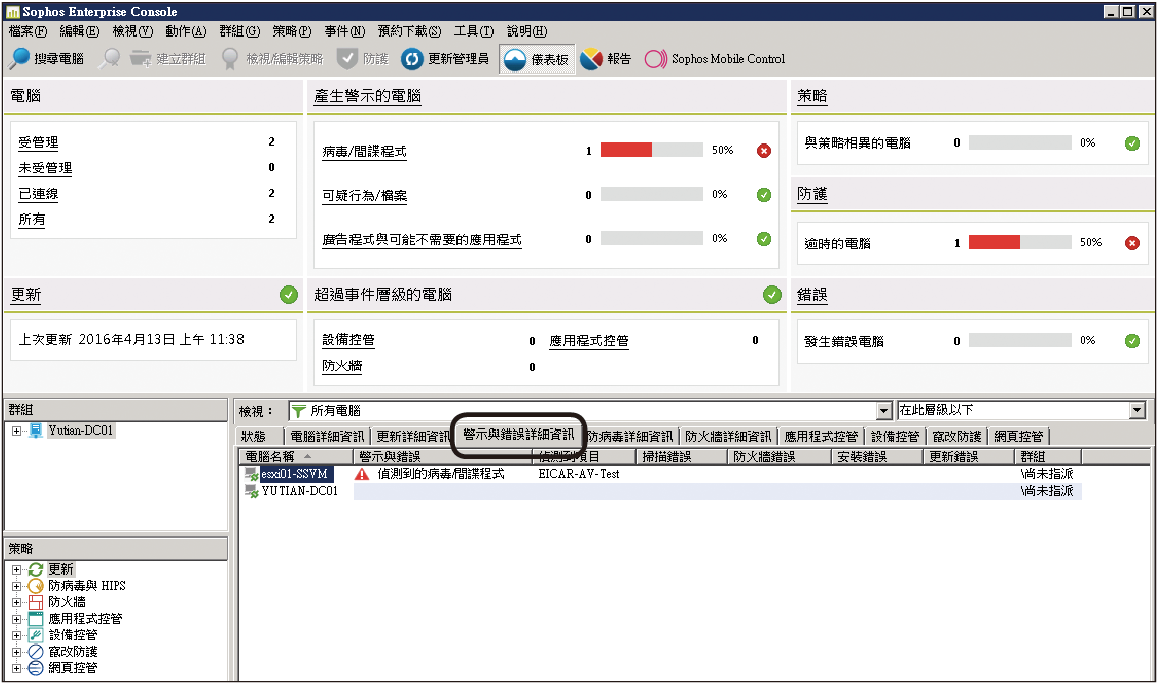

無論是由Sophos Security VM的即時掃描或手動掃描發現病毒,都可以在如圖36所示的〔警示與錯誤詳細資訊〕頁籤中找到所偵測出的病毒名稱。

|

| ▲圖36 顯示警示與錯誤詳細資訊。 |

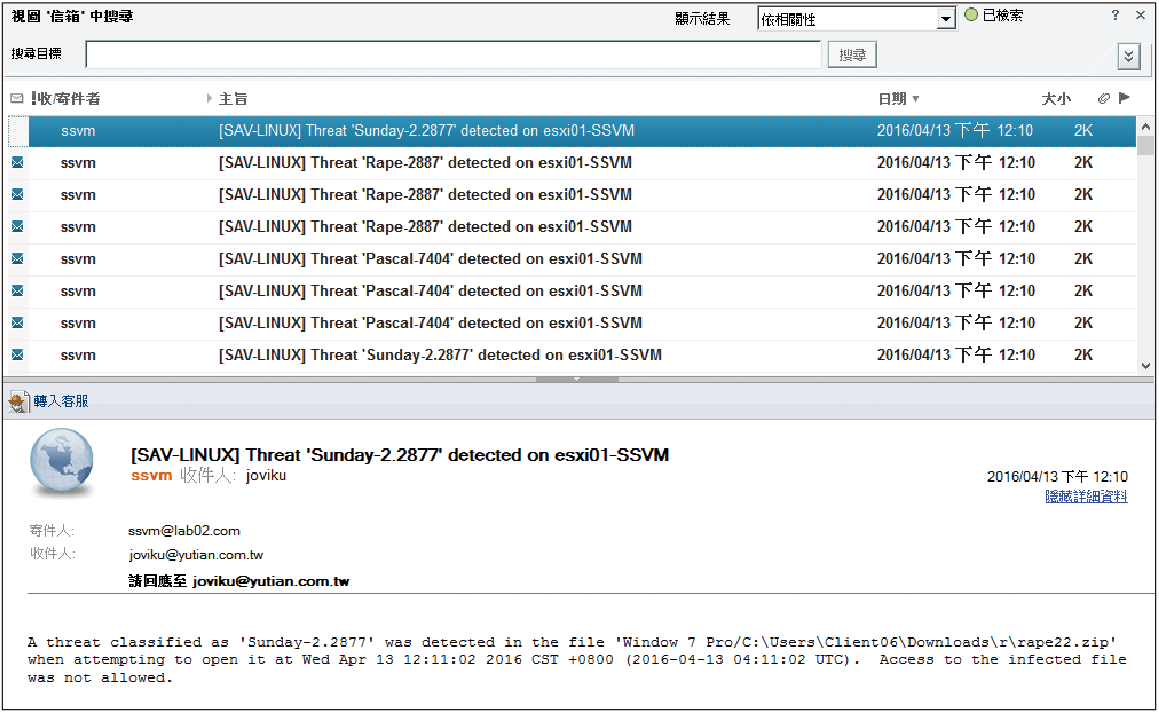

同一時間,相關的系統人員也會收到如圖37所示的E-mail通知,內容中會詳細說明是在哪一個虛擬機器發現病毒,以及遭受感染的檔案所儲存的完整路徑。而對於因執行開啟或其他傳輸動作所即時偵測到的病毒,Sophos防毒機制會立即禁止該檔案的存取行為。

|

| ▲圖37 檢視E-mail病毒感染資訊。 |