本文將介紹資訊保護的概念以及資訊偽裝的相關技術類型,如合併編碼和影像資訊隱藏的方法:空間域、壓縮域及頻率域的資訊隱藏。也將說明檔案編碼中標頭的功能,如識別檔案類型大小等,並介紹其可被用於傳送秘密資訊的原理,亦即資料隱藏於檔案編碼結尾後的磁區剩餘空間。另外,也會介紹網路上常見的資訊偽裝軟體BDBZM的操作方式,並引用範例作為實務上應用的參考,以還原關鍵性數位證據、釐清真相。

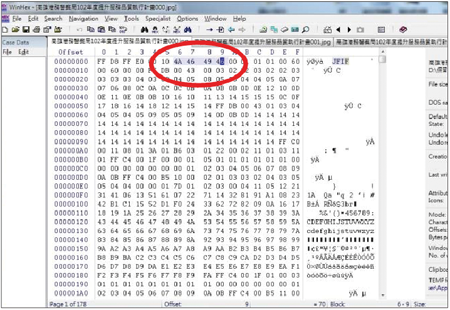

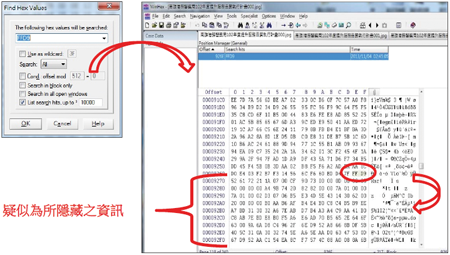

接著如圖17所示,根據該特殊之檔案標頭「4A 46 49 46」顯示,可以確定這個圖像檔為JPG圖檔,因此相對性地尋找其相應之結尾編碼「FF D9」,可發現其結尾編碼後仍有其他未知編碼存在,因此如圖18所示可以判定該JPG圖檔極有可能藏有其他隱藏資訊。

|

| ▲圖17 以WinHex進行檢視可疑圖檔。 |

|

| ▲圖18 找尋JPG的結尾編碼。 |

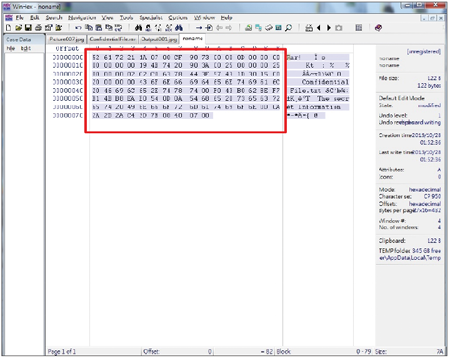

根據上述步驟將所有可疑之編碼依序進行重組後,如圖19所示,發現其特殊標頭為「52 61 72」屬於RAR壓縮檔的檔案類型,因此將該檔案以RAR程式開啟後發現當中所隱藏的資訊。

|

| ▲圖19 重建可疑編碼值。 |

接著,只要比對當中所存在之隱藏資訊是否為網路上所散布的非法盜版影片檔,即可確認電腦內確實曾有過這些非法的偽裝圖檔。

4. 瀏覽紀錄

接著,針對A君所使用之瀏覽器進行數位鑑識,利用相對應的瀏覽器解析軟體,如SQLite Manager、Chrome Analysis等工具軟體進行分析,即可查出A君是否曾經到過相關的圖片空間進行檔案上傳的動作。

綜上所述,藉由萃取完整對拷的非法者硬碟內的資料及檔案,找出可疑的圖像檔。再針對其進行相對應的圖像檔分析,藉此判定是否擁有非法的圖像檔。接著經由網頁瀏覽紀錄分析,了解進行上傳、散布等活動與否。經由一系列的鑑識調查與抽絲剝繭,即可還原事件的真相。

結語

隨著科技與資訊社會的結合,資訊安全與資料保護已成為普及性觀念,其中的資料偽裝技術,也可能被用來進行非法行為。對此,這裡概略介紹現今資料偽裝的方法,並針對影像資訊隱藏技術做整理與說明。

認識這些方法的原理以及操作方式,將有助於了解數位鑑識的處理程序,有效發現隱藏在圖片中的關鍵資訊,以便還原事件的真相。

<本文作者:中央警察大學資訊密碼暨建構實驗室(ICCL),民國87年12月成立,目前由王旭正教授領軍,實驗室成員共有20名,並致力於資訊安全、資料隱藏與資料快速搜尋之研究,以確保人們於網際網路世界的安全。(http://hera.im.cpu.edu.tw)>