學會如何在vRealize Network Insight內搜尋,並判讀虛機及Host資訊後,接下來將說明Network Insight搭配NSX所提供的微分段方案及安全防護,並且整合實體設備來查看詳細的虛實環境路徑。

這裡用一個實際的例子讓大家感受一下Network Insight的Plan Security要怎麼用。

假設目前的環境內有HR-System及Fin-System兩個業務系統,各自都有Web、AP、DB的機器。先利用手動建立Network Insight內的Application/Tier(當然也可以用NSX的安全群組∕Security Tag來做)來建立出表1的分類:兩個Application,以及各自有三個Tier(Web、AP及DB)。

表1 建立Network Insight內的Application/Tier分類

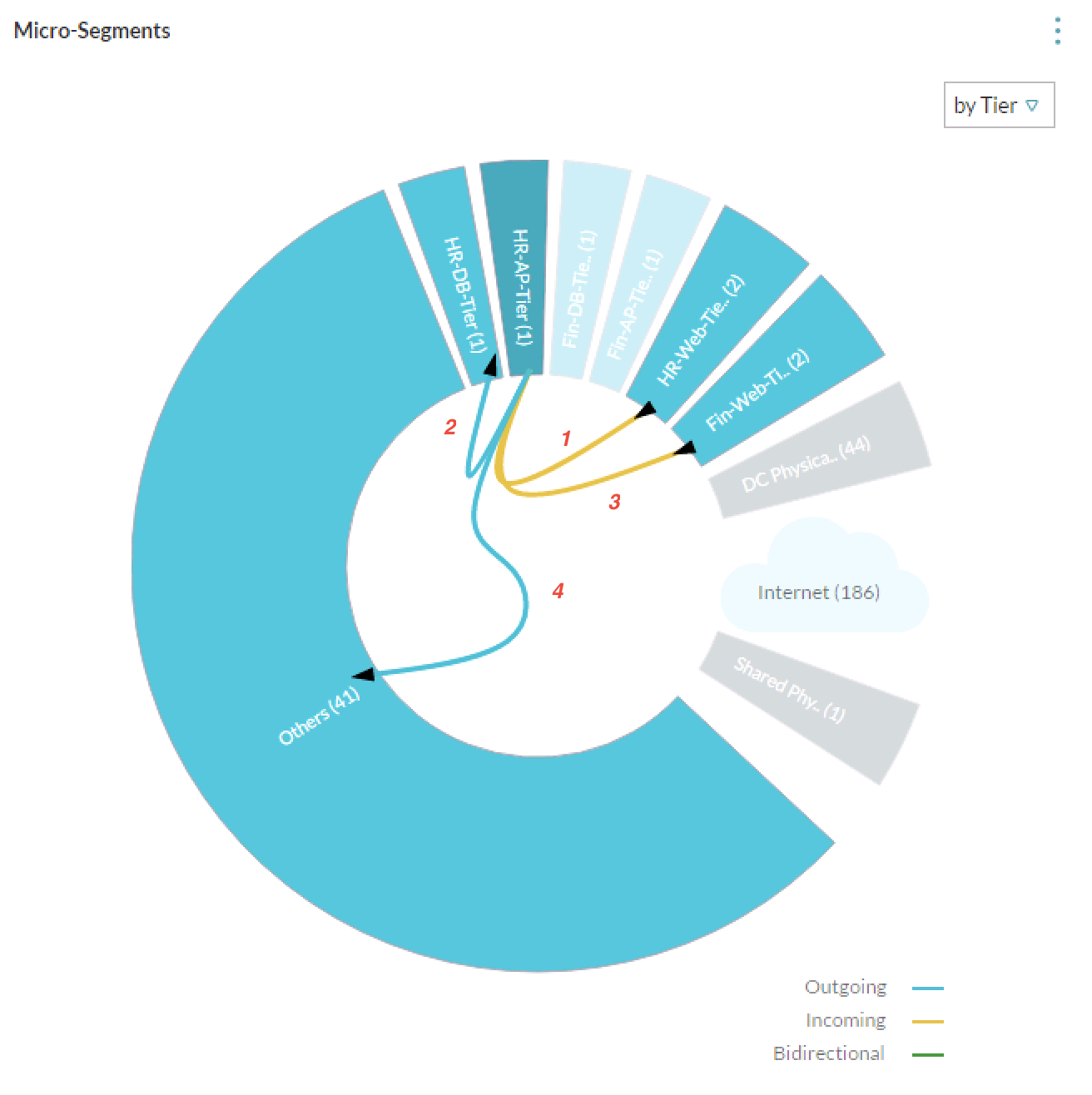

接著,在Network Insight內選擇要進行Plan Security,並直接選擇要看一整個月的網路流,然後在統計連線圖內,就可以選擇要依據哪種分類來查看網路流分析。右上角的分類內,選擇採用By Tier的方式進行。

在圖2內,可以看到所有在前面有手動列出的Tiers都有顯示於連線圓餅圖內,除了自訂的Tiers外,Others代表沒有被列入Tiers的虛機,其他的分類還有包含來自Internet的IP,或是來自實體設備的網路位址等等。

|

| ▲圖2 連線圓餅圖。 |

作為舉例,將游標移到HR-AP-Tier上,將會看到針對這個Tier分類的所有網路流如下,為了說明起見,圖2中把相關的四個網路流用標號1~4列出:

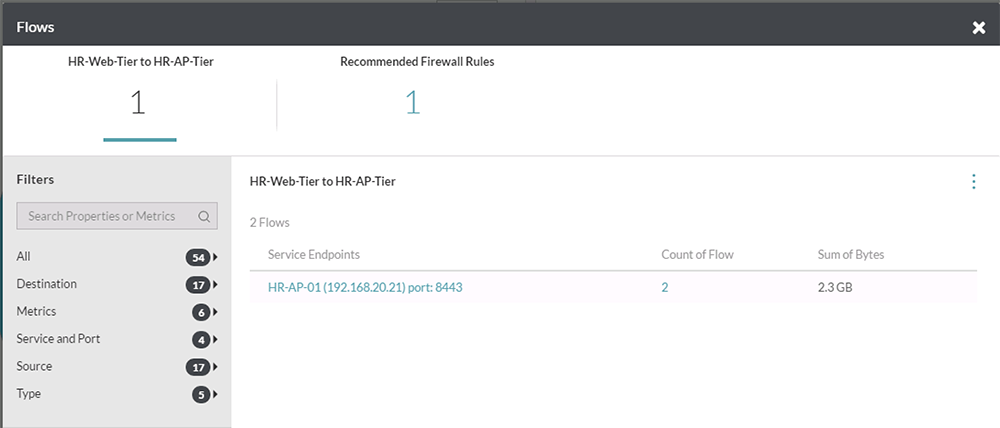

首先是1號黃色的網路流,將游標移到此線上並點擊,就會看到對應的相關資訊,如圖3所示。

|

| ▲圖3 顯示1號網路流的相關資訊。 |

可以看到這個網路流在統計期間內共有兩組,都是流往HR-AP-01的8443 Port。如果再點擊上面的Count of Flow下的2,網路流的細部資訊就會顯示,如圖4所示。

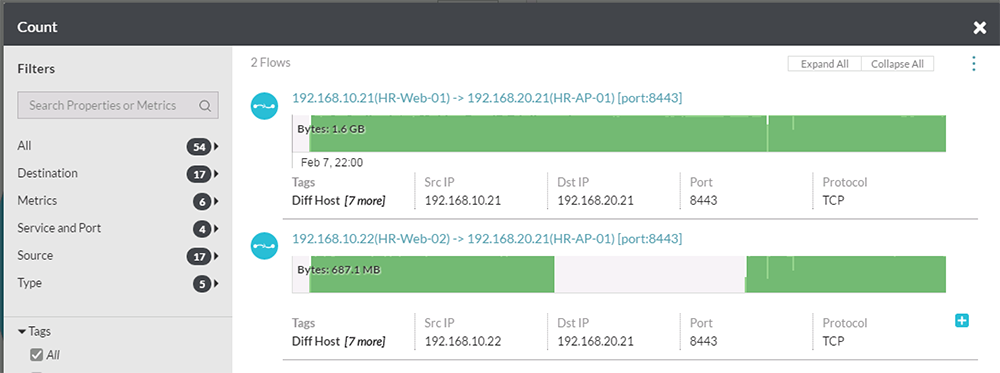

|

| ▲圖4 顯示2號網路流的細部資訊。 |

總共有兩組網路流分別由HR-Web-01及HR-Web-02流往HR-AP-01的8443 Port。同時包含細部的Flow資訊、流量統計等也都提供。

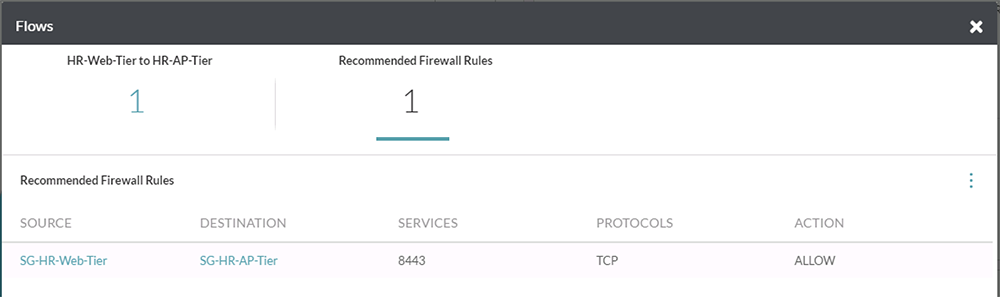

同時大家應該也有注意到在圖3內的上方有「Recommended Firewall Rules」,這邊就是Network Insight根據實際的網路流統計,提出NSX微分段安全政策的設定建議。因此針對這個網路流,當選擇Recommended Firewall Rules時,就會顯示如圖5所示的資訊。

|

| ▲圖5 選擇Recommended Firewall Rules時所出現的細部資訊。 |

可以看出,Network Insight建議可設定兩個安全群組:由來源SG-HR-Web-Tier到SG-HR-AP-Tier,並且設定允許TCP的8443 Port服務。這邊就是這個應用由Web到AP之間的Traffic。

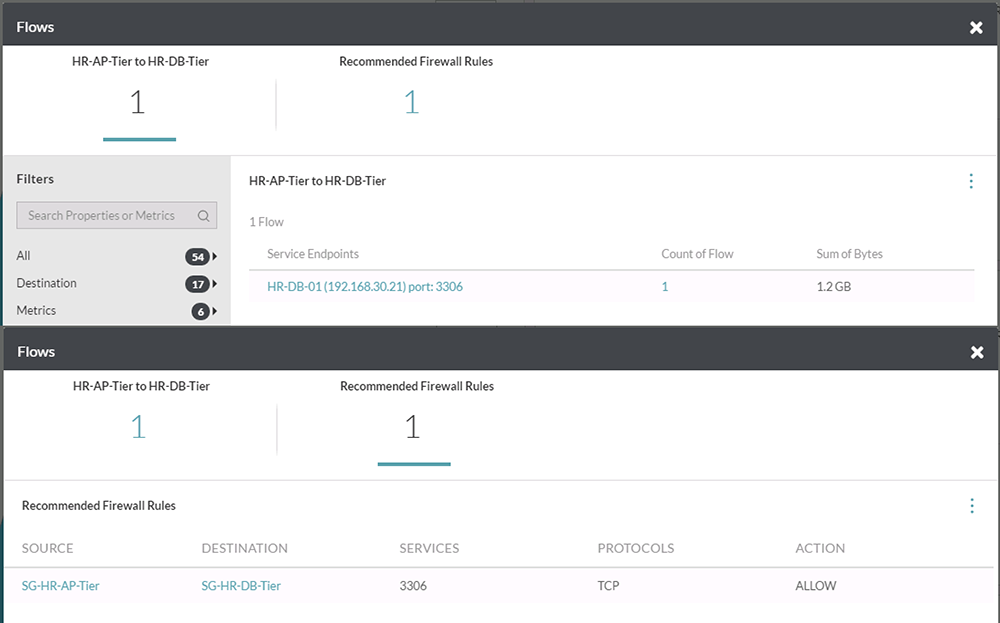

同樣地,可以看到連線圖內的2號線,點擊下去可以看到HR-AP-Tier與HR-DB-Tier間的連線是Application Server會透過TCP Port 3306 (MySQL)去連結到資料庫伺服器。

依據這邊的資料,Network Insight也推薦了對應的防火牆規則:由來源SG-HR-AP-Tier到SG-HR-DB-Tier,允許TCP的3306 Port服務,如圖6所示。

|

| ▲ 圖6 顯示透過TCP 3306埠來連結資料庫伺服器,並推薦所對應的防火牆規則。 |

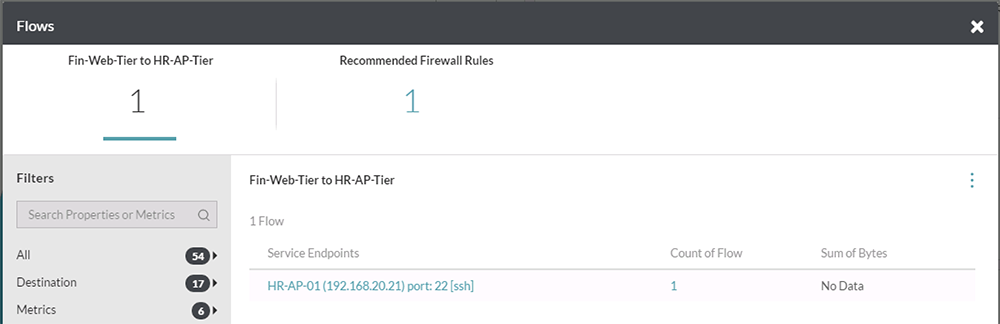

利用這樣的圖表,不僅能看到合法的連線,同時也可以看出是否有奇怪的、值得懷疑需要確認的連線。甚至在已經設定了NSX防火牆後,也能利用此圖表確認網路行為是否符合預期。例如,在上面連線圖內的第3條連線,乍看之下就很奇怪,為什麼Finance系統內的Web機器會連往HR系統內的AP機器呢?點擊一下,將會看到如圖7所示的資訊。

|

| ▲圖7 點擊3號線所顯示的資訊。 |

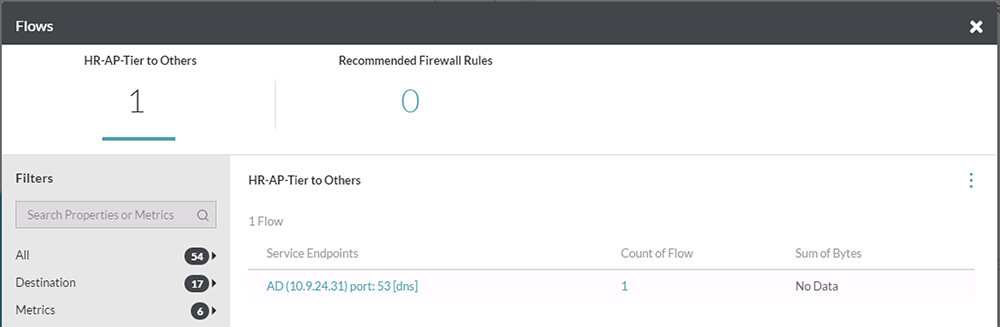

若有奇怪的SSH連線,這就值得調查是合法的行為,還是已經有駭客在內部進行探索。同樣地,連線圖內的第4條連線是由HR-AP-Tier連往其他的機器,把這條連線點擊開來,可以看到是連往DNS的連線,這看起來應該就還算合理,如圖8所示。

|

| ▲圖8 點擊4號線所顯示的細部資訊。 |

在上面的演示可以看到Network Insight是一個搭配NSX微分段功能非常有威力的工具,讓操作者不再對底層應用到底有哪些連線全然無知,任意的虛擬環境內網路流都能夠被監控與檢討,也能夠成為NSX微分段安全政策設定的依據。

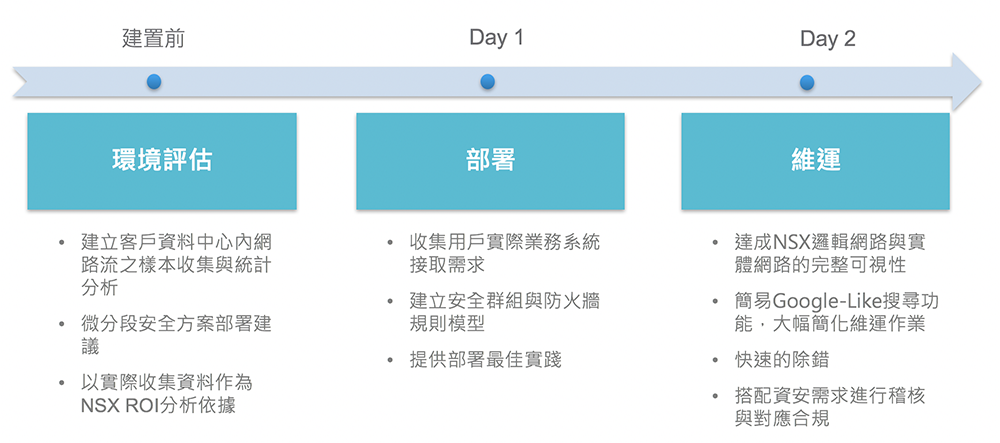

圖9內列出Network Insight在NSX方案建置前、部署時以及Day 2維運時能夠發揮的功效,希望讓大家感受到Network Insight確實是在導入NSX時,應該同時考量部署的一個重要維運工具。

|

| ▲圖9 Network Insight評估、部署及維運比較。 |