隨著行動化裝置的普及,雲端服務模式逐漸為用戶端接受,針對進階持續性滲透攻擊(APT)解決方案,不只有專屬閘道端設備可抵禦,提供雲端安全服務的Zscaler以及Seculert,也相繼提出因應之道。

傳統資安建置都是以硬體為主,對於跨國企業而言,實體建置相當麻煩。Zscaler大中華區區總經理張元正指出,特別是在行動化裝置帶動的應用需求,使得雲端服務逐漸蓬勃發展後,企業端開始關心新興應用模式的安全機制議題。針對常見以防毒為主的資安控管方式,現代駭客技術已具備繞過能力,再加上數位資料的經濟價值誘使產生犯罪動機,紛紛設計惡意程式以竊取機密資料,為求反制,企業利用雲端運算優勢進行分析、辨識、防制駭客行為的做法已逐漸成形。

運用雲端服務優勢 建立資安防禦機制

2008年成立的Zscaler,即是以提供雲端安全服務為主,去年開始正式進入台灣,並且在是方電訊資料中心建置安控系統,來提供在地服務。張元正指出,提供雲端服務最主要的關鍵就是全球佈建據點要夠多,Zscaler成立後便積極在全球各地建構雲端服務,如今已進駐超過四十個機房,提供的服務內容即是企業端所熟知的各種資安控管機制。

「最初發展的著眼點即是為了跨國或跨區域據點的企業,甚至是新型態行動化應用,可以採用雲端安全服務,也就是Zscaler Direct-to-Cloud Platform,讓防禦機制無所不在。」張元正說。台灣有許多跨國或兩岸三地的企業,營運核心系統例如ERP,大多是建置在台灣總公司集中化管理,其他區域據點則租用海外專線或MPLS連線回到總部存取。至於外點連接至公眾網路行為,考量資安風險下,多數是將連線收容回台灣後再統一頻寬對外,以便落實資安控管政策。

|

| ▲ Zscaler提供企業端自建的Nanolog Streaming Service,來收取雲端服務產生的所有日誌紀錄,以符合資安控管政策或法規要求。(資料來源:www.zscaler.com) |

但現今企業開始轉變,逐漸開放外點直接向當地電信業者租用連網服務,原本的專線則可以改租用更小頻寬,足夠連線回到總公司存取內部資訊系統即可,藉此減少昂貴的電路成本支出。只是如此一來,資安控管機制該如何建置?張元正觀察,就IT發展趨勢來看,雲端服務可說是最方便可用的方式,海外據點只要連線流量均通過雲端安全服務平台,進行病毒與惡意程式偵測、機敏資料過濾等資安控管政策機制確認,即可降低資安風險。且省卻建置硬體與軟體,以及維護與管理成本,更具經濟效益。

除了公司制定的資安控管政策外,對於現代化駭客慣用的APT攻擊手法,Zscaler在雲端安全平台上亦利用Sandbox來模擬執行以偵測威脅。「Zscaler的角色就如同Proxy,頻寬流量的進與出皆須經由此平台檢驗,搭配Sandbox、駭客行為特徵碼分析等機制,即可判斷是否具APT攻擊威脅,再把分析資料納入防毒與URL過濾的資料庫中,因此全球終端用戶只要有一人被發現遭遇新型態惡意程式攻擊,其他用戶皆可隨之降低受感染風險。」

從殭屍網路反查與分析 內網安全狀態

同樣以雲端服務模式提供資安防禦的Seculert,代理商漢領國際業務經理周林臻指出,選擇代理以色列公司的Seculert雲端服務,主要是為了因應台灣APT防禦需求。近年來受到政府政策影響,例如金管會針對關鍵性主機的個資保護、資安建置、控管政策等,皆有相關規範,像是特權帳號管控、側錄機制、APT防護等措施,勢必成為金融業者所關注。

「其實Seculert公司已觀察一年多,畢竟我們也擔心成立不久的新公司,會不會營運不穩定或突然終止。後來發現不但有國外創投公司資金挹注,加上成交客戶愈來愈多,才放心引進台灣。」周林臻說。

現代駭客採用APT手法主要是以自製的惡意程式來發動,利用電子郵件、網頁瀏覽為管道滲透進入,之後潛伏、自我更新來規避資安偵測,進行有價值機密資料的竊取。如此的攻擊行為已非現有的資安防禦能力得以辨識,必須採用有別於以往的方式才有可能與之抗衡。

|

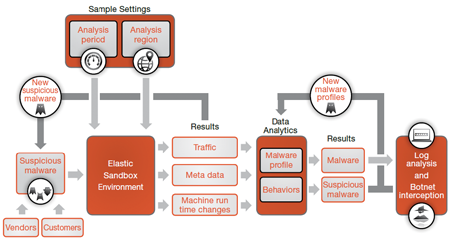

| ▲ Seculert採用沙盤模擬(Elastic Sandbox)技術,偕同殭屍網路攔截、流量記錄分析技術,可及時發現外部網路環境中是否有內部電腦或伺服器的遠端連線等資訊。(資料來源:www.seculert.com) |

周林臻進一步說明,Seculert跟傳統資安設備思維相反,並非如同防火牆、IPS等資安設備是提供內網防禦機制,甚至建立多層次體系來辨識駭客的蹤跡,畢竟駭客技術不斷精進,只要在特定用戶的應用系統中找到一個未被察覺的漏洞就可為跳板滲入,或是成為殭屍電腦。Seculert的著眼點反而在於,殭屍電腦勢必要跟外部C&C(Command and Control)控制伺服器溝通才會發揮作用,即使是要發動攻擊也要發送指令由殭屍電腦來執行,如此一來就會被外部的Seculert發現,並非經過流量偵查機制,而是在殭屍電腦所形成的網路(Botnet)中搜尋即可發現。

而Seculert所採用的核心技術為沙盤模擬(Elastic Sandbox),有別於APT解決方案所採用的Sandbox技術,沙盤模擬整合了殭屍網路攔截(Botnet Interception)、流量記錄分析技術(Automatic Traffic Log Analysis)等機制,並透過Hadoop搭建巨量資料(Big Data)平台進行分析,可呈現企業內部完整資訊。

其中的殭屍網路攔截,並非為C&C黑名單攔截,而是喬裝成為殭屍網路的一員,甚至是C&C主機,藉此來觀察與搜尋溝通資訊情報。同時運用Honeypot與Sinkholing機制,攔截並分析流量資訊,為沙盤模擬提供比對基礎,至今已累積超過15萬Terabyte的龐大資料量。企業用戶只要帳號與密碼登入Seculert後,即可藉由儀表板所呈現資訊發現,在外部網路環境中是否有發現內部電腦或伺服器的遠端連線等資訊。

對於員工人數少、沒有配置專屬IT人力,但握有高機密性資料的公司,採用雲端安全服務,不須建置、部署、維護,亦可具備應有的資安防禦機制。