若從資料外洩的角度來評估虛擬化平台架構上的安全問題,只要虛擬機器的實體檔案落在惡意人士手中,一切存在於其中的敏感資料都將岌岌可危。本文將以實戰講解的方式,示範如何在VMware vSphere 6.5以上版本中,有效解除這一個潛在於虛擬化架構下的不定時炸彈。

已加密的虛擬機器非法複製測試

在前面的實戰說明中,已經實際將所建立的虛擬機器加密原則套用在選定的虛擬機器。但現在問題來了,要如何證明已套用加密原則的虛擬機器確實已經受到保護,而不會發生虛擬機器檔案被盜的風險呢?

其實方法有很多種,這裡將使用VMware Workstation來嘗試存取vSphere加密的虛擬機器。

首先,讓VMware Workstation先完成與vCenter Server的連線,並且確認可以正常開啟、關閉以及操作所加密的虛擬機器,因為畢竟這時候虛擬機器的執行還是在vCenter的ESXi主機之中。

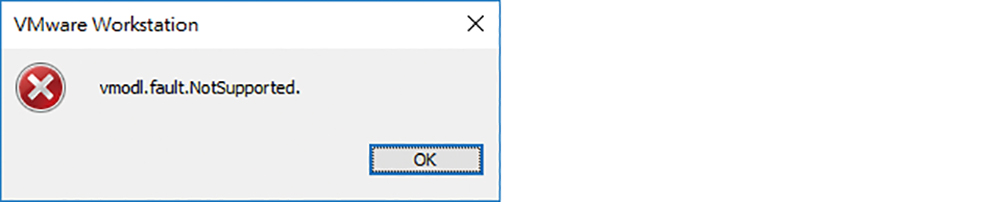

在確認可以正常操作之後,緊接著選取該虛擬機器並且按一下滑鼠右鍵,然後點選快速選單中的【Manage】→【Download】,嘗試進行整個已加密虛擬機器的下載。輸入新虛擬機器名稱、設定檔案下載位置並點選〔Download〕之後,將會出現如圖21所示的錯誤訊息,這表示無法直接下載任何已加密的虛擬機器。

|

| ▲圖21 無法下載已加密的虛擬機器。 |

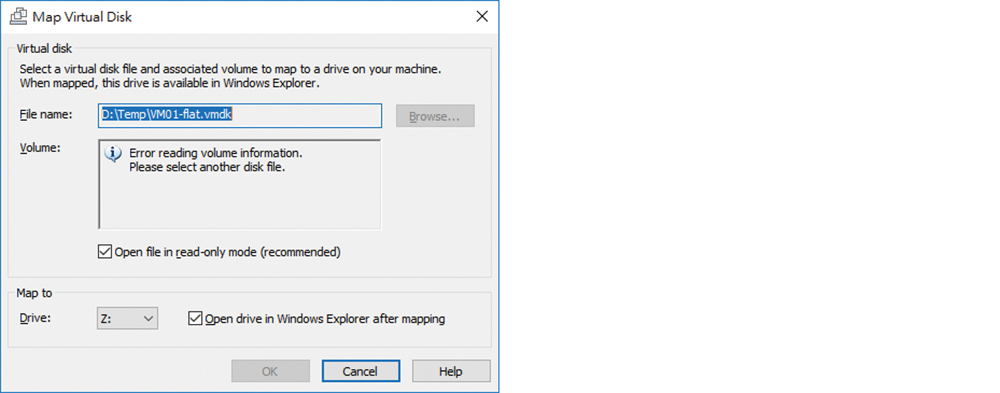

接下來,打算使用另一種方式來下載虛擬機器的虛擬硬碟檔案,亦即直接從vCenter的資料存放區中進行下載,然後再將此虛擬硬碟檔案掛載(Mount)至現行的虛擬機器,或是對應連接成Windows的虛擬硬碟來做存取。

無論採用上述的哪一種方法,執行後一樣會發生錯誤訊息而無法繼續。如圖22所示,這是「Map Virtual Disk」(對應虛擬硬碟)的連接設定頁面,當載入已加密的虛擬硬碟時會立即出現「Error reading volume information」錯誤訊息。

|

| ▲圖22 無法連接已加密的虛擬硬碟。 |

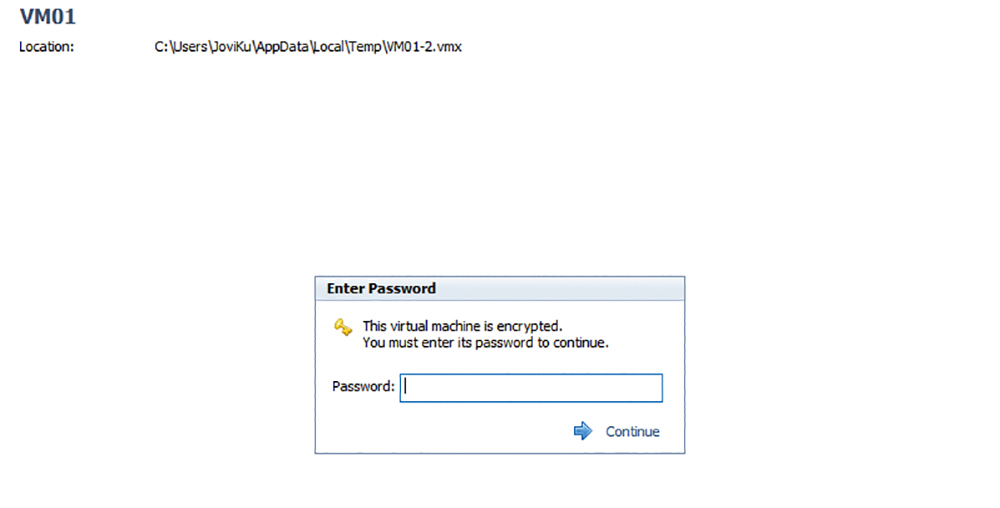

如果想要嘗試直接從vSphere資料存放區,以外部VMware Workstation程式開啟.vmx檔案,如圖23所示則會出現此虛擬機器已加密並要求輸入密碼的訊息。

|

| ▲圖23 無法開啟已加密的VMX。 |

如何解密虛擬機器?

在前面的實作講解中,已證明了虛擬機器一旦加密之後,確實可以受到妥善的保護,但什麼時候需要對它進行解密呢?不外乎是要將它移動至vCenter以外的虛擬主機來運行時,包括轉換至異質的虛擬平台中。而當有類型的管理需求時,又如何先行完成相對虛擬機器的解密呢?