若從資料外洩的角度來評估虛擬化平台架構上的安全問題,只要虛擬機器的實體檔案落在惡意人士手中,一切存在於其中的敏感資料都將岌岌可危。本文將以實戰講解的方式,示範如何在VMware vSphere 6.5以上版本中,有效解除這一個潛在於虛擬化架構下的不定時炸彈。

在此,點選「建立虛擬機器儲存區原則」超連結。在「名稱與說明」頁面中,先選擇所在的vCenter Server,再輸入新原則名稱與說明,然後按下〔下一頁〕按鈕。在「原則結構」頁面內,分別有針對「主機型服務」以及「資料存放區特定規則」兩種選項,在此由於要加密的對象是虛擬機器本身,因此必須選擇前者,按下〔下一頁〕按鈕繼續。

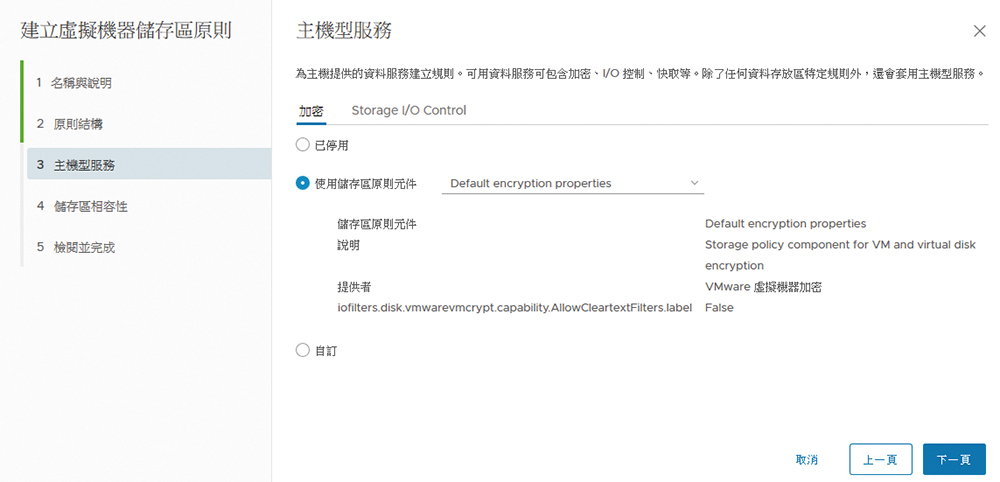

如圖16所示,在「主機型服務」頁面中,在〔加密〕頁籤內選取「使用儲存區原則元件」設定,並從下拉選單中選擇【Default encryption properties】為欄位值。在選取後,可以發現此原則元件說明了它主要用於虛擬機器及虛擬硬碟的加密處理,按下〔下一頁〕按鈕繼續。最後,在「儲存區相容性」頁面中,可以查看相容的儲存區總容量大小,以及是否有不相容的資料存放區。按下〔下一頁〕按鈕,完成此原則的建立。

|

| ▲圖16 主機型服務設定。 |

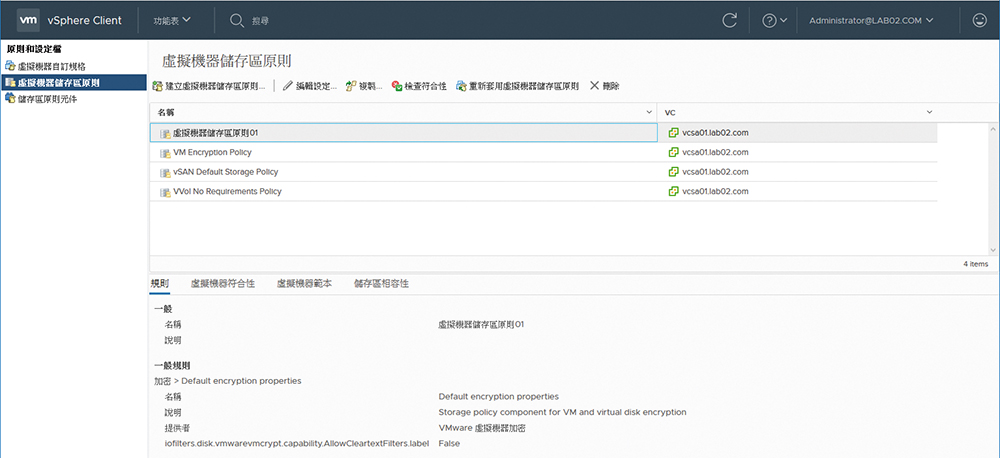

回到「虛擬機器儲存區原則」清單頁面中,便可以檢視到前面步驟中所建立的原則名稱,如圖17所示。後續也可以隨時針對所建立的任何原則進行編輯、複製、檢查符合性、重新套用虛擬機器儲存區原則以及刪除等操作。

|

| ▲圖17 完成建立虛擬機器儲存區原則。 |

套用虛擬機器儲存區原則

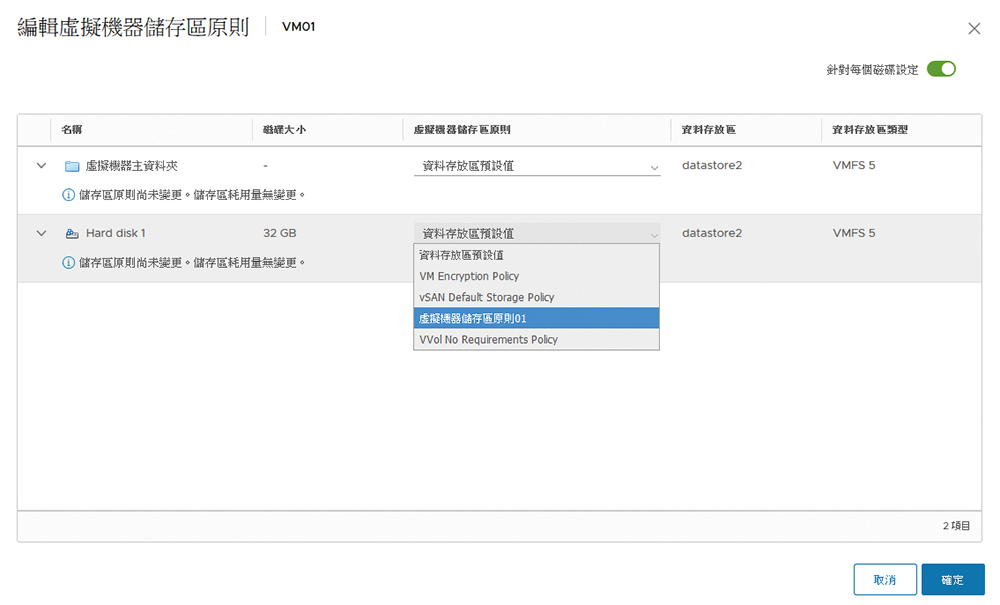

完成建立虛擬機器儲存區原則後,接下來就可以讓一些存放較敏感資料的虛擬機器來套用這個原則以進行加密保護。在準備要套用原則的虛擬機器節點上按一下滑鼠右鍵,然後依序點選快速選單中的【虛擬機器原則】→【編輯虛擬機器儲存區原則】,隨後會開啟如圖18所示的設定頁面。

|

| ▲圖18 編輯虛擬機器儲存區原則。 |

在此除了可以將選定的虛擬機器儲存區原則套用在整個虛擬機器外,也可以啟用「針對每個磁碟設定」功能,以便僅讓特定的虛擬硬碟來套用此加密原則。設定完畢,按下〔確定〕按鈕完成設定。

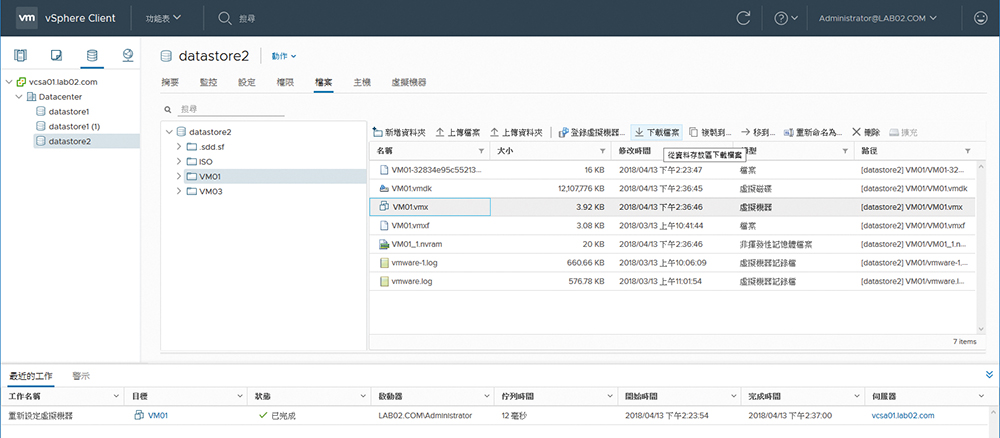

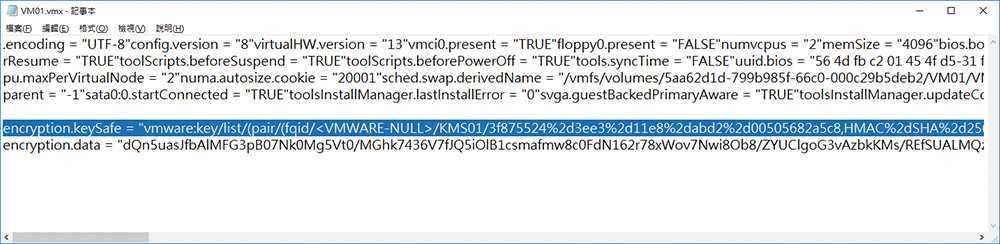

在完成選定虛擬機器的虛擬機器儲存區原則套用之後,就可以檢視一下它對於此虛擬機器的設定檔會產生什麼樣的變化。如圖19所示,先開啟此虛擬機器所在的資料存放區,然後選取.vmx檔案再點選〔下載檔案〕。

|

| ▲圖19 管理虛擬機器檔案。 |

完成.vmx檔案下載並以記事本開啟後,如圖20所示可以發現最後兩個欄位分別是encryption.keySafe與encryption.data,其值則依序是金鑰的識別碼以及加密金鑰資料。

|

| ▲圖20 檢視VMX設定檔內容。 |