無痕瀏覽與可攜式瀏覽的新型態使用方式近來相當普及,但由於網頁瀏覽器鑑識是數位鑑識中非常重要的一部分,因此鑑識人員必定會面臨極大的挑戰,對此,本文針對可攜式瀏覽器進行跡證萃取的研究,以期解決鑑識人員面對這兩種瀏覽狀態時的困境。

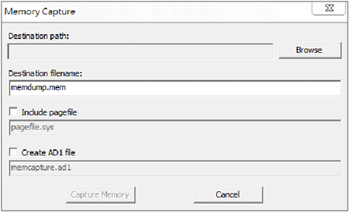

關閉瀏覽器後,透過FTK Imager進行記憶體的萃取,並且利用WinHex搜尋記憶體內容,查看是否能夠搜尋到可攜式瀏覽器和無痕瀏覽中的瀏覽活動,記憶體萃取動作如圖4所示。

|

| ▲圖4 利用FTK Imager進行記憶體傾印。 |

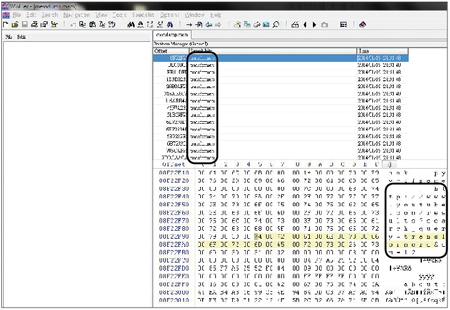

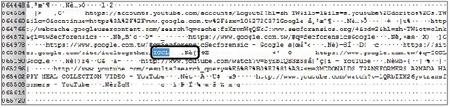

利用WinHex進行記憶體內容的搜尋,發現在可攜式瀏覽或無痕瀏覽的狀態下,都可以從記憶體中找到先前在各網站搜尋的關鍵字以及相關的網址內容,兩者雖然在硬碟內不一定找得到相關的跡證,但是在記憶體內仍然可以尋找到有關的瀏覽活動。

雖然兩個瀏覽方式都可以增強使用者的瀏覽隱私性,但相比之下,在無痕瀏覽的狀態下記憶體中的關鍵字內容比起可攜式瀏覽來得少,所找到關鍵字的結果如圖5所示。

|

| ▲圖5 記憶體中找到在YouTube搜尋的關鍵字以及網址。 |

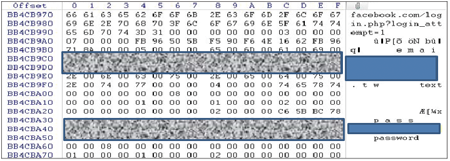

在記憶體內可以找尋到相關的關鍵字和網址,但是不一定存有所有的瀏覽紀錄,瀏覽紀錄的多寡取決於對記憶體進行傾印的時間點以及記憶體的大小。雖然如此,但與硬碟中的跡證相比,在記憶體內可以找到網站登入的帳號和密碼,如圖6所示。

|

| ▲圖6 Facebook帳號及密碼在記憶體中被記錄。 |

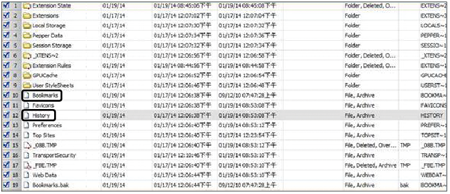

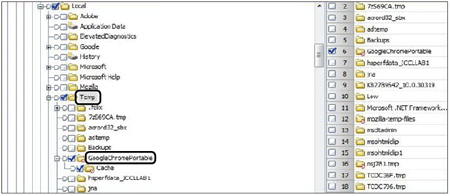

進行記憶體傾印後,利用Encase分別對硬碟及隨身碟進行映像檔複製,並且搜尋其中內容。無痕瀏覽方面,在硬碟中並沒有相關的跡證,但在使用可攜式瀏覽器的狀態下,卻可以於隨身碟和硬碟中找尋到相關資訊,如瀏覽紀錄、Cookies、Cache、Last Session以及書籤等使用者瀏覽活動及個人資訊,結果如圖7~10所示。

|

| ▲圖7 隨身碟中跡證的存放位置。 |

圖7為隨身碟中跡證存放位置,圖8為隨身碟中瀏覽活動資訊(History、Bookmarks、Web Data等等),圖9為History檔案中存放著實驗瀏覽紀錄,而圖10是硬碟中跡證存放位置。

|

| ▲圖8 隨身碟中的瀏覽活動資訊,包括History、Bookmarks、Web Data等等。 |

|

| ▲圖9 History檔案內存放著實驗瀏覽紀錄。 |

|

| ▲圖10 硬碟中跡證的存放位置。 |

表2是映像檔關鍵字的搜尋結果。關鍵字可在所有的映像檔中被找到,雖然其數量和位置相差不明顯,但可以注意到確實有所不同。在可攜式瀏覽器實驗中的硬碟映像檔,許多跡證在還未被覆蓋的情況下,可於未分配的磁區或虛擬記憶體檔案中被發現。由以上的實驗結果可知,在各種狀態下哪些瀏覽活動是可以被記憶體或硬碟記錄下來的,實驗結果統整後如表2所示。

表2 瀏覽活動跡證蒐尋結果

總而言之,可攜式Google Chrome瀏覽器的硬碟映像檔,能夠比無痕瀏覽找到更多的跡證,但兩者還是都包含了用戶使用網路的紀錄,即使是無痕瀏覽也無可避免。被找到存有關鍵字的檔案都被存放在與映像檔相同的目錄下。在大多的情況下,包含關鍵字跡證的檔案被放在更底層的子目錄內。從隱私權的觀點來看,最有趣的是「Local\Temp」這個目錄的用途,這指出了可攜式Google Chrome瀏覽器不只將資料存在USB隨身碟的暫時性目錄,更將其資料寫在硬碟的暫時性目錄。

Google Chrome瀏覽器的無痕瀏覽模式僅會留下很微小的跡證,所以期望可攜式Google Chrome瀏覽器的無痕瀏覽模式也能達到相同的作用。在映像檔的pagefile.sys虛擬記憶體檔案中,所有發現用無痕瀏覽模式瀏覽網頁的證據位置如表3所示。

表3 硬碟及隨身碟跡證儲存位置