E-mail是企業e化運行過程中最方便的溝通工具,但許多的管理問題也是由此產生。對於不同郵件訊息的屬性,建立好符合組織IT法規的配置,就能夠讓正確的訊息出現在適當人的信箱。其實,只要善用Exchange Server 2016,就能夠將這一切打理好。

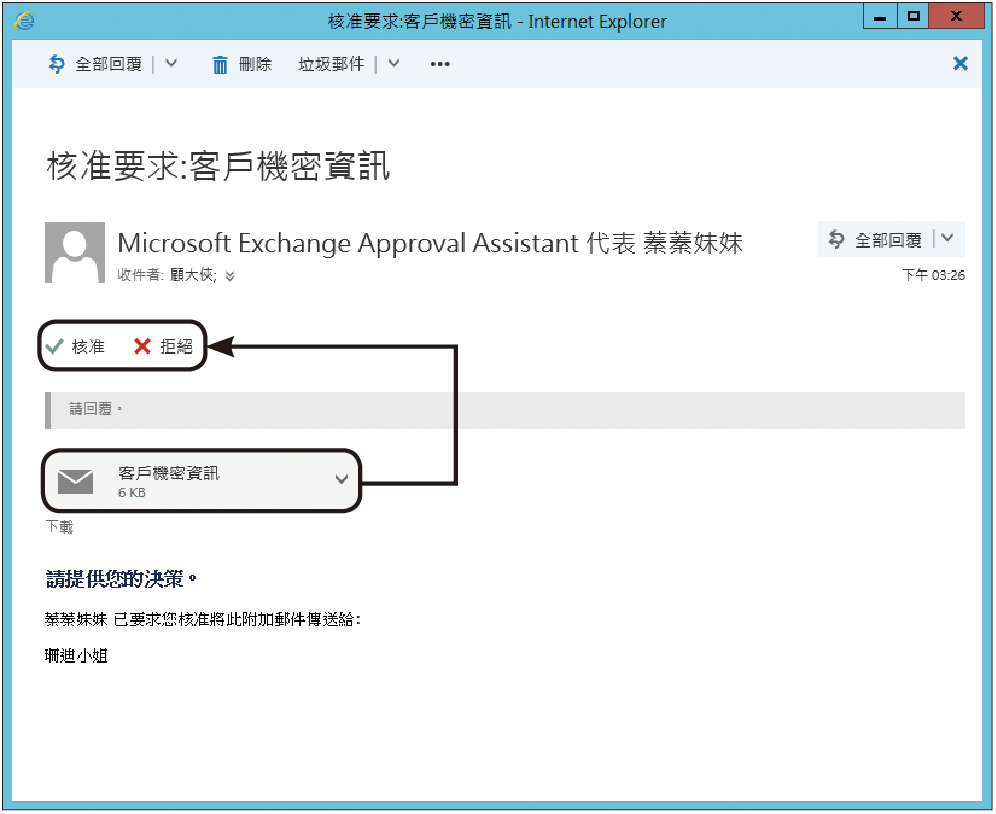

完成上述傳輸規則的範例設定後,立刻測試寄一封信給測試環境中的總經理信箱。如圖15所示,接下來此寄件者的主管或是特別指定的審核人員,將會收到一封由系統所自動發送的「核准要求」郵件。在此審核人員可以透過點選附件檔案來查看完整的原始郵件內容。確認之後,再點選「核准」或「拒絕」。

|

| ▲圖15 決定是否核准要求。 |

另一個最常用的傳輸規則案例,就是E-mail免責聲明的自動附加。這裡一樣從新增的下拉選單中挑選【套用免責聲明】範本來設定即可。

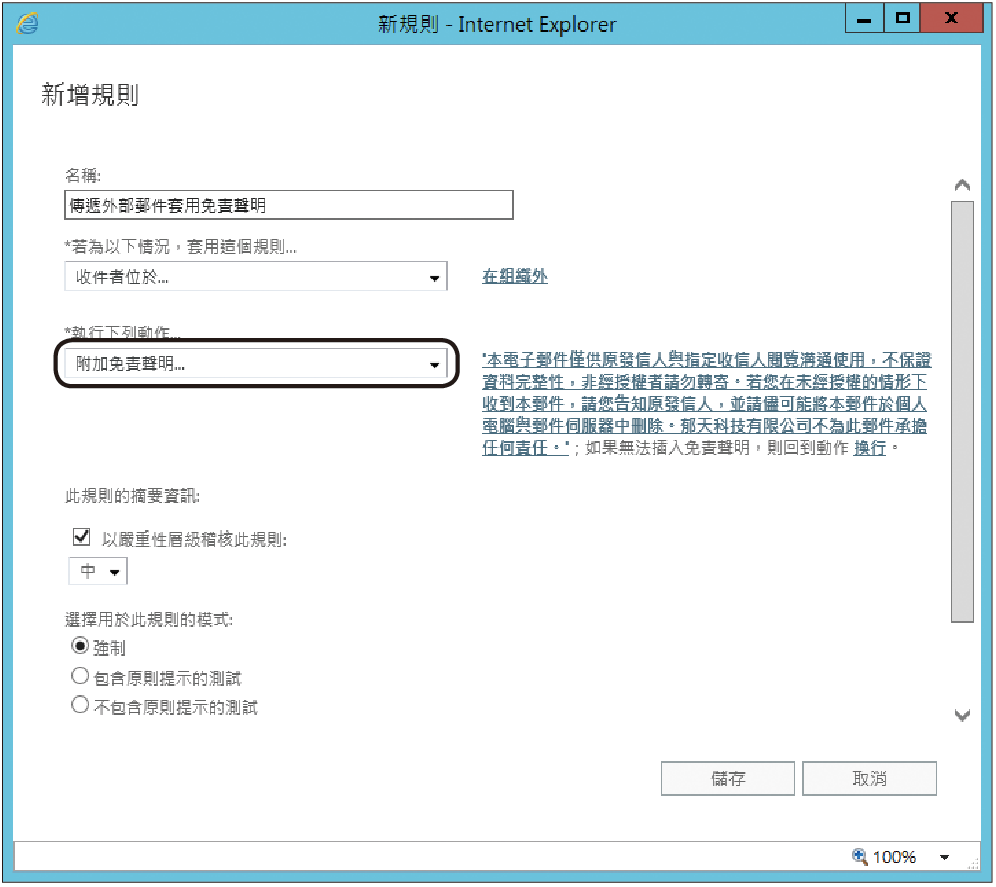

如圖16所示,在條件設定部分,選擇收件者位於「在組織外」為例子,然後在動作的設定部分,則是設定【附加免責聲明】的文字內容,完成設定後按下〔儲存〕按鈕。

|

| ▲圖16 套用免責聲明規則。 |

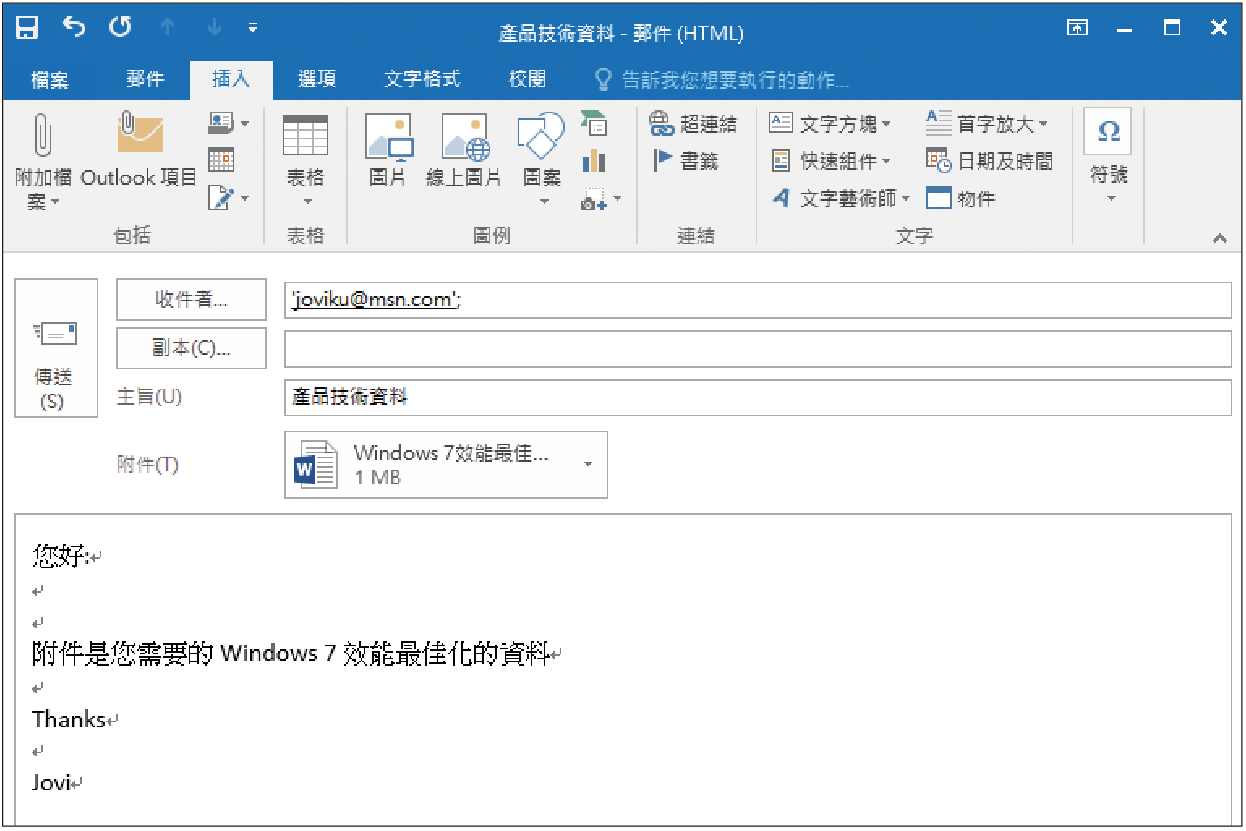

接著,實際測試寄一封到組織外的E-mail。如圖17所示,將發現在尚未寄出之前,並沒有任何免責聲明的訊息在裡面。

|

| ▲圖17 測試外部E-mail傳遞。 |

可是一旦成功寄出此E-mail,如圖18所示,外部的收件人便會在E-mail本文的底部看到多了免責聲明的訊息,這些訊息內容便是從傳輸規則中來維護。

|

| ▲圖18 外部信箱收件時出現免責聲明。 |

TOP 7:資料外洩防護的典型範例實作

為了監視與防止某些特定敏感的E-mail內容,被寄送到組織內的某些特定人士或是組織外的收件者,在Exchange Server 2010版本時期,通常都會盡可能善用傳輸規則的制訂,來解決這一方面的管理問題。

然而問題來了,因為有許多的敏感資訊,單單依賴主旨與內文關鍵字的檢測,無法真正百分百判斷成功,這包括護照號碼、信用卡號碼、身分證字號、銀行戶頭帳號等等。因為諸如此類的資訊,大多有它們各自的編碼規則,因此就必須要有一套能夠自動辨別這一類資訊的元件加入,才能夠完全掌控它們是否被夾帶在E-mail內文之中。

其實打從Exchange Server 2013版本開始,Microsoft便已經加入了一個名為「資料遺失防護(Data Loss Prevention,DLP)」的功能,透過它與傳輸規則的結合使用,便可以決定針對哪一種敏感資訊所要執行的處理動作。

在最新Exchange Server 2016中,可以擁有更完善的DLP功能來管理各類敏感資訊的流通,只要透過三種方式即可建立資料外洩防護(DLP)原則,分別是從內建的80個範本中來快速建立新防護原則,以及結合第三方的DLP整合軟體來匯入滿足企業IT管理需要的原則,或是在DLP管理介面中自訂新的防護原則,然後設定新原則所需要的條件、規則以及處理動作。

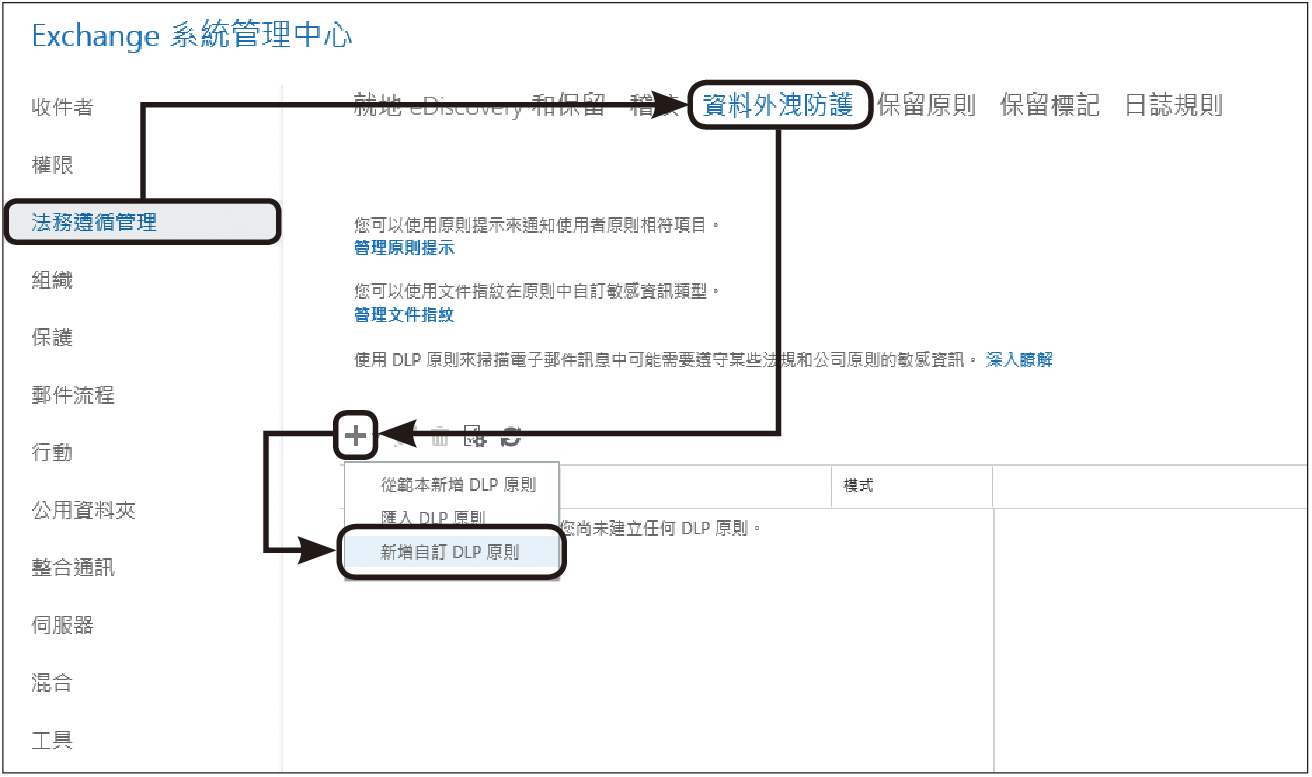

想要使用這項功能,必須先開啟「Exchange系統管理中心」,然後如圖19所示開啟「法規遵循管理」節點中的「資料外洩防護」頁面。在預設的狀態下,並沒有任何DLP原則,可以在新增的下拉選單中挑選新增設定的方式,本例點選【新增自訂DLP原則】。

|

| ▲圖19 進行資料外洩防護管理。 |

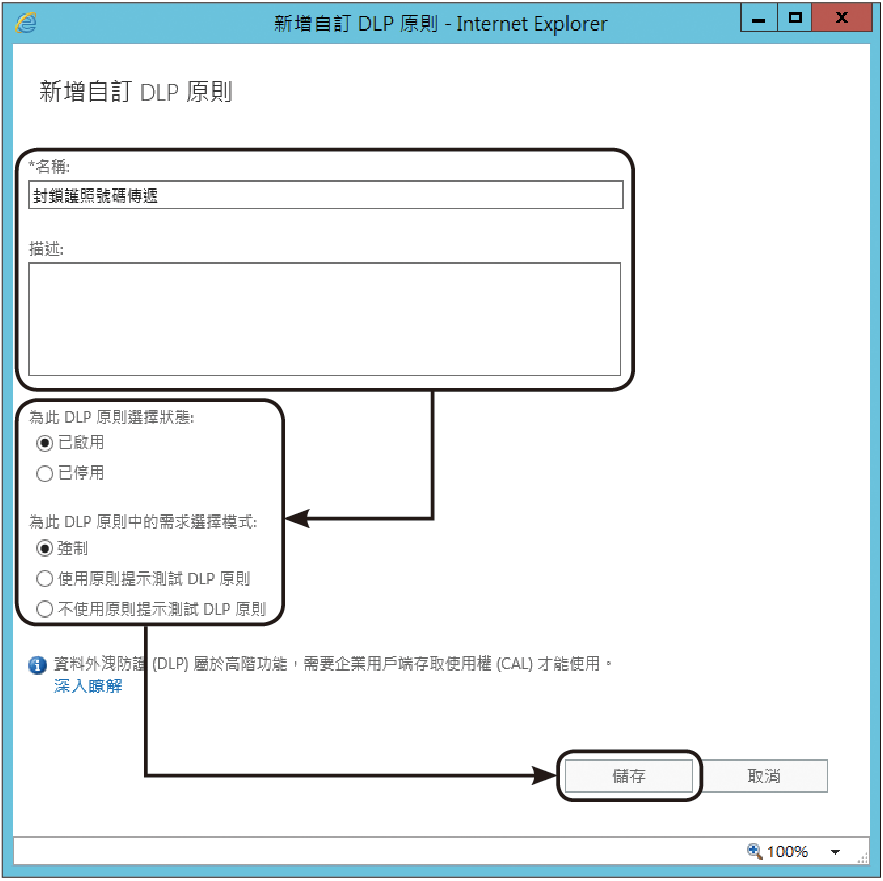

隨即在「新增自訂DLP原則」頁面中,如圖20所示輸入新原則的名稱與描述(可輸入中文)。接著,決定此原則的狀態(啟用或停用),以及所要採用的需求模式,這是因為許多時候對於新原則的建立,可能會希望在測試一段時間確定符合實際管理需求之後,再來強制套用。

|

| ▲圖20 新增自訂DLP原則。 |

其中的原則提示,主要用途在於偵測使用者進行敏感資訊郵件的撰寫過程中,就在Outlook或OWA的操作頁面內顯示警示訊息,而這個提示訊息可以採用自訂或系統內建的預設訊息,實際的操作將留在後面再做說明。設定完成後,按一下〔儲存〕按鈕。

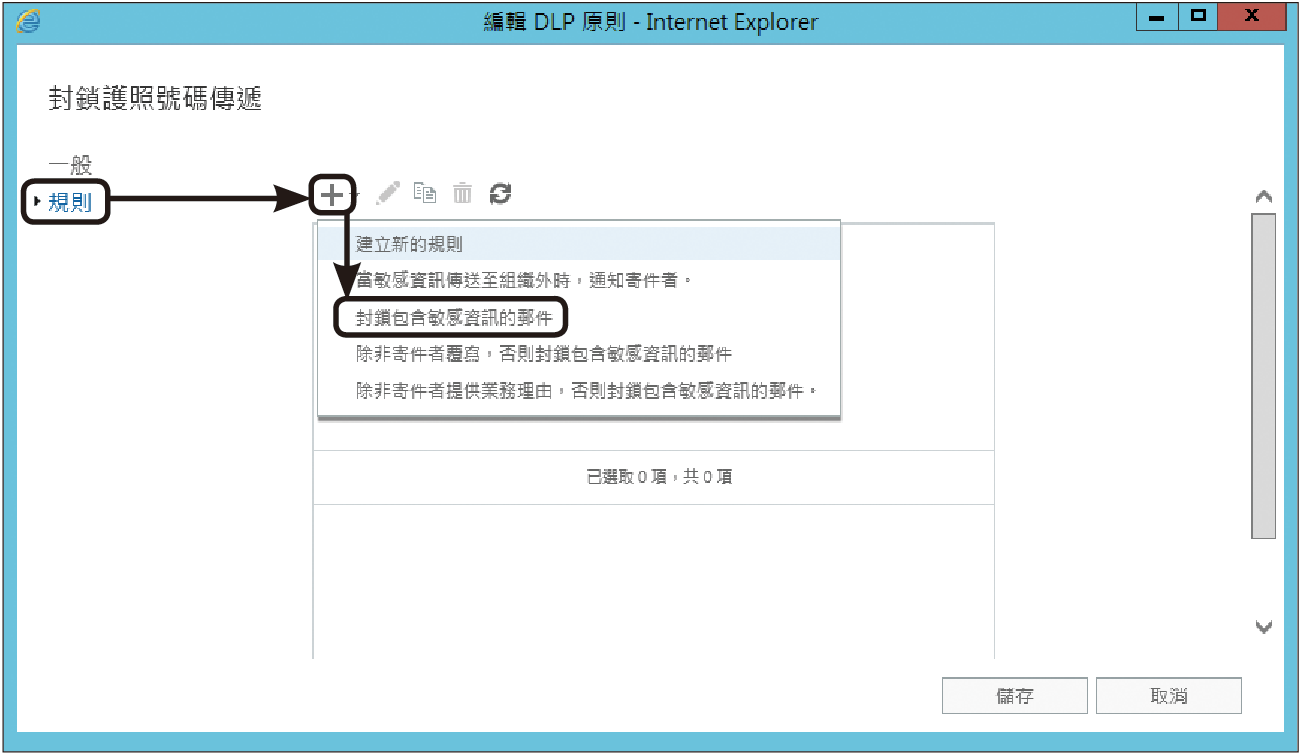

圖21所示是筆者所建立的「封鎖護照號碼傳遞」原則設定,不過它目前還只是一個空殼而已,還沒有實際規範其所要偵測到敏感資訊類型、條件以及處理的動作。接著,針對這項原則項目點選編輯小圖示。

|

| ▲圖21 編輯DLP原則內容。 |

開啟後可以發現在如圖22所示的「規則」頁面中,並沒有任何預設被建立的規則,可點選開啟〔+〕新增圖示的下拉選單來建立規則,而規則的建立也可以從內建的幾個範本規則來快速建立,例如直接點選【封鎖包含敏感資訊的郵件】。

|

| ▲圖22 進行DLP規則管理。 |

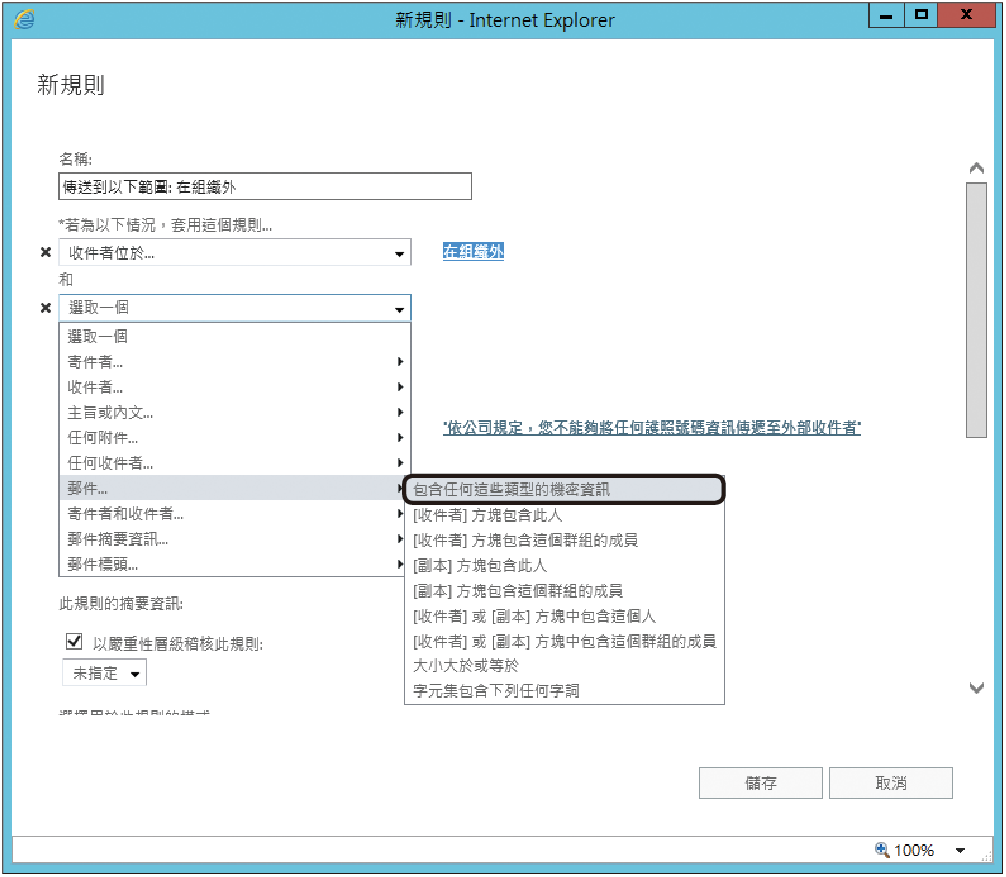

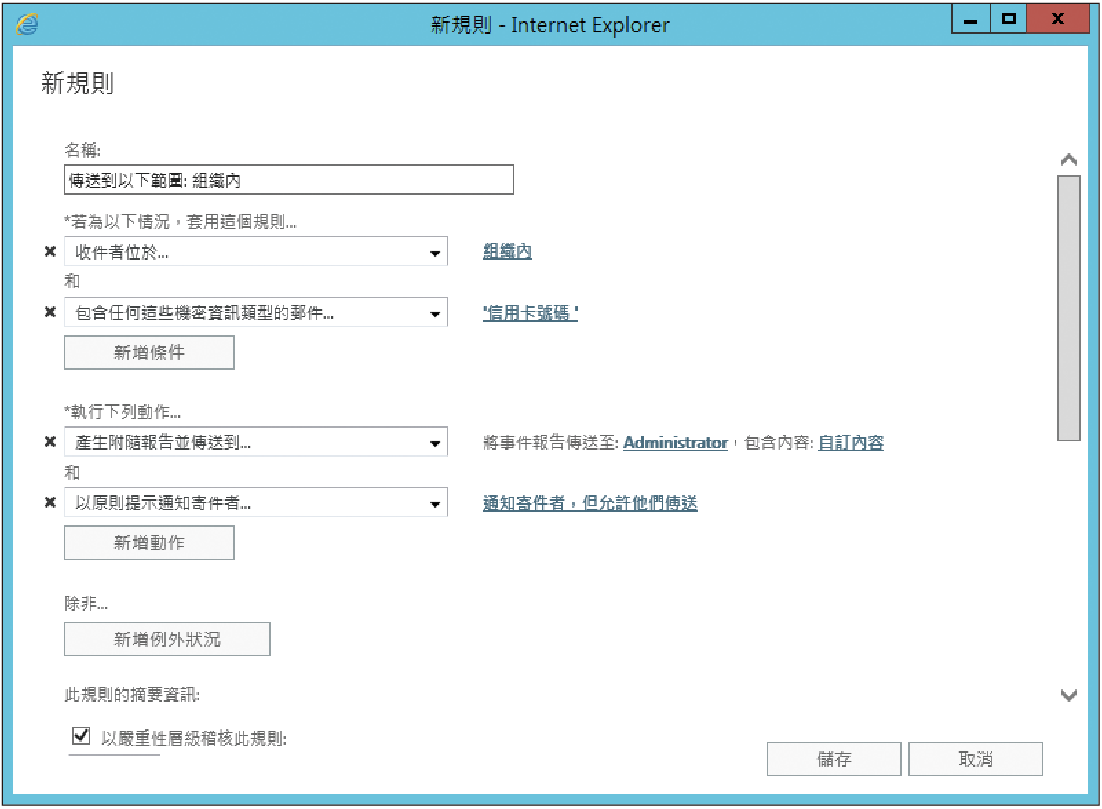

來到「新規則」頁面,如圖23所示除了需要輸入新的規則名稱外,條件的設定可以一次設定多個,例如指定收件者必須是位於組織內部,而寄件者可能是特定的人員或通訊群組,然後再來設定【包含任何這些類型的機密資訊】的欄位資訊。

|

| ▲圖23 新規則設定。 |

最後,則進一步設定要排除的例外條件,例如排除通訊群組中某些人員來做為例外條件,而且還可以自訂啟動與結束此規則的日期與時間。

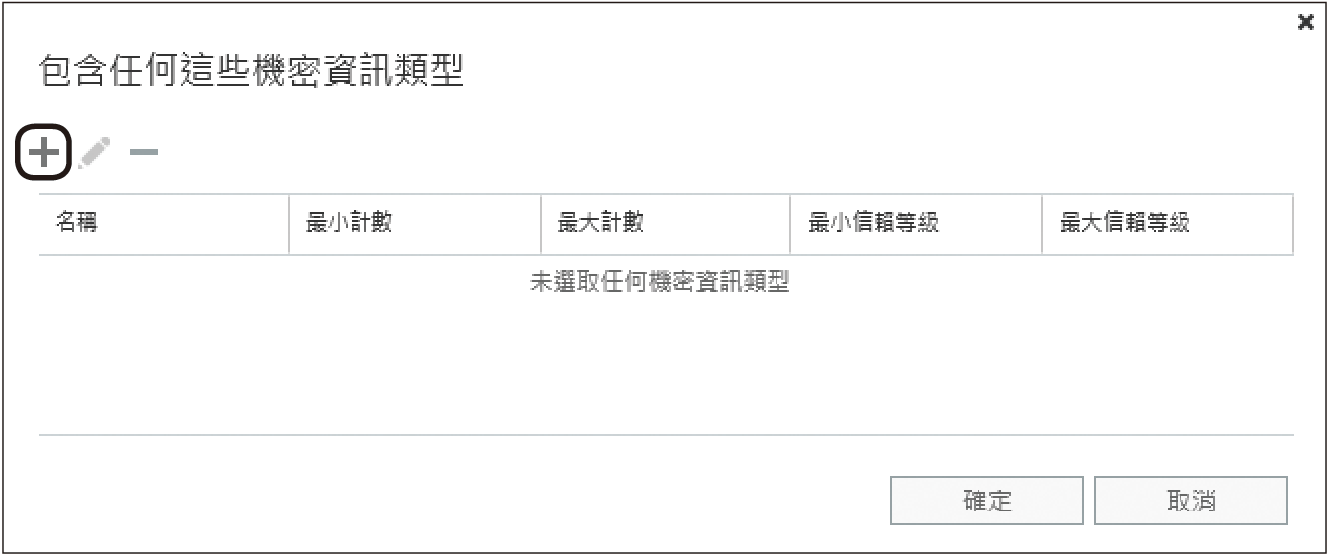

如圖24所示,在「包含任何這些機密資訊類型」設定頁面內,可以針對一個機密資訊類型的條件,加入多個不同需要偵測的項目。點選〔+〕新增圖示,繼續後面的設定。

|

| ▲圖24 管理機密資訊類型。 |

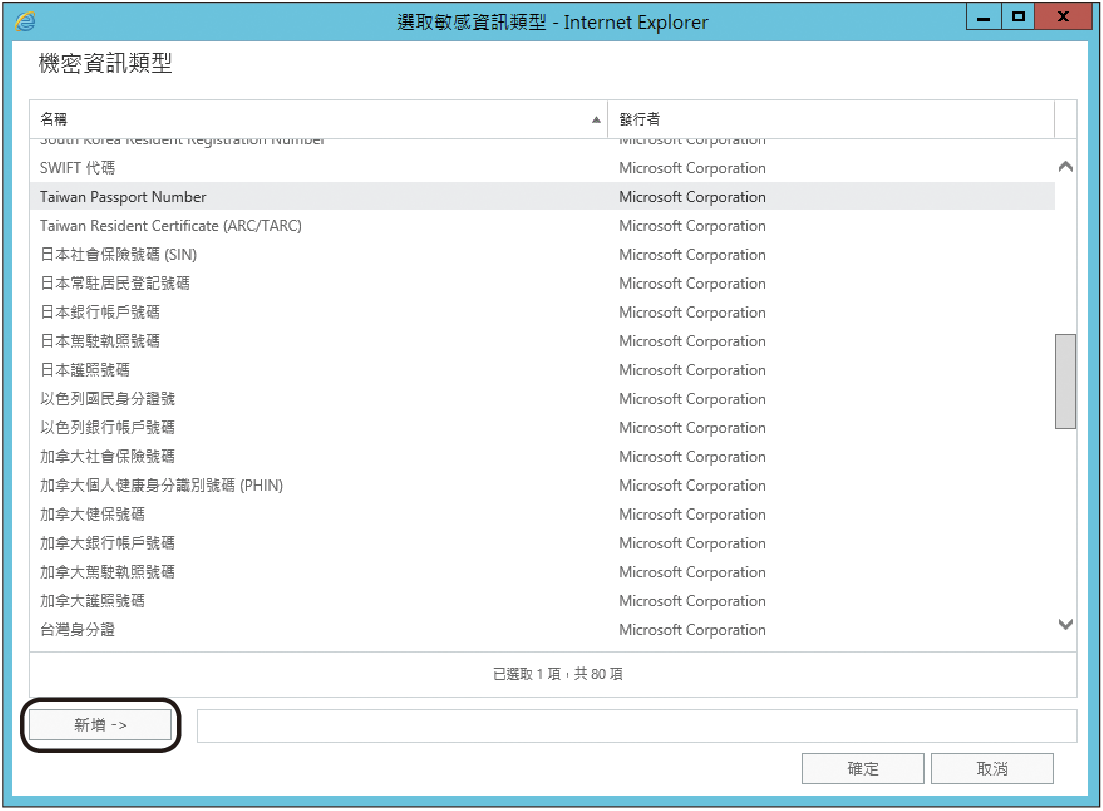

在如圖25所示的「機密資訊類型」頁面中,便可以看到許多目前支援的機密資訊類型,其中就包含信用卡號碼、台灣護照號碼以及台灣身分證。如果是跨國的企業,像是日本還可加入社會保險號碼、常駐居民登記號碼、銀行帳戶號碼、駕駛執照號碼等等的監視。選取之後,按下〔新增〕按鈕來加入即可。

|

| ▲圖25 新增機密資訊類型。 |

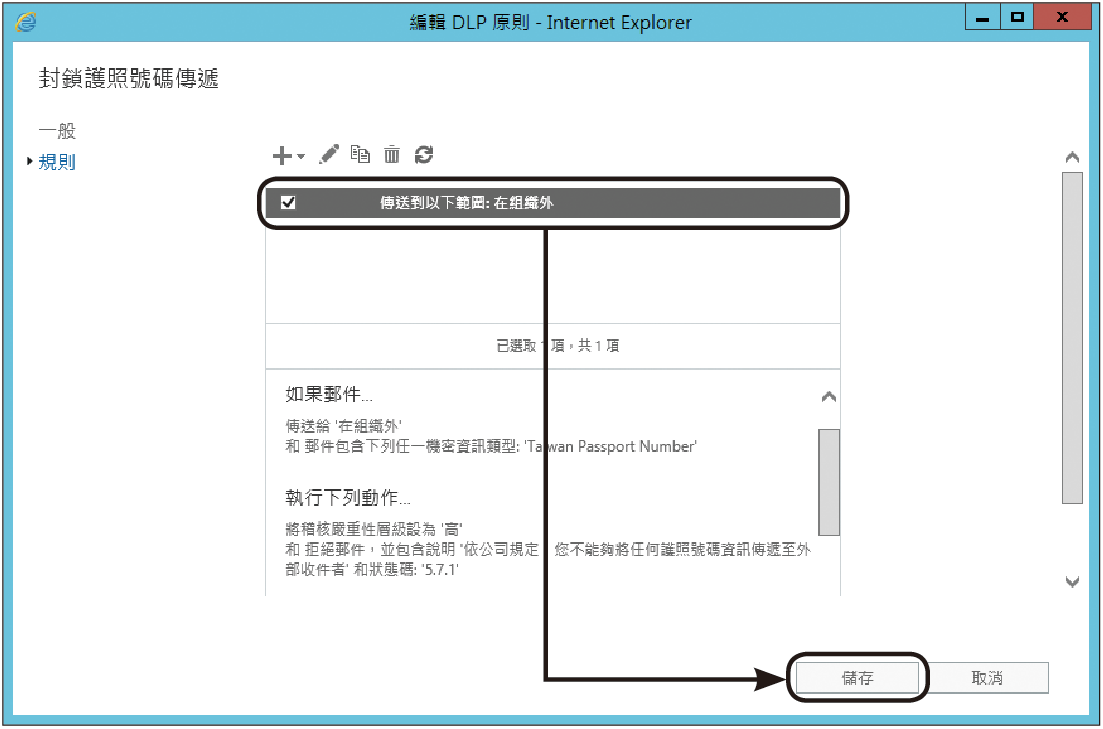

圖26所示是筆者所建立的一個DLP規則範例,僅針對寄送到組織外的E-mail內容進行監測,如果內容中有夾帶台灣護照號碼的資訊,才拒絕此郵件的發送(退信),並且顯示預先自訂好的退信說明。設定完畢,按下〔儲存〕按鈕。

|

| ▲圖26 完成規則新增。 |

圖27則是一個針對信用卡規則的設定範例,屬性中以針對組織內的E-mail進行監視,若發現內文有夾帶信用卡號碼資訊,將自動傳送E-mail通知管理人員及寄件者本身,並且允許他們寄送此E-mail。

|

| ▲圖27 設定信用卡號碼規則範例。 |

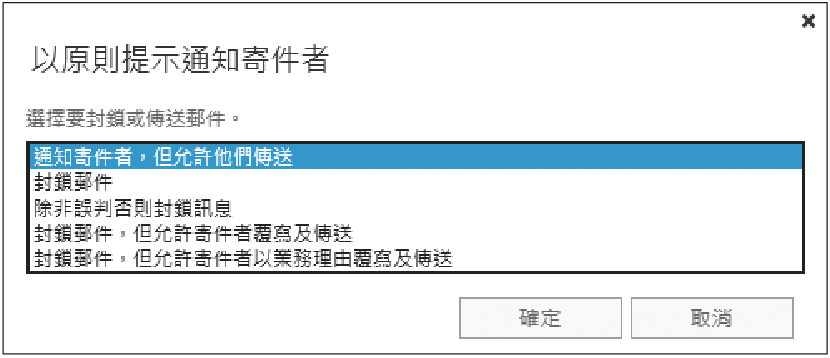

值得注意的是,在「以原則提示通知寄件者」設定中,除了選擇【通知寄件者,但允許他們傳送】之外,如圖28所示還可以挑選【封鎖郵件】,或是【除非誤判否則封鎖訊息】、【封鎖郵件,但允許寄件者複寫及傳送】、【封鎖郵件,並允許件者以業務理由複寫及傳送】。

|

| ▲圖28 以原則提示通知寄件者設定。 |

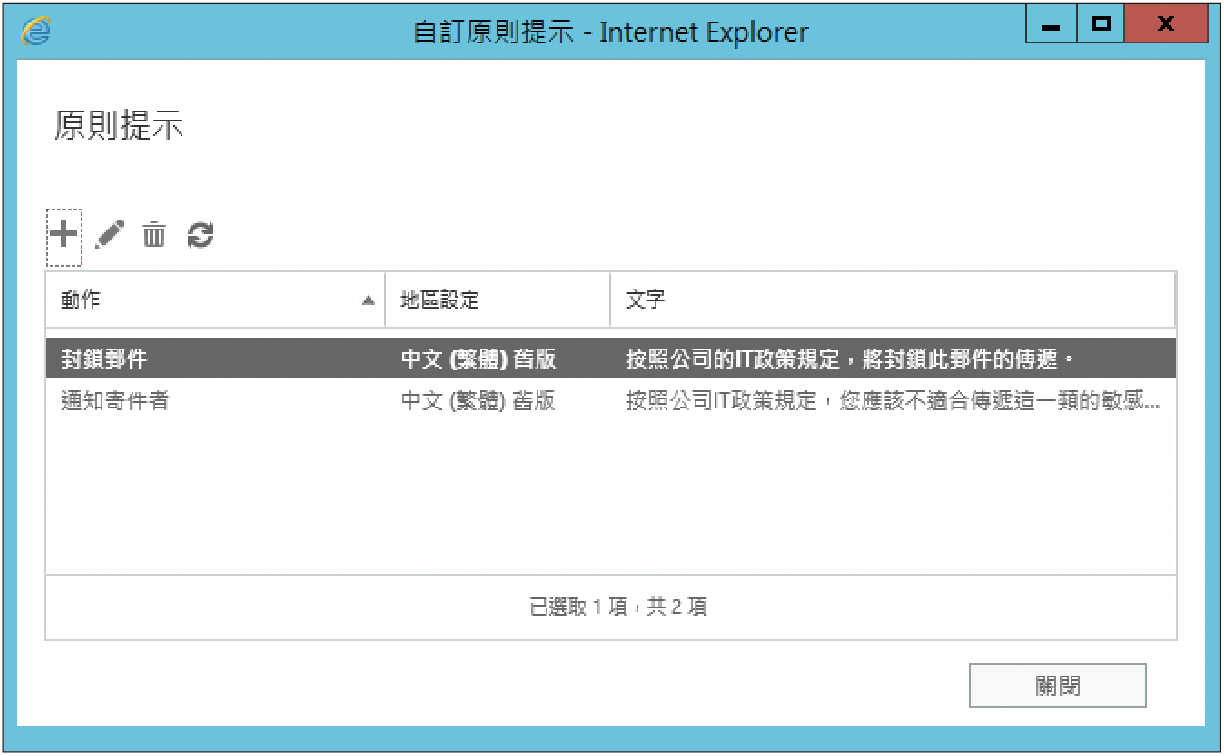

還記得在DLP原則建立的設定中,關於原則提示的設定選項嗎?其實也可以自訂原則提示。只要點選「管理員則提示」超連結,即可在如圖29所示的頁面中新增設定。

|

| ▲圖29 管理原則提示。 |