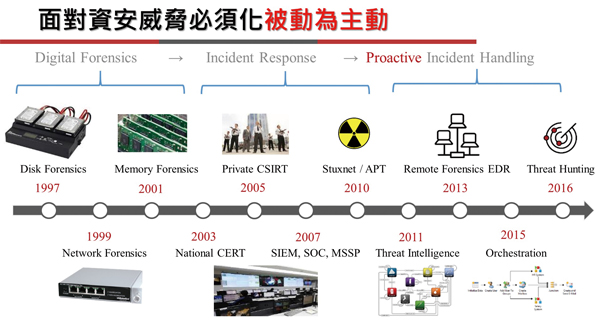

隨著全球數位經濟迅速崛起,轉型已成為企業重拾競爭力的關鍵,其中角色至關重要的IT基礎架構,卻面臨著針對性強烈的網路安全威脅,促使過去「接收到告警或實際發生資安事件時才著手調查處理」的被動思維再進化,轉為以主動式回應來確保數位資產與商業模式安全性。

事實上主動式防護本身並非新概念,始終是資安領域探討的重要議題,中芯數據資深資安顧問吳耿宏即指出,例如防毒軟體、防火牆等最基本的偵測機制,亦可說是廣義的主動式防護。現今資安技術發展已相當成熟,若攻擊者採用以往惡意程式的設計思維來發動滲透,被攔截的機率相當高,為了迴避偵測,近年來主流的攻擊手法是盡可能利用正常程式來執行惡意活動,甚至是設計得更接近正常程式運行模式,通常功能相當精簡,且平時不會主動執行,只有在攻擊活動期間才會更新載入程式碼。

因應諸如此類有能力繞過偵測措施的攻擊模式,資安領域中不同技術供應商,正逐步從單點控制發展建構聯合防線,進而基於長期以來累積的威脅情資,實作使用者行為分析(UBA)、入侵評估(Compromise Assessment),主動執行威脅獵捕(Threat Hunting),來達到全面性地控管,以降低釀成資安事件的風險。

威脅情資輔助行為分析辨識異常

在現代化主動式防護概念中,威脅情資可說是相當重要的元素,於事件發生前即已透過蒐集取得最新威脅指標,擁有辨識能力。IBM Security開發總監Mattias Johansson指出,十多年以來,主動式的做法是基於IP、檔案、網站信譽評等資料庫分析比對來達到攔截效果,隨著攻擊者演進發展出各式反偵測的手法,如今人工智慧與機器學習演算技術正逐步被落實應用到資安領域,蒐集取得的資料量、分析數據能力大幅提升,藉此取得較以往更精準的情資,且更近乎即時地執行主動防護。

就資安發展趨勢來看,思科大中華區資訊安全戰略與運營部經理陳宗祈觀察,IT基礎架構中基本的次世代防火牆、內部威脅防護等資安設備,技術發展已相當成熟,問題是,隨著企業或組織積極朝向數位化發展,邊界防線逐漸模糊,例如物聯網應用場域,潛在可能遭受滲透的環節增多,根本難以僅仰賴傳統閘道端技術來防護。尤其在加密勒索軟體出現後,端點環境的偵測與防護能力較以往更受關注,期能達到主動攔截。若能在攻擊程式進入端點之前就加以查覺並掌握行蹤,則可以提高主動式防護的效益。

|

| ▲資安防護隨著攻擊手法演進,運用專家知識系統分析大數據,主動執行威脅獵捕與自動調查可疑行徑。(資料來源:杜浦數位安全) |

至於攻擊獲利較高的產業,恐遭遇到更刁鑽、新穎的APT滲透手法,即需要從使用者行為分析著手。陳宗祈舉例,攻擊者可利用企業IT環境中存在的漏洞,把完整的惡意程式碼拆分成多個片段發送到不同端點,經過再組織後才開始執行攻擊活動。在這種情況下,網路環境中若存在有此類新型態威脅,將很難藉由資安偵測來找到,而是必須由大數據平台執行行為模式演算分析後才得以發現異常。這也是使用者行為分析技術近年來備受關注的主因。

及時回應破壞活動提高攻擊成本門檻

欲防制現今主流的APT攻擊,杜浦數位安全執行長蔡松廷認為,重點並非發展更多阻絕機制,而是應著重於滲透入侵之後,能爭取到多少時間來發現與解決問題。「近年來企業與公部門逐漸接受APT攻擊勢必會成功的概念,駭客組織通常會優先選擇在相同人力、時間、資源等攻擊成本下較易滲透的對象,亦即資安防護相對較弱勢的單位,因此提高攻擊門檻、拉長攻擊所需的總時間,也可說是避免APT的關鍵,而非僅著重阻斷攻擊活動。」

在台灣常見的資安解決方案,大部分來自IT技術較領先的歐美國家,針對不同問題設計相對應的解決方案,至於適用性,企業或組織必須有自主判斷能力。以APT攻擊防禦為例,多年前廣泛地採用沙箱技術來解決,如今卻幾乎消聲匿跡,主要原因在於效益不彰。

蔡松廷進一步說明,以長期追蹤駭客組織的技術人員來看,沙箱技術確實可輔助研究單位解析惡意樣本,但並非建置在防禦體系中。事實上攻擊者只要運用簡單手法即可迴避偵查,例如透過偵測滑鼠、鍵盤動作來判斷是否位於沙箱環境,甚至當桌面或文件夾目錄下的檔案數量少於五個時,惡意程式即進入休眠。攻擊者設計反偵測的成本相當低,但是要反制其反偵測的難度卻相當高,更何況實際運行後發現根本防不勝防,因此近兩年大家對於沙箱技術關注度開始下降,轉向發展EDR(端點偵測與回應),在端點環境中安裝常駐程式,用以記錄所有檔案執行與連線行為,並蒐集到本地端伺服器或雲端平台,運用機器學習演算技術分析大數據,進而讓IT管理者藉此發現高風險用戶與異常行徑。

「其實在端點環境安裝代理程式本身就是一個相當大的挑戰,無法避免影響系統效能。因此杜浦數位安全自主設計的ThreatSonar端點威脅鑑識系統,改以非常駐型的輕量程式,每天定時檢測端點環境運行狀態,由專門研究威脅情資的Team T5,基於長期累積的專家知識撰寫演算法與高階統計學執行判斷,找出惡意的跡象。」蔡松廷說。

藉由代理EDR方案CounterTack來提供安全管理服務(MSSP)的中芯數據,則是以CounterTack開放API自行發展設計的意圖威脅即時鑑識服務(IPaaS),讓企業藉此建立主動式的資安事件回應。

吳耿宏說明,傳統觀念是在事件發生後才啟動執行調查,以持續強化整體資安防護力,然而現代企業更期望能最大程度阻止事件的發生,畢竟所有的攻擊活動,勢必得有第一台主機先滲透成功以作為灘頭堡,只要能盡速發現並且立即處置,確實有機會避免後續損失。只是資安事件調查與處置,需要的是工具與經驗豐富的資安人力搭配,一般企業可藉由安全管理服務來獲得資安專家協助解讀分析後的數據,主動發現異常並提出建議處置方式,以免釀成難以彌補的資安事件。