本文從PPP協定的角度講起,談論什麼是乙太網路與非同步傳輸網路,介紹何謂PPPoE協定和PPPoA協定,還會詳細說明PPPoE在乙太網路中建立連線的過程、PPPoE承襲了那些PPP協定的主要特性,最後則拿PPPoE與PPPoA做比較。

由PPP的全稱Point to Point來看,顧名思義,PPP協定是用於點對點之間的直接連線,但是PPP專注在這連線之中的認證、加密以及壓縮等技術,因此被廣泛使用在不同類型的網路內。也因為PPP協定的特性,PPP協定是運作在網路協定的第二層,而依照使用環境的不同,而衍生出所謂的PPPoE和PPPoA協定。

PPPoE是Point to Point Protocol over Ethernet的縮寫,這個網路協定的用途是用來在乙太網路(Ethernet)中封裝PPP的資料(Frames)。因為PPPoE協定整合了PPP協定,所以這個協定提供了一般乙太網路沒有提供的身分驗證、加密功能以及資料壓縮功能等等。

而PPPoA是運作在所謂的ATM網路環境,這裡的ATM指的是Asynchronous Transfer Mode,也就是非同步傳輸模式。這篇文章主要以PPP協定的角度出發,帶出乙太網路,然後介紹PPPoE協定和PPPoA協定。

PPP協定簡介

一開始先介紹PPP協定,畢竟不是每個人都已經了解何謂PPP協定。PPP協定是很普遍被使用的廣域網路協定,PPP(Point to Point Protocol)如同名稱所示,該協定是指點對點的網路協定,通常用於兩個網路節點的直接連接,例如用於兩台電腦透過電話線的網路連接,不過目前最被普遍使用的是用於寬頻網路連線上。

像現在,很多ADSL網路服務供應商(ISP)會提供使用者用PPP協定的方式撥接到網路服務供應商,然後連上網際網路。以前,一般會使用SLIP(Serial Line Internet Protocol)協定,此協定是使用TCP/IP協定的點對點串列連線的標準。SLIP協定是很久以前的協定了,主要用在串列埠與數據機之間的連線,現在慢慢已經都用PPP協定來取代舊有的SLIP協定。

|

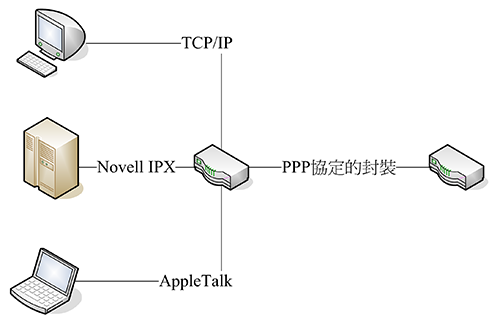

| ▲圖1 PPP協定運作架構。 |

圖1顯示了PPP協定的運作架構,在這個網路架構圖內,中間兩台路由器使用PPP協定,之間的通訊採用PPP協定的資料封裝,而左邊的部分有三台電腦,分別採取不同的網路協定與使用PPP協定的路由器互相連接,由圖中可以看出PPP協定其中一個重要的特性是可以與各種不同的網路協定互相整合。左邊三個電腦,即使使用AppleTalk、Novell IPX或是TCP/IP協定,都可以同時和使用PPP協定的路由器連接並使用。而中間這台路由器為了要銜接來自左邊各種不同網路協定的封包,PPP協定會使用NCP(Network Control Protocol)來負責上層資料的封裝過程。

另外,PPP協定還有一個重要的部分是LCP(Link Control Protocol),LCP是負責底層線路控制與連接等等的過程,因此LCP是PPP協定中最重要的部分。

若要設定使用PPP協定的路由器,可透過以下這些實體介面來連接設定:

1. 非同步Serial介面

2. 同步Serial介面

3. 高速Serial介面(High Speed Serial Interface,HSSI)

4. 整合服務數位網路(ISDN)

PPP協定的階層式架構

PPP協定使用階層式的架構,所以可以使用:

1. 同步實體媒介

2. 非同步實體媒介

3. 整合服務數位網路(ISDN)

PPP協定主要運作於OSI網路七層中的第二層,也就是Data Link Layer,亦即資料連結層。在PPP協定中的階層式架構,主要分成兩層,上層為NCP(Network Control Protocol),下層為LCP(Link Control Protocol)。

上層的NCP主要工作是負責認證等等的工作,並且與OSI網路架構的第三層協同運作,也因為NCP,PPP協定才能與各種不同的網路協定做整合。而下層的LCP則是負責建立資料連結的連線,PPP協定提供不少種類的設定給LCP,以便建立資料連結的連線,主要內容是協調點對點的網路連線以及檢查網路封包訊框等設定。

何謂PPP協定的認證協定

接下來介紹PPP協定的認證(Authentication)方式,PPP協定所使用的認證協定有PAP協定和CHAP協定,但是PAP協定和CHAP協定有什麼不同的地方呢?哪一種協定會比較好呢?這裡會分別就這兩種認證協定加以介紹。

PAP認證協定

PAP認證協定是一種雙向握手(Two Way Handshake)協定,透過雙向握手的流程讓遠端的電腦或網路設備進行辨識(Identity)認證的工作。剛剛提到,一旦網路連線建立,而且認證協定被決定了之後,就代表連線之雙方的連線可進入認證確認的階段。因此,認證的發生時間,是在PPP協定連線建立之後就進行的。進行時,遠端的電腦或是網路設備會不斷地發送帳號和密碼到Cisco路由器,這樣的發送過程會一直持續,直到這個認證被接受或是這個PPP連線被中斷為止。