資訊化發展愈高、仰賴網路程度愈深,機敏資料與個資的保護就會面臨更嚴峻挑戰。今年初,美國大型零售商Target因POS系統遭入侵,估計超過一億筆客戶資料外洩;另一起被稱為全球最大宗個資外洩事件發生在南韓,金融業者委外工程師監守自盜,帶走超過一億筆信用卡資料;日前再傳法國電信商Orange,今年以來第二次遭駭客入侵,行銷系統中存放的130萬個資恐已外流。

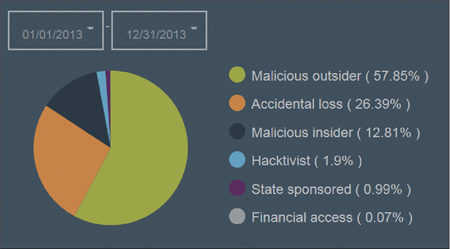

根據SafeNet針對2013年度全球已公開的外洩事件統計,資料總數約有5.75億筆,事件發生因素則有57.85%為惡意程式入侵,其次是意外造成的有26.39%,內部監守自盜則為12.81%。從全球統計數據與國際間接連發生的資料外洩事件來看,只要握有的資料具牟利價值,企業絕對必須採取保護措施。

|

| ▲SafeNet針對2013年度全球已公開的外洩事件統計,事件發生因素最高為惡意程式入侵有57.85%,其次是意外造成有26.39%,內部惡意人士導致為12.81%。(資料來源:www.breachlevelindex.com) |

管理規範奠定資料保護基礎

台灣較在意資料保護議題的產業,根據網擎資訊產品經理林家正觀察,不外乎金融、政府、製造,只是各產業間保護標的資料性質皆不盡相同,像是金融業早期是營運核心系統資料,近年則偏向客戶的個人資料;製造業則是著重研發單位的智慧財產等相關文件。

中華數位企業資料保護研究小組專案顧問吳毅勛發現,近期企業對資料外洩關注程度升高,主因是營業秘密法自去年一月通過修正案加重刑責後,現在仍持續修正中,可能將增列被告的答辯義務。過去以營業秘密法提告,必須由受害企業提出具體事證,但被告若消極不回應或否認到底,最後不見得會受到制裁。然而修法後,只要受害企業能提供證據指出被告與營業祕密外洩事件具關聯性,被告將有義務為此事證答辯,企業勝訴獲賠的機會因而大增。

「會再修營業秘密法,最主要因素即是機敏資料被侵害的事件持續發生,方式與原因不一而足。就我們針對機敏資料保護的顧問服務經驗,現在的機敏資料外洩幾乎90%跟離職員工相關,舉凡帶走資料、投靠競爭對手、自行成立公司創業與前東家競爭,皆屬常見。」吳毅勛說。因此管理規範可說是資料保護的關鍵,再以工具輔助政策執行。

企業欲落實資料保護,Blue Coat技術總監曾良駿認為,可以著力之處其實很多,但是若從法規遵循的角度發展資安建置,則工作流程中各個環節都需有因應措施,相對的投資成本勢必也不低。例如將所有資料皆予以加密,金鑰則交給人資部門管理,即使資料被盜也無法讀取內容;然而如果所有資料都要經過加密,費用往往相當高,且萬一金鑰遺失或負責保管的員工離職,仍有潛在風險性。「因此資料保護這件事,實務上無法全面性,只能評估風險性較高的管道施以管控,並確保在事發後能追溯事件源頭。」曾良駿強調。

資安觀念輔以IT技術 才能發揮效果

就實務上來看資料外洩防禦常見的作法,林家正認為主要仍著重於由內而外的風險控管,如傳統終端電腦的USB連接埠禁用;或利用Active Directory的權限控管,讓終端無法自行安裝程式。再搭配基礎架構中不可或缺的防火牆設備,只允許Port 80、443通過,其他服務一律攔阻,之後再針對80與443連接埠以政策規範禁止瀏覽的網站,如此一來即可在不耗用過多資源下初步具備基礎防護。

只是隨著外洩事件持續地發生,攸關企業營運命脈的機敏性資料需要更嚴謹地保護,不論是資料外洩防護(Data Loss Prevention,DLP)、郵件安全、加密、閘道端設備等,持續由不同角度發展,為企業提供強化安全性機制。過去資安市場相當熱門的DLP,主要是因應個資法而受關注,只是曾良駿發現,實際導入應用卻不多,並非解決方案的問題,而是不同企業皆有組織方面的限制。

他進一步說明,為了防止資料外洩建置DLP,需涉及網頁、郵件、端點、網路等不同範疇,建立文件內容的指紋檔(Fingerprint),成為日後比對的基礎,以即時發現傳輸中的資料是否具機密性,進而觸發控管政策。既然要執行資料內容比對,勢必要先定義何謂不可外洩的機密資料,以及所存放的位置。實務上卻發現,多數企業掌握度並不高。

例如許多企業將敏感性較高的檔案皆集中在伺服器統一控管,讓使用者需要存取時登入取用,但是卻無法保證在端點不會被另存檔案,因此可能四處皆有機敏資料。且控管DLP的團隊是資安人員或網管人員,系統管理卻是另一個團隊,萬一重要檔案出現問題時,亦會遇到責任歸屬的問題。因此導入DLP建置,大多是經由顧問團隊協助,以高階的角度制定控管政策才得以成功。

「除非企業認為機敏資料的重要性值得投資加以保護,若只是為了因應個資法,透過正規表示法(Regular Expression)撰寫姓名、身分證字號、電話號碼等個資資料比對程序亦可實現。」曾良駿不諱言,就資安角度來看DLP確實重要,只是技術或產品能力再強大,仍需仰賴執行者已具備足夠資料保護概念,以及跨部門的溝通協調能力,才有機會使其發揮效果。

解析Https封包 免遭駭客利用竊取資料

從資料外洩事件來看,植入惡意程式伺機竊取資料的手法不斷精進,Websense代理商湛揚科技產品技術經理何政勳指出,近年來APT、水坑式等新型態駭客攻擊手法威脅下,使得相對應的機制受到關注。例如針對日漸增多的Https加密傳輸流量需要進行內容分析與控制,Websense即是以Proxy機制來協助解析。

去年國際間知名的Gameover惡意程式事件,透過郵件散佈後,再經由SSL加密傳遞資料至中繼站,成功地規避資安偵測。「欲防範此攻擊行為,資安設備需具備解密機制,但實際上啟用後勢必會影響運作效能,除非是像Blue Coat新產品線SSL Visibility等專門用來解析SSL封包的設備,才不致影響存取回應速度。」曾良駿說。若使用者對加解密機制存在疑慮,擔心部份應用的隱私性資料恐將因此曝光,SSL Visibility設備亦可藉由整合Content Filtering技術,讓企業依據合規性所需,制定黑白名單來排除像是金融交易、健康資訊等流量的解密。

各種高風險性的資料外洩管道皆不乏資料保護機制,但畢竟資安本就難達到百分之百,面對每一次駭客以新手法竊取資料的事件,除了思考強化防禦陣線,也必須要能釐清整個攻擊行為的前因後果,以免於同樣類型的事件再發生。