有鑒於當前外部攻擊入侵手法,經常利用人們較疏於警覺的文件檔來內嵌惡意程式碼,對端點系統進行滲透,導致資料外洩、勒索病毒等事件持續不斷,資安業者OPSWAT近期進入台灣推廣Metadefender解決方案,以文件檔清洗技術抵禦不易偵測的惡意攻擊。

有鑒於當前外部攻擊入侵手法,經常利用人們較疏於警覺的文件檔來內嵌惡意程式碼,對端點系統進行滲透,導致資料外洩、勒索病毒等事件持續不斷,資安業者OPSWAT近期進入台灣推廣Metadefender解決方案,以文件檔清洗技術抵禦不易偵測的惡意攻擊。

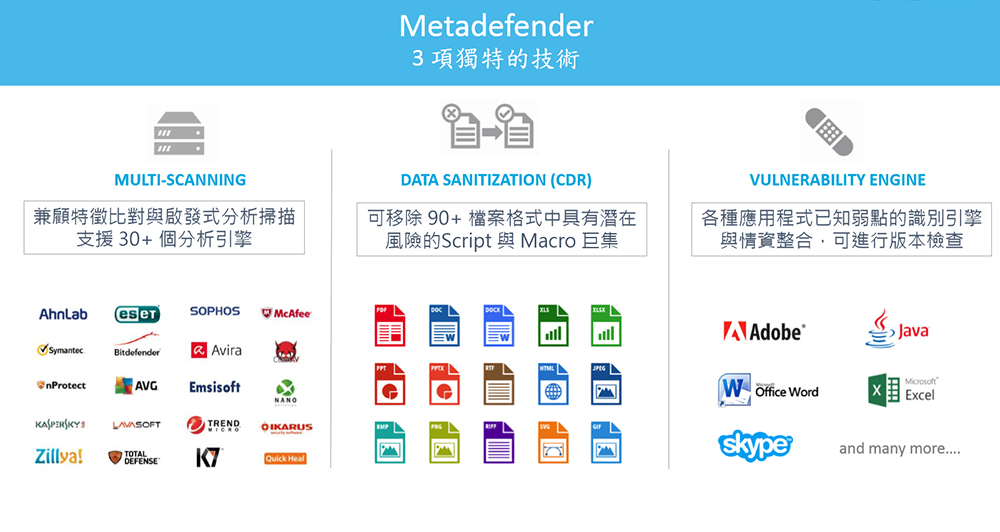

OPSWAT亞太區協理林秉忠指出,Metadefender解決方案主要包含三種獨特的引擎。首先,複合式多重病毒掃描(Multi-Scanning)整合了超過30家的防毒引擎,如同在資料中心建置VirusTotal系統,得以多引擎方式執行交叉比對掃描,指出執行檔中有問題的部分,以減少盲點、縮短偵測時間;其次是漏洞偵測(Vulnerability Detection),可檢查端點環境所安裝的應用程式,以免存在已知卻未修補的漏洞,被惡意程式利用來執行攻擊活動。

第三種是較特別的資料消毒(Data Sanitization)引擎,屬於Gartner定義的CDR技術領域。前述的複合式多重病毒掃描主要是針對已知型態攻擊,然而現代APT攻擊模式大多是透過夾帶在文件中的惡意程式來執行,藉此迴避偵測。當端點收到新的文件檔,可運用資料消毒引擎把文件進行拆解與重組,消除嵌入檔案的表頭、Script、ActiveX控制項、巨集、圖片等元件,以簡單卻有效的方式來防範。

|

| ▲ OPSWAT Metadefender的三種主要引擎,包含複合式多重病毒掃描、漏洞偵測、資料消毒,協助提升事前防禦力。(資料來源:達友科技) |

「資料消毒為了確保文件的可讀性,讓使用者收到的文件看似為原始檔,其實已把內嵌的元件取出,防止潛藏的攻擊程式,確保未知型檔案的安全。」林秉忠說。IT管理者可依據文件來源,在內建工作流程引擎中自行定義掃描政策,除了網路下載、郵件附加檔,亦包含實體USB連接埠,同時也提供API整合內部系統,以確保企業內部檔案不具威脅性。

OPSWAT的代理商達友科技副總經理林皇興亦指出,Metadefender的特性相當適合預算有限的本土企業,不須採用沙箱模擬分析,即可達到防範惡意檔案經由郵件與網頁進入的效果。尤其是台灣較少見的資料消毒防護機制,此種以檔案為中心的清洗機制,能有效過濾掉可能被利用來嵌入攻擊程式碼的元件。

Metadefender亦有針對Kiosk機台的方案,林皇興認為,對於已建置內外網隔離的環境,例如公營事業、高科技製造業等,可能內網中還有無法升級的XP作業系統,因此設計隔離保護,但是當偶爾仍有檔案交換需求時,亦可透過Kiosk以隨身碟儲存檔案進行檢測,經過掃描與清洗過後的檔案,再存放到被保護的內網環境。

此外,開放API整合機制,讓Metadefender得以在更多環節執行把關,例如政府網站常見的便民服務功能,提供民眾上傳申請表、申訴文件等檔案,可能潛藏病毒程式,軟體開發商即可透過API整合來執行清洗。