最新崛起的WannaCry加密勒索蠕蟲全球肆虐,在各國媒體大篇幅報導下,如今已是家喻戶曉的新型態威脅。儘管WannaCry並非零時差攻擊,而是利用Windows環境中已知的SMB(Server Message Block)通訊協定漏洞(CVE-2017-0144),仍受到全球資安廠商嚴密關注,主要原因即在於WannaCry是以蠕蟲(Worm)型態來進行擴散滲透,可說顛覆傳統勒索軟體感染模式。

根據賽門鐵克日前發布網路安全威脅報告(ISTR)第22期統計,2016年新型勒索軟體家族不僅數量成長3倍以上,要求的平均贖金也從2015年的294美元,上升到2016年1,077美元;趨勢科技亦稱2016年為「網路勒索之年」,並且預測今年(2017)新的勒索病毒家族數量成長率將在25%左右。從勒索軟體家族逐年成長不難看出,加密勒索手法已成為網路犯罪最有效的獲利模式。

McAfee台灣區總經理沈志明觀察,以往加密勒索手法大多是透過社交工程發動,感染數量不會在短時間擴張,最新WannaCry加密勒索搭配蠕蟲,可謂是種創新手法,藉以快速擴散感染範圍,來謀取更多非法利益。

如今的網路犯罪集團在利益驅動下,勢必持續為害,類似WannaCry這類採用舊技術的新手法,未來還是會不斷地演變出更刁鑽的方式。以防毒軟體為核心建構的端點安全保護平台(Endpoint Protection Platform,EPP)解決方案,為了迎戰資安威脅的轉變,紛紛祭出新世代產品,運用漏洞防護、應用程式管控、機器學習等技術,提供事前防禦、事中攔阻,以及事後偵測與回應(Endpoint Detection and Response,EDR),協助企業面對各種新型態威脅。

「無檔案」惡意程式 合法執行竊取資料

就惡意程式發展趨勢來看,卡巴斯基實驗室台灣技術總監謝長軒觀察,一種名為「無檔案(File-less或Malware-less)」的惡意程式型態,只存在於隨機存取記憶體,目前在台灣破壞力尚未明顯展現,但極可能成為新威脅發展趨勢。

他進一步說明,以往發動攻擊大多透過惡意程式本體來執行,如今無檔案惡意程式碼則可能經由存取惡意網站或點選惡意廣告進行滲透後,嵌入到正常程式內部再載入記憶體中,之後呼叫運用Windows作業系統內建的服務,以正常執行程序發動攻擊,來迴避端點安全偵測。目前較多的手法是利用Windows系統內建的PowerShell,只要運行Script,即可呼叫正常程式執行。

例如今年初卡巴斯基實驗室所屬的全球研究與分析團隊(GReAT),協助銀行客戶追蹤調查資安事件時,在網域控制器主機的記憶體中發現源自於滲透測試Metasploit框架所產生Meterpreter程式碼,進而還原整起攻擊活動過程,才得知是一種無檔案攻擊程式。這類手法若只仰賴傳統防毒引擎,根本無法偵測到不具備檔案本體的攻擊活動,除非有能力監看系統執行行為,才有機會發現與攔阻。

面對複雜程度日漸增加的資安威脅,多數企業或組織皆期望端點安全解決方案能夠涵蓋全部範疇。問題是,如今的攻擊威脅已不僅是單純的病毒感染,更多是思維縝密的攻擊策略,且大多利用人性弱點發動,因此謝長軒認為,首要必須從提升資安意識著手,透過教育訓練、宣導等方式,讓企業或組織所有同仁不斷地提升警覺心。

趨勢科技技術總監戴燊亦指出,管理面始終是資安威脅最大隱憂,畢竟就算工具防禦技術再強,人員疏忽或不當操作,仍舊會造成資安事件。勢必需要透過教育訓練與宣導,來改善員工操作習慣,或是提升IT資安管理思維,再搭配多層次防禦輔助來降低威脅風險,才是根本的防治之道。

納入機器學習 輔助判別未知檔案

在多層次防禦體系下,端點安全已是最後一道防線。面對推陳出新的攻擊威脅,勢必須持續提升偵測與保護能力才得以因應,而機器學習演算法、應用程式與漏洞管控,以及提供端點偵測與回應能力,皆是端點安全市場近來積極強化以防範未知威脅攻擊的主要發展方向。

針對當前IT產業相當熱門的機器學習演算法,其實在端點安全方案中多已具備,用於輔助加快偵測惡意檔案的速度。尤其是勒索軟體問題層出不窮,變種的成長相當快速,發動的手法又趨近於正常行為,往往讓偵測機制誤以為是正常的程式加密動作,因此趨勢科技在今年發布的OfficeScan新版中納入XGen技術,以累積十多年的全球雲端威脅情報(SPN)為機器學習的基礎,輔助靜態檔案與執行時的動態檔案特徵值進行偵測。

賽門鐵克同樣在今年發布的SEP(Symantec Endpoint Protection)最新第14版中納入機器學習,增強靜態屬性偵測惡意軟體能力。賽門鐵克首席技術顧問張士龍說明,運作模式當然有演算法的技術細節,但簡單來說,即是把大量好的、壞的檔案全數匯入到學習模式,讓演算模型辨別兩者不同的屬性,之後再更新到SEP平台。一旦端點環境出現未知型檔案時,即可基於學習知識來執行判斷。

McAfee則是在Endpoint Security 10.5版本中增添ATP(Adaptive Threat Protection)功能,靜態與動態檔案皆以機器學習輔助偵測。McAfee台灣區總經理沈志明說明,靜態的作法是從蒐集累積的龐大樣本,找到共通屬性,成為判斷新威脅的依據,在惡意程式尚未執行之前就可偵測攔阻。問題是,敏感度較高雖可避免遺漏,卻也容易發生誤判,造成極大困擾,可說是靜態機器學習無法避免的缺點。

|

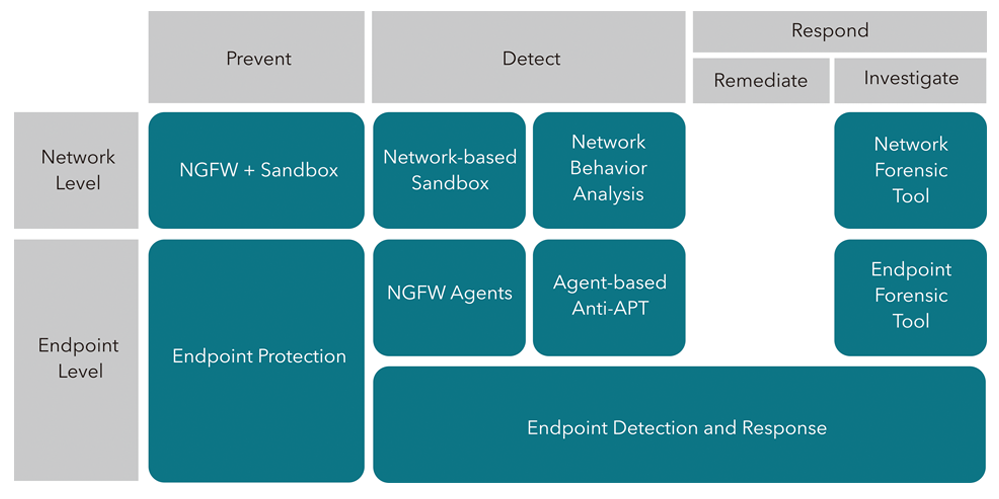

| ▲ 目前資安市場上,針對預防、偵測、回應方案的定位。未來,根據Gartner端點安全保護平台(EPP)市場調查報告(2017年1月發布)指出,預期到2019年,EPP、端點偵測與回應(Endpoint Detection and Response,EDR)將整合成為單一解決方案。 |

而動態的機器學習,運作原理類似沙箱,但實質上並非沙箱技術。沈志明進一步說明,所謂的動態,就是允許未知型檔案本機執行,但是可限制其檔案運行能力,不允許進行惡意變更,比如說,不能變更機碼、執行檔案加密、在系統目錄下產生執行檔等常見的惡意程式行為。如此一來,萬一未知型檔案是勒索軟體,即使發作後也無法加密成功。McAfee稱之為DAC功能。

至於Kaspersky Endpoint Security內建的System Watcher系統監控機制,則是運用機器學習與行為模式分析偵測,來處理未知型檔案。System Watcher會記錄該檔案執行時電腦的狀態,一旦出現異常行為,例如加密電腦中所有檔案,不僅只是阻擋,同時還可回復到執行前的狀態。即便是沒有特徵碼的未知型檔案,或是在離線狀況下,皆可阻擋加密勒索軟體的執行。