現代企業IT基礎架構、使用者行為模式的轉變,皆可能衍生資安威脅的推陳出新。就WannaCry事件來看,趨勢科技技術總監戴燊觀察,以往勒索軟體加密較少見利用作業系統漏洞擴散,也幾乎沒見過採用蠕蟲來發動。

「在WannaCry發作第一時間,客戶服務部門接收到最多的電話,主要是MIS看到媒體大篇幅報導後,因為擔心而直接詢問最正確、最新的資訊,先行了解感染途徑,再評估自家公司是否具風險性。所幸趨勢科技企業客戶幾乎未受波及。」

由此看來,國內外新聞媒體大幅度的報導WannaCry危險性,確實讓多數人提高警覺心,開始更新修補程式或病毒碼,才未釀成更嚴重的災情。但是以長期來看,戴燊認為,犯罪者受到利益的驅動、攻擊門檻降低的影響,勒索手法勢必會持續改變。因此企業當然要重新檢視資安防禦措施以及內部的關鍵伺服器、端點環境,依據重要性來規畫不同層級的防護措施。

弱點遮蔽與虛擬補丁 捍衛終止支援系統安全

為了強化資安防禦,多數企業的管理政策會要求登入網域。實際上戴燊發現,即使登入網域仍有潛在威脅,因為Active Directory伺服器也可能被滲透成功,以取得關鍵系統權限的帳號與密碼。如此情況下,即可採用趨勢科技Deep Security提供的弱點遮蔽(Vulnerability Shielding)功能,提高入侵難度。

|

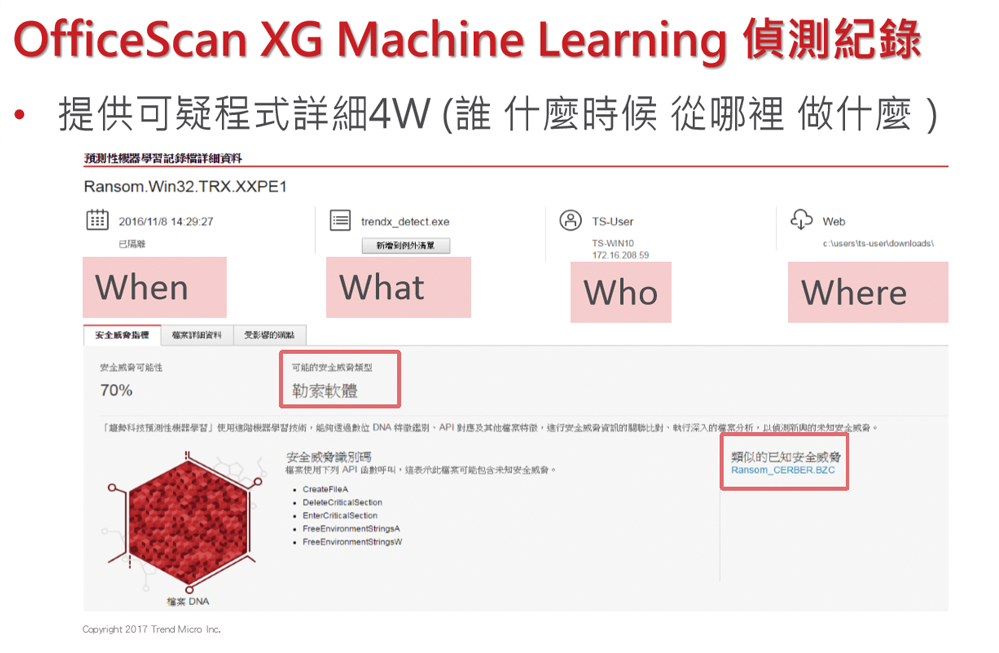

| ▲ OfficeScan XG預測性機器學習,偵測新變種的未知威脅。 |

畢竟攻擊滲透主要是利用系統或軟體的漏洞,為避免客戶重要主機遭受零時差攻擊,Deep Security解決方案中亦具備虛擬補丁(Virtual Patch)能力,搭配趨勢科技旗下專責研究零時差攻擊的資安漏洞研究組織ZDI(Zero Day Initiative),在軟體原廠尚未發布修補更新之前,針對性地防範漏洞的入侵。實作方式是運用作業系統環境的入侵偵測防禦機制,可針對零時差的弱點,在修補更新程式發布前,先撰寫防護規則,讓攻擊程式無法成功滲透。不僅是伺服器,端點亦可採用Deep Security方案中獨立出來的TMVP(Trend Micro Vulnerability Protection),讓企業用戶得以較低的價格增添部署建置。

除了零時差防護以外,TMVP還可被應用於生產線專用的電腦,可能早期開發的應用程式限制了作業系統版本無法升級,原廠又已經終止更新與技術支援,也可以透過TMVP機制來建立防護;或是透過Safe Lock建立應用程式白名單,將未經允許的EXE、DLL、驅動程式、Script等檔案均設定為封鎖執行,不需要仰賴特徵碼比對分析,即可擁有防護力,相當適用於工業控制、嵌入式系統等架構的應用環境。IT管理者可經由管理主控台監控運行記錄與執行狀態,藉此得知是否有未被允許的檔案嘗試進入系統。

XGen建立靜態與動態偵測 加快檔案判讀

|

| ▲ 趨勢科技技術總監戴燊建議,現階段評估EDR關注的焦點應該偏重於資安服務項目而非工具,更重要的是服務供應商須有專業資安人力解讀事件分析結果,才能釐清問題、準確地回應。 |

在用戶端的解決方案方面,趨勢科技為中小企業提供的是Worry-Free服務,透過雲端平台來提供,只要帳號與密碼登入,即可查看公司狀態、統計報表,不用自行架設伺服器,即使非IT人員也能上手;中大型企業則是內含最新XGen技術的OfficeScan XG端點防護,可大幅提升未知病毒的攔截能力。

「其實過去的OfficeScan也強調針對未知病毒的攔截,只是隨著變種病毒數量攀升,既不屬於已知惡意、又從未出現過的檔案實在太多,因此研發推出XGen技術輔助快速偵測,來提升精準度、降低誤判率。」戴燊說。

XGen技術包含機器學習與全球威脅情報,可分析靜態檔案進階特徵,以及監控動態執行程序行為。其運作程序,首先第一層的過濾,是採用網頁與檔案信譽評等、漏洞攻擊防護(Exploit Prevention)、應用程式控管等機制,先行分類檔案為正常與惡意;第二層是採用執行前(Pre-execution)的機器學習演算法篩選靜態檔案,同時執行雜訊消除;第三層是行為分析(Behavior Analysis),屬於原有OfficeScan的技術。

當檔案開始執行,即屬於動態,運用執行時期(Runtime)機器學習演算法來協助判斷,最後結果再回饋到全球威脅情報,讓後續的動作得以更有效率,不需要每次都運行相同流程。

EDR將納入端點防護 平台 降低資源排擠

至於端點安全市場近年來興起的事後調查與回應(EDR)方案,戴燊則認為,最終還是會被整合到端點防護平台一併提供,就如同個人防火牆、IPS、應用程式控管等機制,初期出現在市場上也是獨立提供的功能,隨著技術發展日趨成熟後,才逐漸整合在單端點防護平台。

「EDR在端點運行會有資源排擠問題,畢竟多數客戶不樂見在端點環境安裝更多代理程式,既然端點防護平台已具備完整的功能性與穩定性,整合到單一引擎提供多重措施,才可符合企業所需。」戴燊說。

對事件處理(Incident Response,IR)團隊而言,戴燊不諱言,EDR確實有幫助,可藉此蒐集端點運行的所有資料,提升事件調查與回應的效率,趨勢科技旗下的事件處理團隊自然也有採用。只是目前把EDR方案推向市場最大的障礙,主要在於企業內部不具備專業資安人力可解讀與分析;甚至市場上銷售EDR方案的廠商,恐怕也不見得擁有足夠專業人才。

他認為,畢竟EDR應用於事後調查,所產出的資料需要資安專家解讀,若為內部自建,無法發揮效益。況且EDR最重要的價值是解析速度、準確度,進而改善防禦體系,以免類似資安事件再次發生。但是目前市面上技術,尚未發現有重大突破,仍需要資安專家介入,距離商業應用還有一段差距。

「對趨勢科技的客戶而言,無法容許出現誤判,因此最新產品設計的機制,採用的是成熟、可應用於商業環境的技術來實作。」戴燊強調。端點安全廠商的優勢之一,即在於長期以來累積的客戶基礎與龐大資料量,如今可運用較以往成熟的人工智慧,從龐大資料中學習資安領域知識,持續訓練演算模型增進精準度,強化端點的防護力。